Przegląd wybranych oszustw internetowych - CZERWIEC 2024

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w czerwcu 2024 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- podszycia bezpośrednio pod banki,

- fałszywe reklamy na platformie Facebook,

- rewizja systemów, czyli podszycie pod Alior Bank,

- podszycie pod Bank Pekao,

- produkty do kupienia za 9 zł,

- zestaw puszek i lodówka Coca-Cola,

- „szybkie i bezpieczne doładowanie”, czyli podszycie pod Orange,

- „niekompletny adres”, czyli podszycie pod Pocztę Polską,

- „popraw swój adres”, czyli podszycie pod InPost.

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W czerwcu 2024 roku nadal wykorzystywali ten sposób.

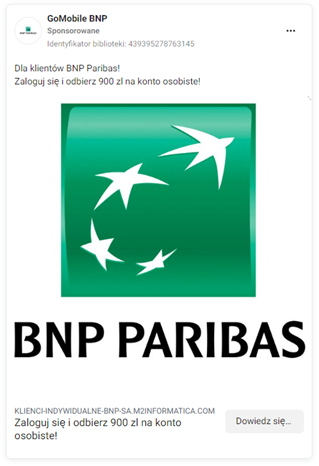

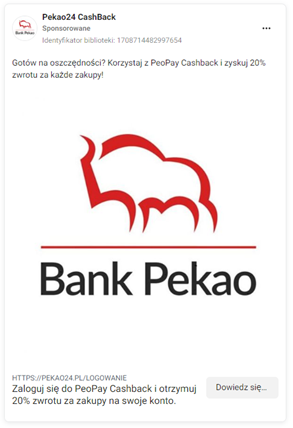

FAŁSZYWE REKLAMY NA PLATFORMIE FACEBOOK

Przestępcy podszywając się pod polskie banki publikowali reklamy na platformie Facebook. Pod pretekstem rzekomej możliwości odebrania nagrody oraz zyskania zwrotu za każde zakupy wyłudzali dane uwierzytelniające do bankowości elektronicznej.

Reklamy na platformie Facebook:

Wygląd reklam publikowanych na platformie Facebook (rys. 1-2):

rys. 1 Reklamy podszywające się pod polskie banki 1/2

rys. 2 Reklama podszywająca się pod polskie banki 2/2

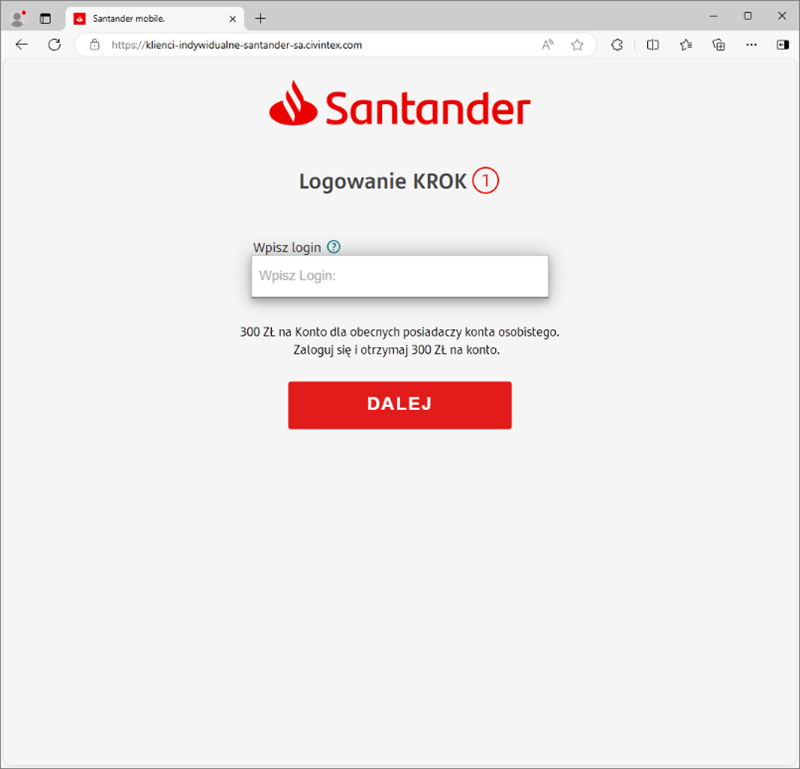

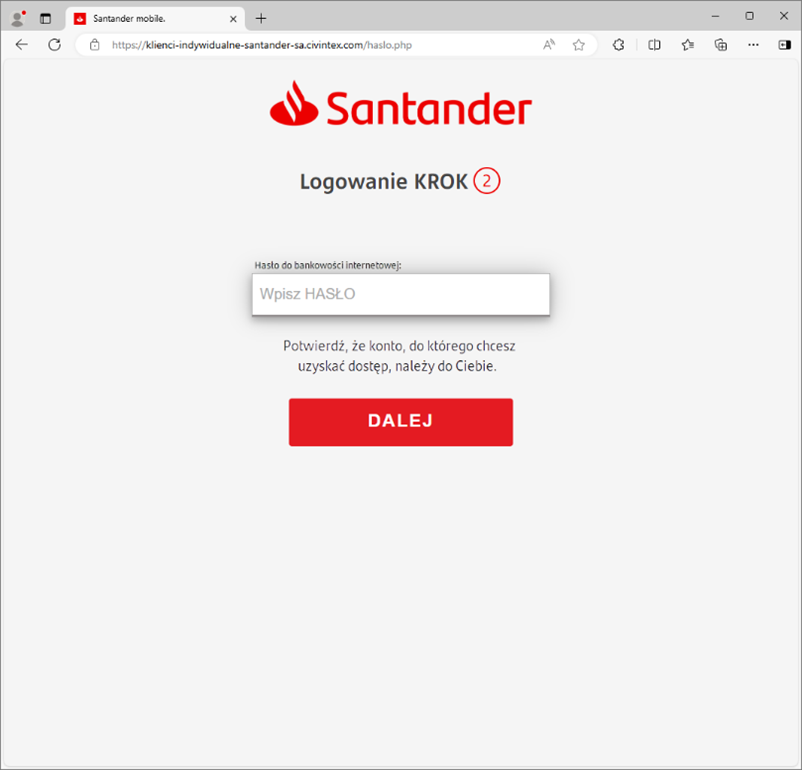

Wygląd stron phishingowych wykorzystywanych przez oszustów (rys. 3):

rys. 3 Strony phishingowe - podszycie pod Santander Bank Polska

REWIZJA SYSTEMÓW, CZYLI PODSZYCIE POD ALIOR BANK

Przestępcy podszywając się pod Alior Bank wysyłali wiadomości e-mail. Informowali w nich o rzekomej rewizji systemów i konieczności aktualizacji danych. Zachęcali do kliknięcia w link, który prowadził na stronę phishingową podszywającą się pod serwis logowania do bankowości elektronicznej.

Reklamy na platformie Facebook:

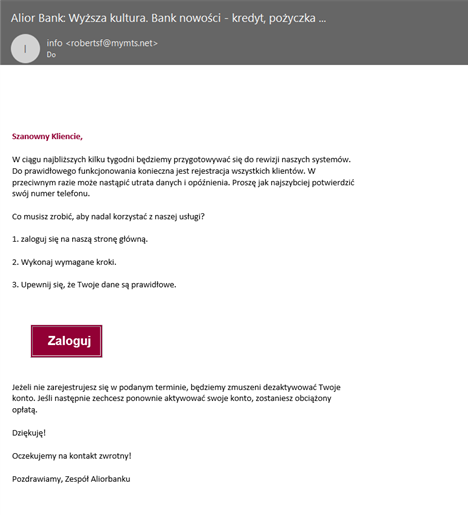

Wygląd wiadomości e-mail (rys. 4):

rys. 4 Wiadomość e-mail - podszycie pod Alior Bank

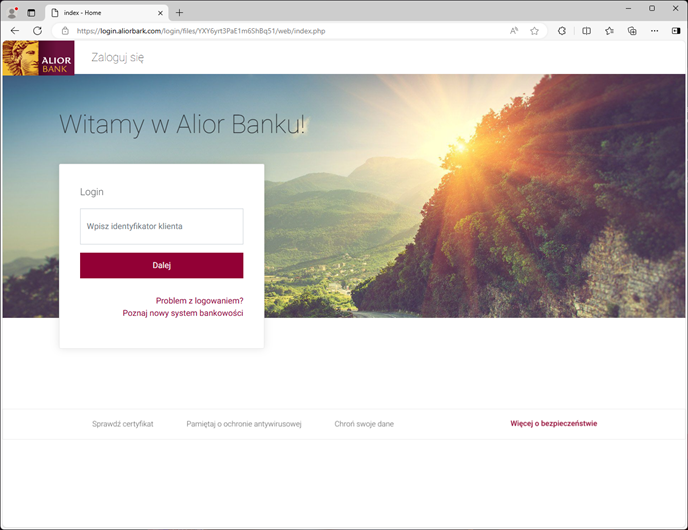

Wygląd strony phishingowej wyłudzających dane logowania (rys. 5):

rys. 5 Strona phishingowa - podszycie pod Alior Bank

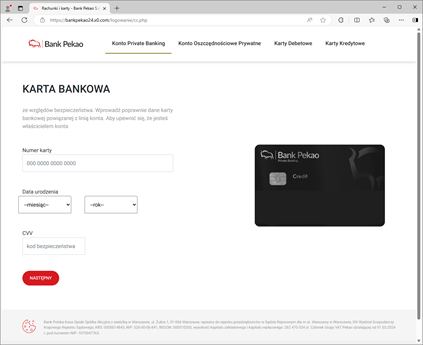

PODSZYCIE POD BANK PEKAO

Przestępcy podszywając się pod Bank Pekao wyłudzali dane logowania do bankowości elektronicznej oraz informację o kartach płatniczych. Tłumaczyli to rzekomymi względami bezpieczeństwa i koniecznością weryfikacji poprawności danych.

Reklamy na platformie Facebook:

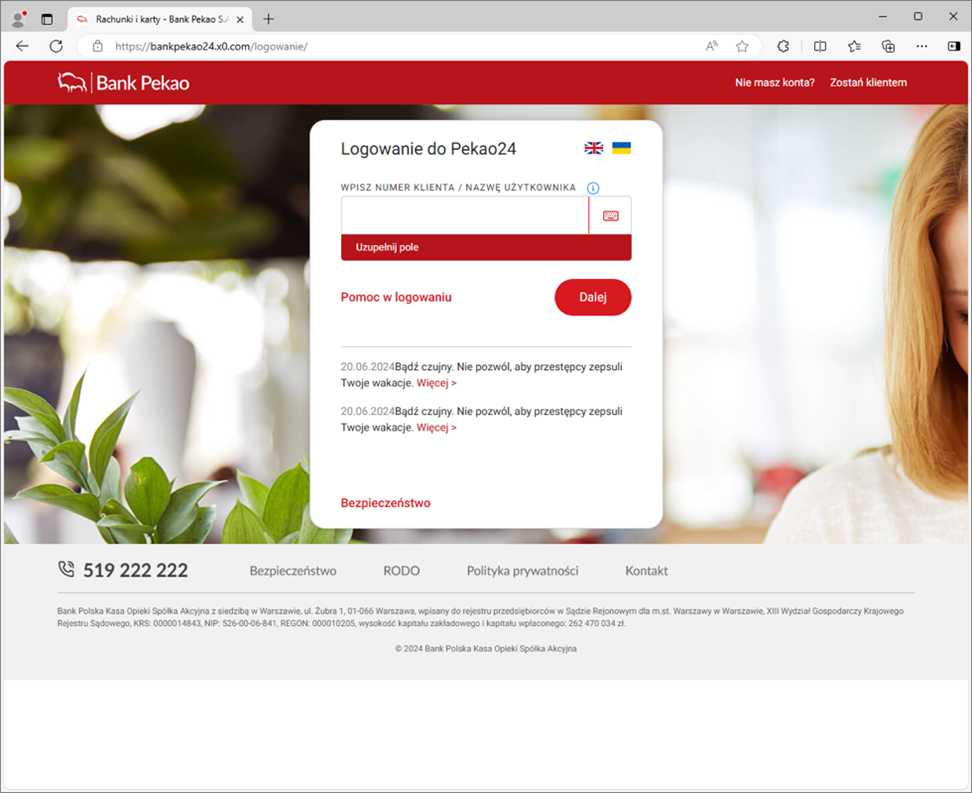

Wygląd strony phishingowej wyłudzających dane logowania (rys. 6-7):

rys. 6 Strona phishingowa - podszycie pod Bank Pekao 1/2

rys. 7 Strona phishingowa - podszycie pod Bank Pekao 2/2

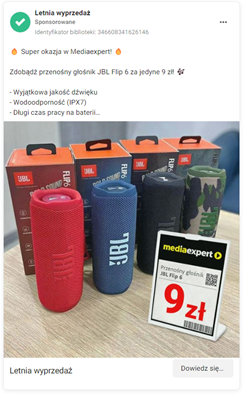

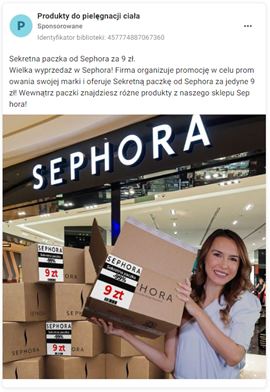

PRODUKTY DO KUPIENIA ZA 9 ZŁ

Cyberprzestępcy publikując reklamy na platformie Facebook informowali o rzekomej możliwości kupienia przedmiotu po niskich cenach. W rzeczowości strona, do której prowadziła reklama miała na celu wyłudzenie danych kart płatniczych. Następnie przestępcy starali się wyprowadzać środki z rachunków, wykorzystując do tego „model subskrypcyjny”.

Reklamy na platformie Facebook wykorzystywane w opisanej kampanii (rys. 8-9):

rys. 8 Fałszywe reklamy - towar za 9zł 1/2

rys. 9 Fałszywe reklamy - towar za 9zł 2/2

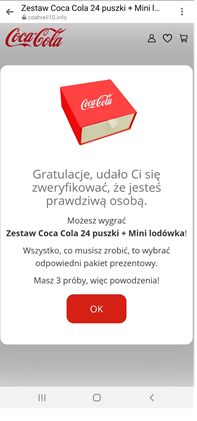

ZESTAW PUSZEK I LODÓWKA COCA-COLA

Cyberprzestępcy publikując reklamy na platformie Facebook informowali o rzekomej możliwości kupienia 24 puszek Coca-cola oraz otrzymania lodówki, za jedyne 9zł. W rzeczywistości strona, do której prowadziła reklama miała na celu wyłudzenie danych kart płatniczych. Podobnie jak w wyżej opisywanym scenariuszu, przestępcy starali się wyprowadzać środki z rachunków, wykorzystując do tego „model subskrypcyjny”.

Reklamy na platformie Facebook wykorzystywane w opisanej kampanii (rys. 10):

rys. 10 Reklama na platformie Facebook - podszycie pod Coca-cola

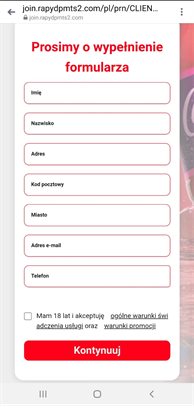

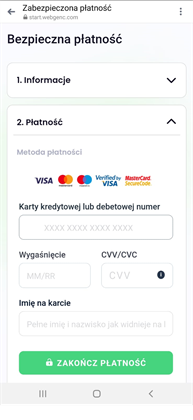

Fałszywe strony wyłudzające dane osobowe oraz informację o kartach płatniczych (rys. 11):

rys. 11 Strony phishingowe - podszycie pod Coca-cola

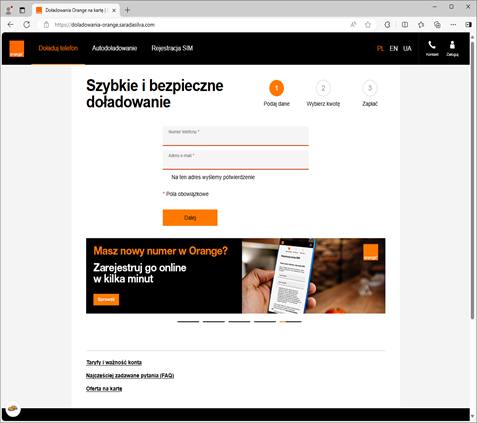

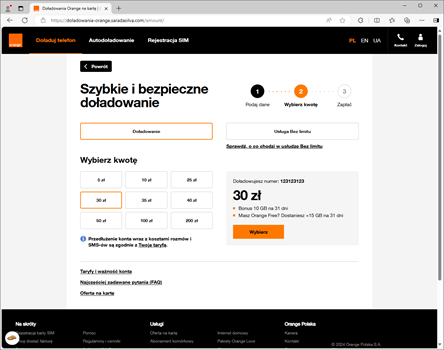

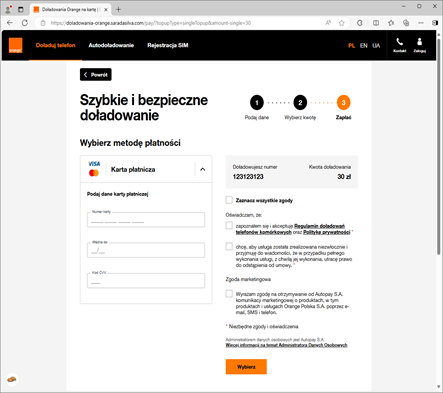

"SZYBKIE I BEZPIECZNE DOŁADOWANIE", CZYLI PODSZYCIE POD ORANGE"

Cyberprzestępcy podszywając się pod Orange, przygotowali stronę za pośrednictwem której można było rzekomo doładować telefon na kartę, otrzymując wybrane bonusy. W rzeczywistości była to strona phishingowa wyłudzająca dane kart płatniczych.

Wygląd strony phishingowej (rys. 12-14):

rys. 12 Strona phishingowa - podszycie pod Orange 1/3

rys. 13 Strona phishingowa - podszycie pod Orange 2/3

rys. 14 Strona phishingowa - podszycie pod Orange 3/3

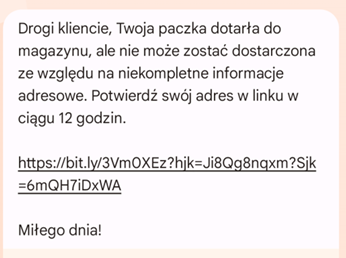

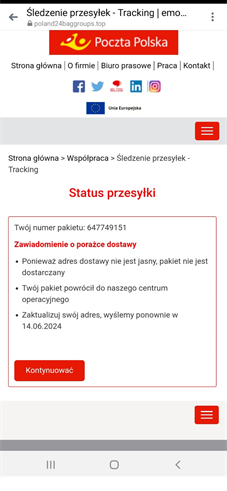

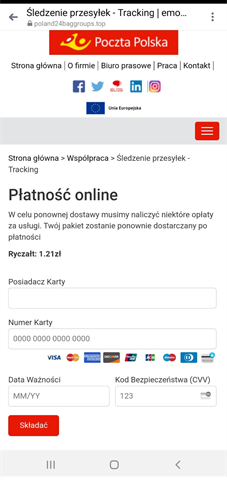

"NIEKOMPLETNY ADRES", CZYLI PODSZYCIE POD POCZTĘ POLSKĄ

Cyberprzestępcy podszywając się pod Pocztę Polską, informowali o rzekomej konieczności aktualizacji adresu. W rzeczywistości wyłudzali dane kart płatniczych. Podobna kampania phishingowa miała już nieraz miejsce w latach 2023 i 2024.

Wiadomości SMS wykorzystywane w opisanej kampanii (rys. 15):

rys. 15 Wiadomość SMS podszywająca się pod Pocztę Polska

Przykłady stron phishingowych (rys. 16):

rys. 16 Strony phishingowe, podszywające się pod Pocztę Polską

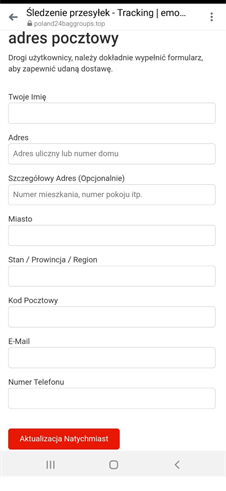

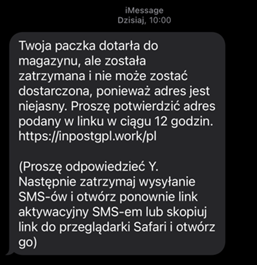

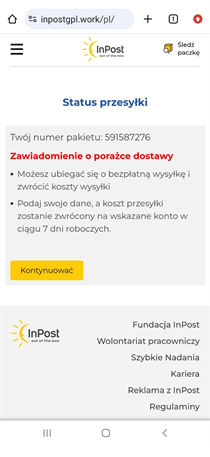

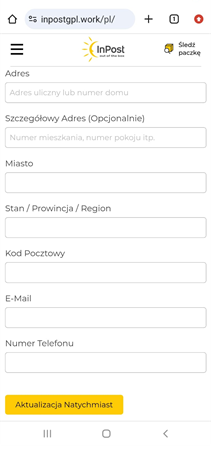

"POPRAW SWÓJ ADRES", CZYLI PODSZYCIE POD INPOST

Przestępcy wykorzystując wizerunek InPost, informowali o rzekomo niedostarczonej paczce. Pod pretekstem konieczności potwierdzenia adresu, zachęcali do kliknięcia w link, który w rzeczywistości prowadził do strony phishingowej. W ten sposób oszuści chcieli pozyskać informację o danych kart płatniczych.

Wiadomości SMS wykorzystywane w opisanej kampanii (rys. 17):

rys. 17 Wiadomość SMS podszywająca się pod InPost

Strony phishingowe wykorzystywane w opisanej kampanii (rys. 18):

rys. 18 Strony phishingowe, podszywające się pod InPost

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.