Przegląd wybranych oszustw internetowych - CZERWIEC 2025

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w czerwcu 2025 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia bezpośrednio pod banki,

- „Wygraj kartę miejską”,

- „Aukcje celne”, czyli podszycie pod Krajową Administrację Skarbową,

- „Wymagane dokonanie migracji”, czyli podszycie pod Outlook,

- „Proces płatności nie powiódł się”, czyli podszycie pod Spotify,

- „Otrzymałeś nowy komentarz”, czyli podszycie pod Allegro,

- „Zwrot pieniędzy”, czyli podszycie pod Allegro,

- „Twoje konto zostało zawieszone”,

- „Utrata dostępu do konta”, czyli podszycie pod Disney+.

OFERTY FAŁSZYWYCH INWESTYCJI

W czerwcu 2025 roku analitycy CSIRT KNF zgłosili również do blokady 196 fałszywych profili (189 w maju’25), które publikowały reklamy fałszywych inwestycji (rys. 1).

Rysunek 1 Reklamy fałszywych inwestycji

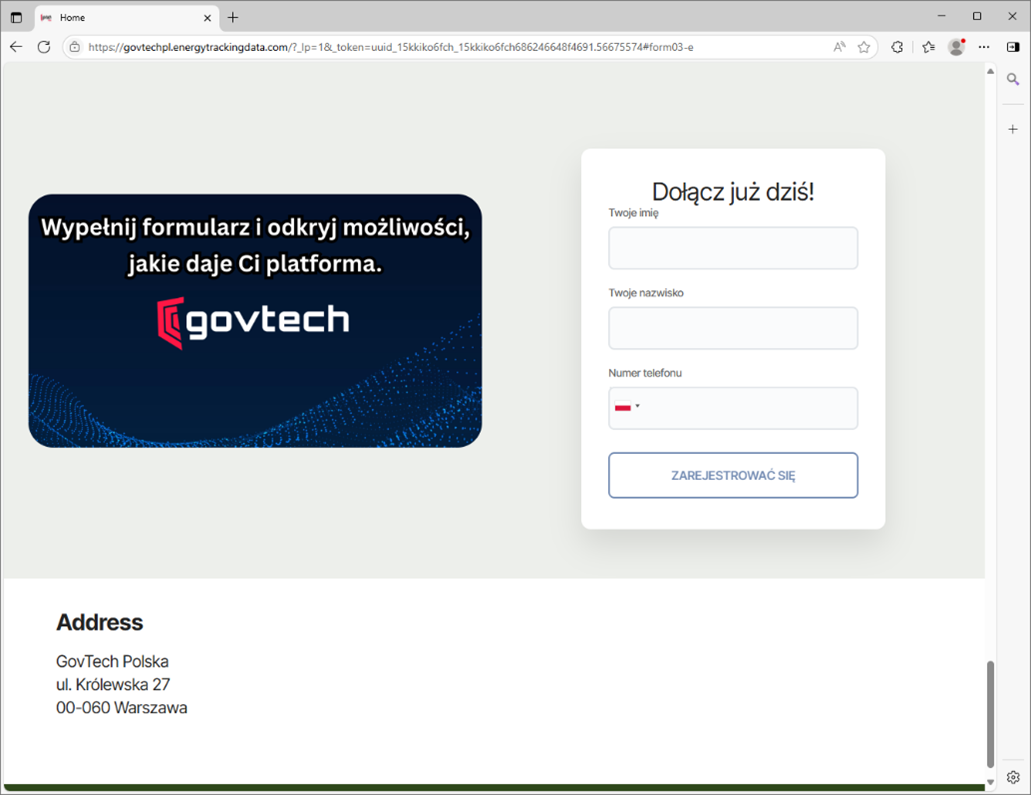

Po kliknięciu w reklamę ofiara trafiała na stronę, na której wymagane było dokonanie rzekomej rejestracji. Dane pozyskane przez cyberprzestępców umożliwiały im nawiązanie kontaktu z ofiarą, a w kolejnym kroku kradzież jej środków. Cyberprzestępcy, aby wzmocnić prowadzoną grę psychologiczną podszywali się m.in. pod GovTech Polska. (rys. 2).

Rysunek 2 Fałszywe inwestycje – formularz rejestracyjny

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W czerwcu 2025 roku nadal wykorzystywali ten sposób. Zidentyfikowane kampanie phishingowe wykorzystywały wizerunki m.in.:

- PKO Banku Polskiego,

- BNP Paribas,

- Banku SGB,

- Banku Pekao.

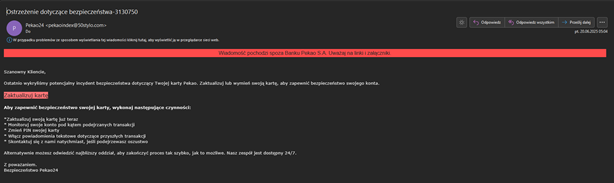

Przestępcy podszywając się pod Bank Pekao przesyłali wiadomości e-mail, w których informowali użytkowników o rzekomym incydencie bezpieczeństwa dotyczącym karty i konieczności jej zaktualizowania. Oszuści na niebezpiecznych stronach wyłudzali poświadczenia logowania użytkowników.

Fałszywa wiadomość e-mail:

Wygląd fałszywej wiadomości e-mail, którą przesyłali cyberprzestępcy (rys. 3):

Rysunek 3 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywają się pod Bank Pekao

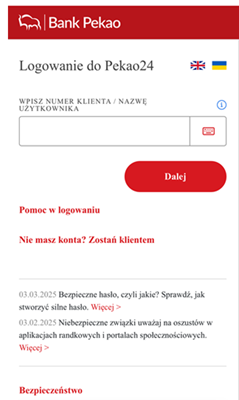

Wygląd strony phishingowej (rys. 4):

Rysunek 4 Fałszywa strona, na której cyberprzestępcy wyłudzali poświadczenia logowania użytkowników

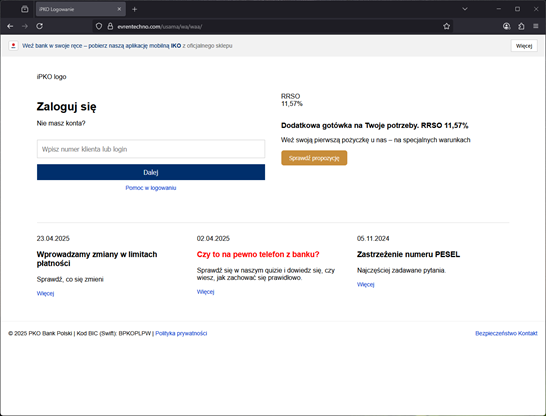

PODSZYCIE POD PKO BP

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 5):

Rysunek 5 Podszycie pod PKO BP – strona phishingowa

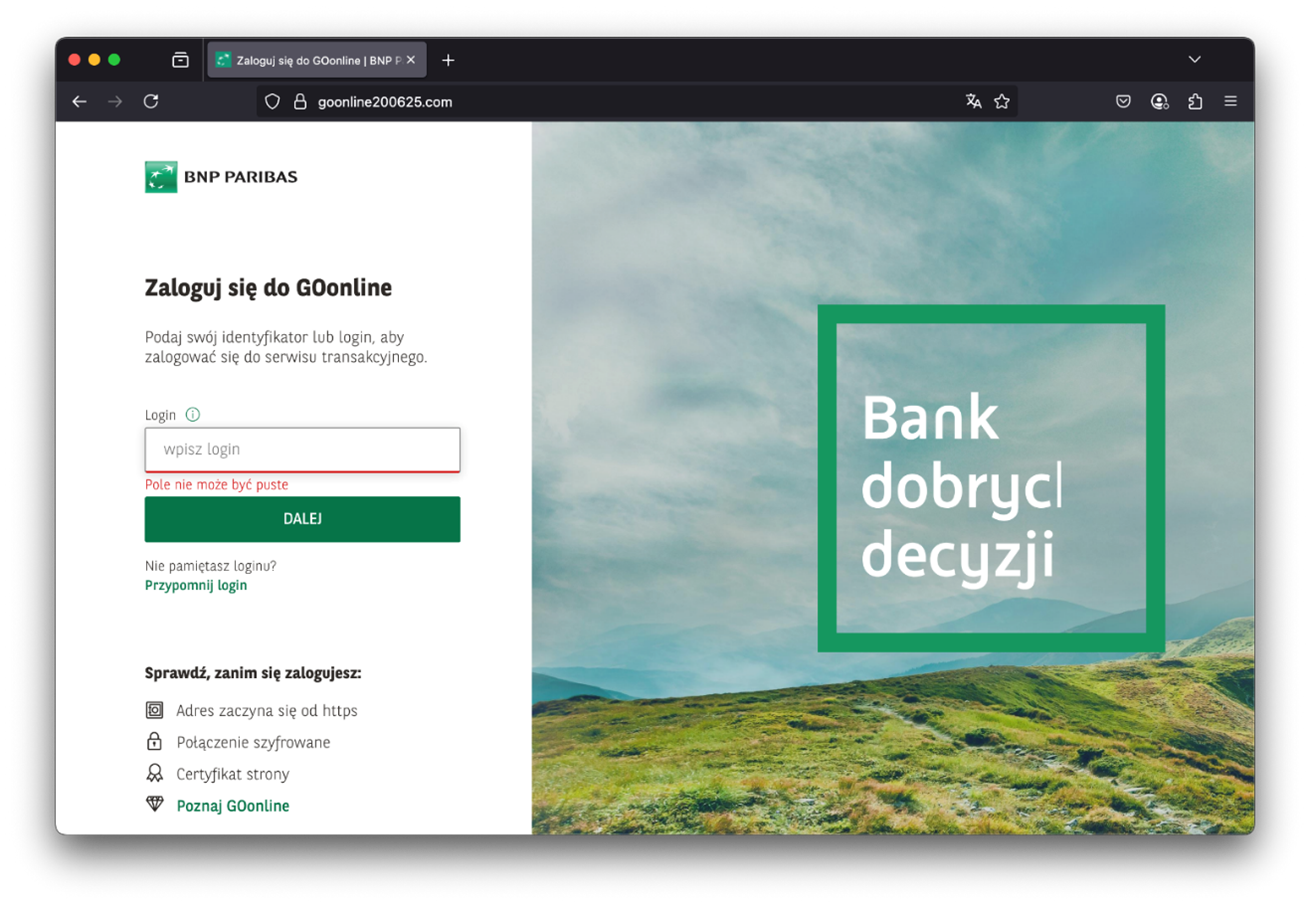

PODSZYCIE POD BNP PARIBAS

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 6):

Rysunek 6 Podszycie pod Bank BNP Paribas – strona phishingowa

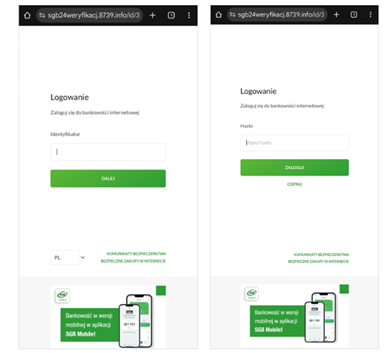

PODSZYCIE POD BANK SGB

Strony phishingowe wykorzystywane w opisywanej kampanii (rys. 7):

Rysunek 7 Podszycie pod Bank SGB – strona phishingowa

WYGRAJ KARTĘ MIEJSKĄ

Cyberprzestępcy publikując reklamy na platformie Facebook informowali o rzekomej możliwości nabycia karty miejskiej w atrakcyjnej cenie. Oszuści podszywali się pod transport publiczny wybranych miast w Polsce i zachęcali do wypełnienia krótkiej ankiety. W rzeczywistości reklamy prowadziły na niebezpieczne strony wyłudzające dane osobowe oraz informacje o kartach płatniczych.

Przykładowe reklamy, które cyberprzestępcy zamieszczali na portalu Facebook (rys. 8):

Rysunek 8 Przykładowe reklamy, w których cyberprzestępcy oferowali możliwość otrzymania karty miejskiej

Jeżeli ktoś dał skusić się ofertą i kliknął w link, trafił na stronę, na której proszony był o odpowiedź na klika pytań (rys. 9)

Rysunek 9 Fałszywa strona, na której ofiara proszona była o odpowiedź na kilka pytań

Następnie wyświetlał się formularz do wpisania danych osobowych oraz informacji o karcie płatniczej (rys. 10).

Rysunek 10 Fałszywe reklamy – formularz wyłudzający dane osobowe oraz informacje o kartach płatniczych

W kolejnym etapie przestępcy starali się wyprowadzać środki z rachunków, wykorzystując do tego „model subskrypcyjny”.

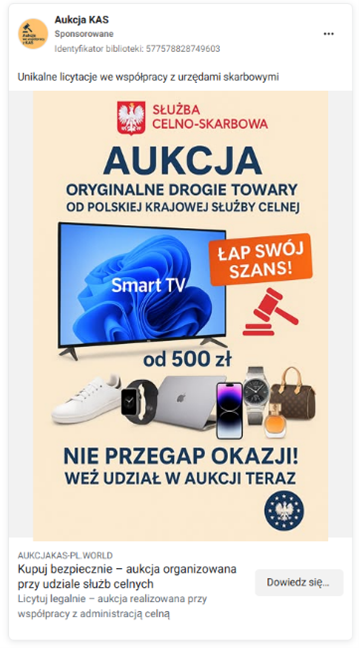

AUKCJE CELNE, CZYLI PODSZYCIE POD KRAJOWĄ ADMINISTRACJĘ SKARBOWĄ

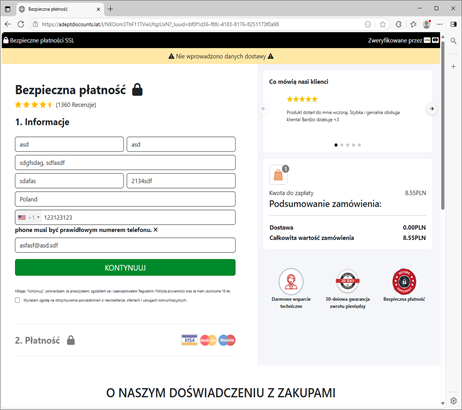

W ostatnim miesiącu cyberprzestępcy publikowali fałszywe reklamy na Facebook’u, w których podszywali się pod Krajową Administrację Skarbową. Oszuści oferowali w mediach społecznościowych licytacje przedmiotów pochodzących z zatrzymań celnych. Fałszywe reklamy prowadziły na niebezpieczne strony. Po „wygranej” wyświetlany był fałszywy panel Przelewy24. Cyberprzestępcy próbowali wyłudzić dane karty płatniczej i poświadczenia logowania do bankowości elektronicznej.

Fałszywa reklama oferujące aukcje celne (rys. 11):

Rysunek 11 Fałszywa reklama w mediach społecznościowych oferująca licytacje przedmiotów pochodzących z zatrzymań celnych

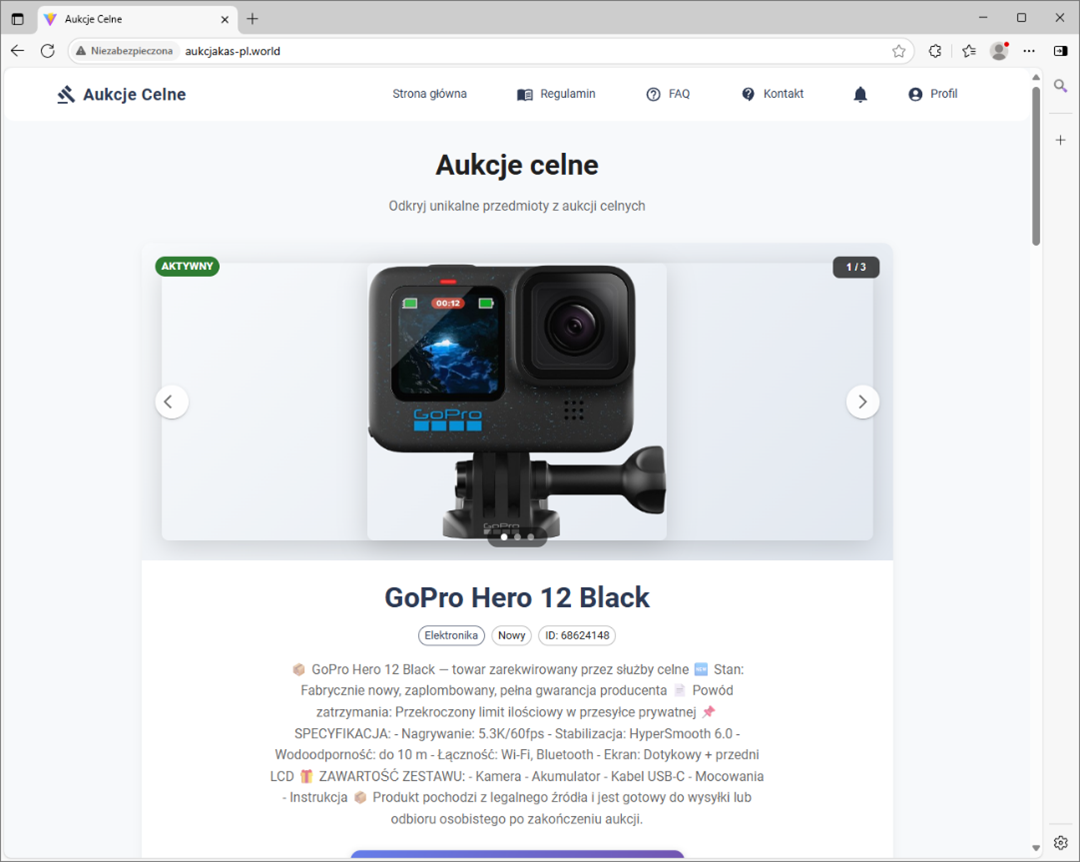

Wygląd strony phishingowej, na której oferowano przedmioty pochodzące z aukcji celnych (rys. 12):

Rysunek 12 Strona phishingowa, na której oferowano przedmioty pochodzące z aukcji celnych

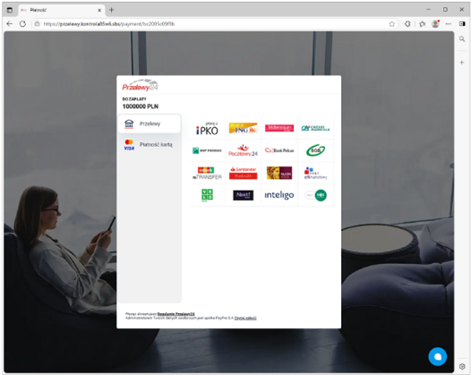

Wygląd fałszywego panelu Przelewy24, gdzie cyberprzestępcy próbowali wyłudzić dane karty płatniczej i poświadczenia logowania do bankowości elektronicznej.

Rysunek 13 Fałszywy panel Przelewy24, gdzie cyberprzestępcy wyłudzali dane karty płatniczej i poświadczenia logowania do bankowości elektronicznej.

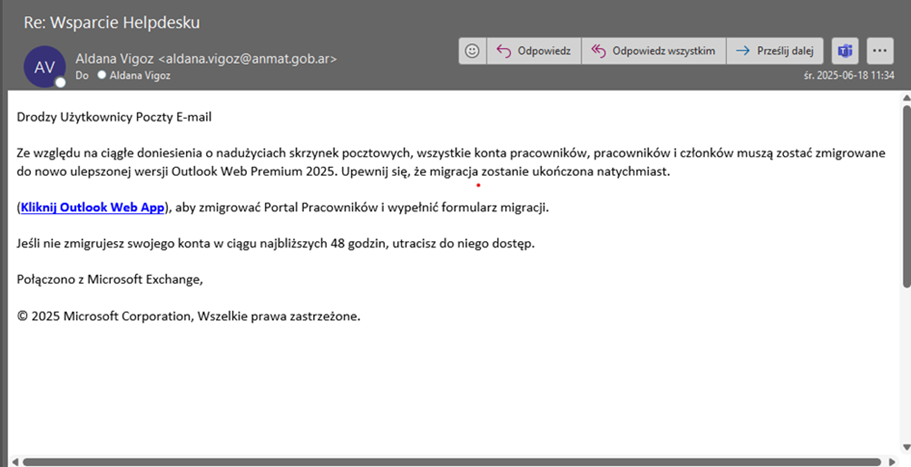

"WYMAGANE DOKONANIE MIGRACJI", CZYLI PODSZYCIE POD OUTLOOK

Cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których podszywali się pod Microsoft Outlook i informowali o konieczności dokonania migracji. Po kliknięciu w link znajdujący się w wiadomości użytkownik trafiał na niebezpieczną stronę, gdzie oszuści wyłudzali dane logowania do konta.

Wygląd fałszywej wiadomości e-mail, w której cyberprzestępcy podszywali się pod Microsoft Outlook (rys. 14):

Rysunek 14 Fałszywa wiadomość e-mail – podszycie pod Microsoft Outlook

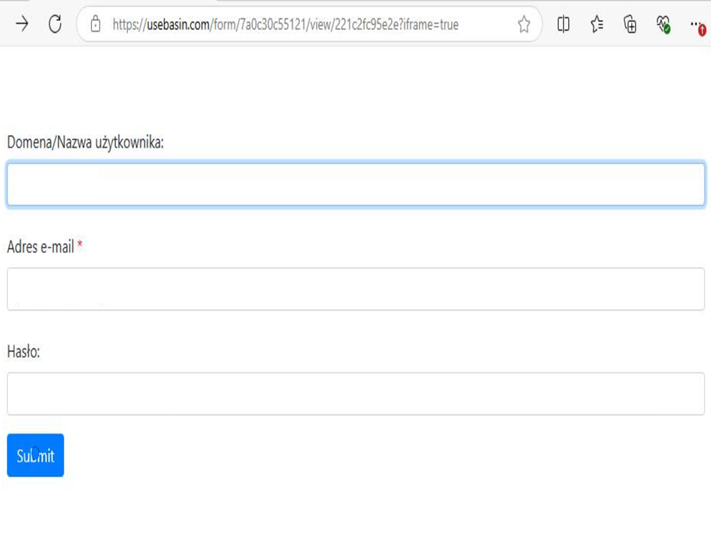

Wygląd strony phishingowej wykorzystywanej w opisanej kampanii (rys. 15):

Rysunek 15 Fałszywa strona phishingowa wyłudzająca dane logowania do konta użytkowników

"PROCES PŁATNOŚCI NIE POWIÓDŁ SIĘ", CZYLI PODSZYCIE POD SPOTIFY

Cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których podszywali się pod serwis Spotify i informowali o problemach z przetworzeniem płatności. Oszuści wymagali wprowadzenia danych karty płatniczej.

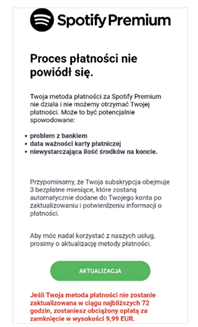

Wygląd fałszywej wiadomości e-mail, w której cyberprzestępcy podszywali się pod Spotify (rys. 16):

Rysunek 16 Fałszywa wiadomość e-mail podszywająca się pod Spotify

Wygląd strony phishingowej wykorzystywanej w opisanej kampanii (rys. 17):

Rysunek 17 Strona phishingowa – podszycie pod Spotify

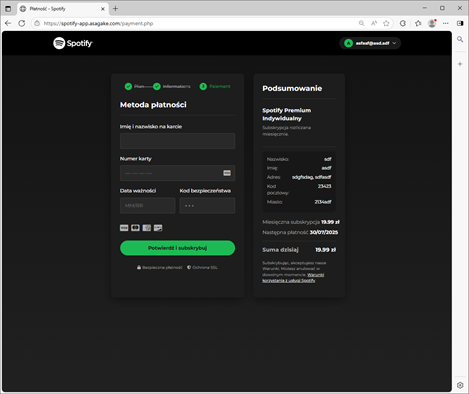

"OTRZYMAŁEŚ NOWY KOMENTARZ", CZYLI PODSZYCIE POD ALLEGRO

Cyberprzestępcy podszywając się pod portal sprzedażowy Allegro przesyłali do użytkowników wiadomości e-mail z informacją o otrzymaniu nowego komentarza dotyczącego transakcji. Link z wiadomości prowadził na niebezpieczną stronę, na której oszuści wykradali dane logowania użytkowników. Przejęte w ten sposób konta wykorzystywane były do dalszych przestępstw.

Wygląd fałszywej wiadomości e-mail oraz strony phishingowej (rys. 18):

Rysunek 18 Fałszywa wiadomość e-mail oraz strona phishingowa wyłudzająca dane logowania

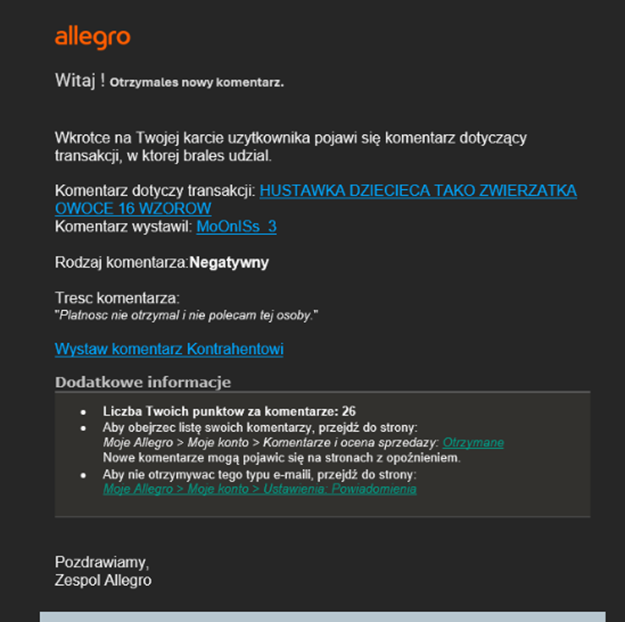

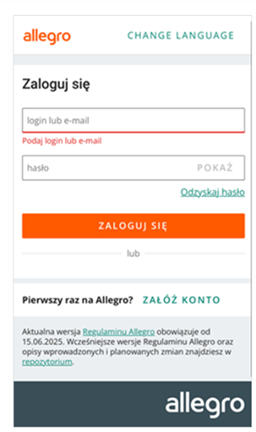

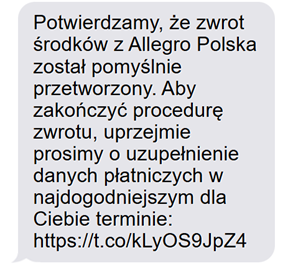

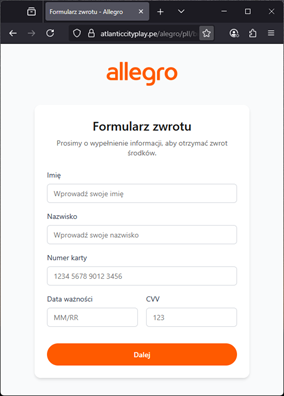

ZWROT PIENIĘDZY, CZYLI PODSZYCIE POD ALLEGRO

Cyberprzestępcy przygotowali kampanię phishingową podszywającą się pod portal sprzedażowy Allegro. Oszuści przesyłali fałszywe wiadomości SMS, w których informowali o możliwości zwrotu środków. W kolejnym etapie wyłudzali dane osobowe oraz informacje o kartach płatniczych.

Fałszywa wiadomość SMS podszywająca się pod portal sprzedażowy Allegro (rys. 19):

Rysunek 19 Fałszywa wiadomość SMS podszywająca się pod portal sprzedażowy Allegro

Wygląd stron phishingowych (rys. 20):

Rysunek 20 Strony phishingowe podszywające się pod portal sprzedażowy Allegro

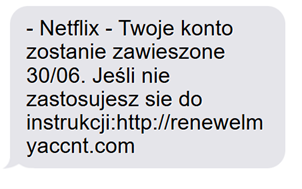

TWOJE KONTO ZOSTANIE ZAWIESZONE

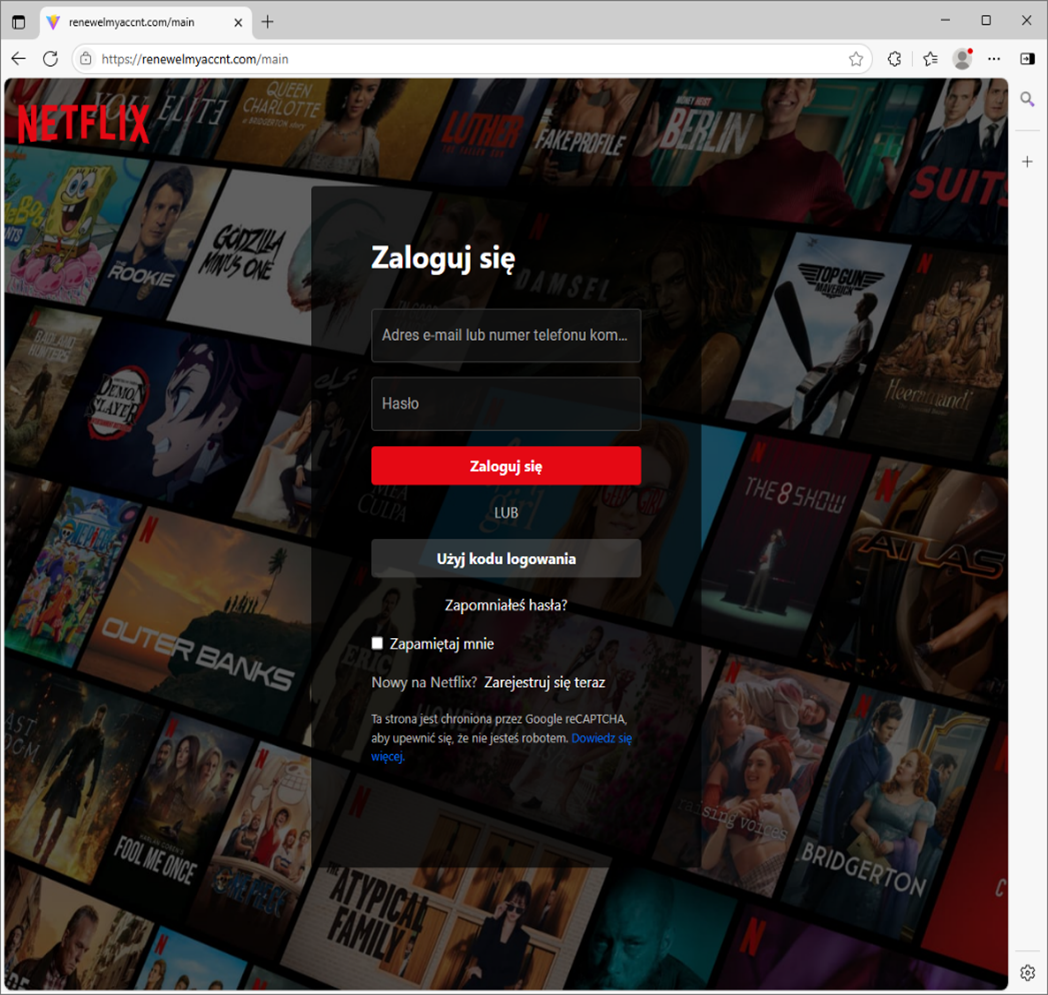

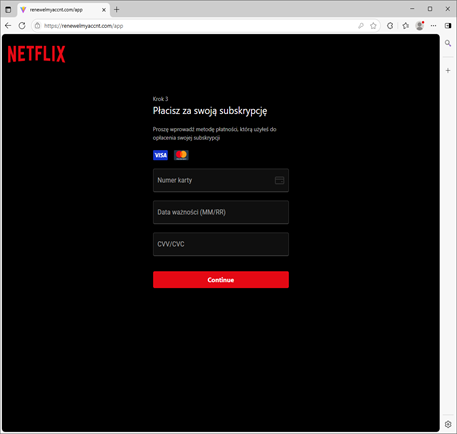

Przestępcy przygotowali kampanię phishingową i informowali o rzekomym zawieszeniu konta na platformie Netflix. Odblokowanie konta wymagało aktualizacji danych transakcyjnych. W rzeczywistości link z wiadomości e-mail prowadził do strony phishingowej. W ten sposób oszuści chcieli pozyskać dane logowania do konta oraz informacje o kartach płatniczych.

Fałszywa wiadomość SMS podszywająca się pod serwis Netflix (rys. 21):

Rysunek 21 Fałszywa wiadomość SMS, w której cyberprzestępcy podszywali się pod serwis Netflix

Wygląd stron phishingowych (rys. 22-23):

Rysunek 22 Strona phishingowa – podszycie pod Netflix 1/2

Rysunek 23 Strona phishingowa – podszycie pod Netflix 2/2

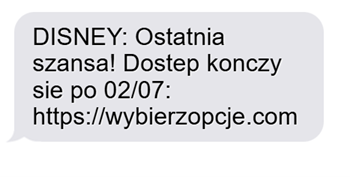

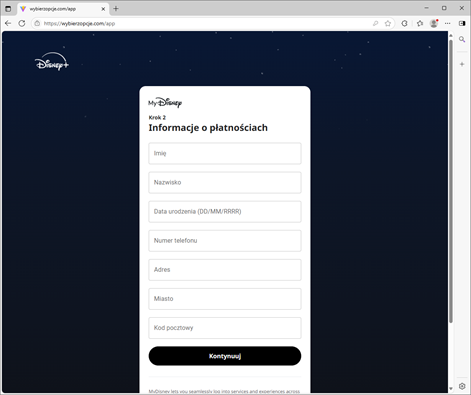

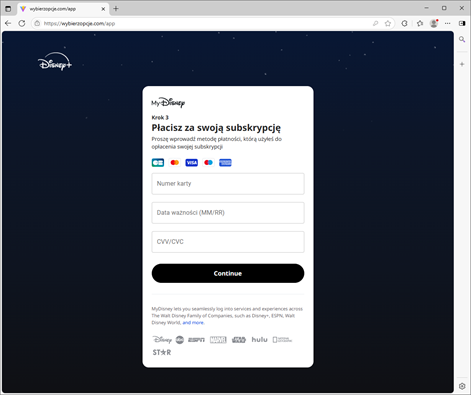

UTRATA DOSTĘPU DO KONTA, CZYLI PODSZYCIE POD DINSEY+

W czerwcu 2025 roku przestępcy wykorzystywali wizerunek platformy Disney Plus. Oszuści przesyłali fałszywe wiadomości SMS, gdzie informowali o utracie dostępu do konta. Link z wiadomości prowadził na fałszywe strony, na których oszuści wyłudzali dane osobowe oraz informacje o kartach płatniczych.

Fałszywa wiadomość SMS podszywająca się pod Disney+ (rys. 24):

Rysunek 24 Fałszywa wiadomość SMS – podszycie pod serwis streamingowy Disney+

Wygląd stron phishingowych wykorzystywanych w opisanej kampanii (rys. 25-26):

Rysunek 25 Wygląd fałszywej strony podszywającej się pod serwis Disney+ - wyłudzenie danych osobowych 1/2

Rysunek 26 Wygląd fałszywej strony podszywającej się pod serwis Disney+ - wyłudzenie danych karty płatniczej 2/2

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.