Przegląd wybranych oszustw internetowych - GRUDZIEŃ 2025

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w grudniu 2025 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia bezpośrednio pod banki,

- mandat za parkowanie w strefie „zastrzeżonej”,

- opłać należności celne, czyli podszycie pod Pocztę Polską,

- korekta rachunku za energię, czyli podszycie pod PGE,

- zweryfikuj swoje konto,

- dystrybucja złośliwego oprogramowania – podszycie pod Bank Pekao.

OFERTY FAŁSZWYCH INWESTYCJI

W grudniu 2025 roku analitycy CSIRT KNF zgłosili również do blokady 942 fałszywe profile (798 w listopadzie’25), które publikowały reklamy fałszywych inwestycji. W scenariuszu znanym pod nazwą „fraud inwestycyjny” cyberprzestępcy podszywają się pod znane osoby lub instytucje, celem nakłonienia potencjalnej ofiary do zainwestowania środków i otrzymania wysokiej stopy zwrotu. W rzeczywistości prowadzą grę psychologiczną, mającą na celu narażanie ofiary na wysokie starty finansowe.

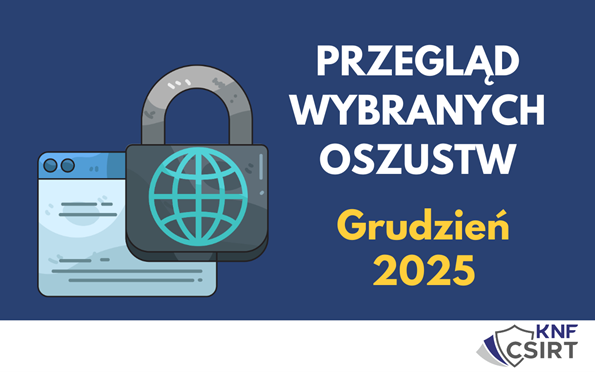

Fałszywe oferty (zarówno w postaci nagrań video, jak i statycznych reklam) dystrybuowane są poprzez reklamy na platformie Facebook (rys. 1).

Rysunek 1 Fałszywe inwestycje – reklamy na platformie Facebook

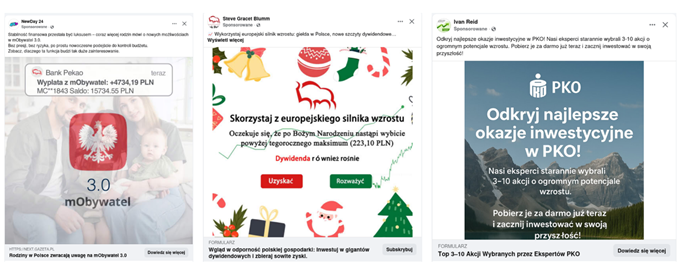

W ostatnim czasie obserwujemy większą liczbę reklam fałszywych inwestycji, w których przestępcy wykorzystują wizerunku osób zmarłych, znanych medialnie. Jest to próba obejścia mechanizmów ochrony wizerunku stosowanych przez firmę Meta.

Rysunek 2 Fałszywe inwestycje – wykorzystywanie wizerunku osób zmarłych, znanych medialnie

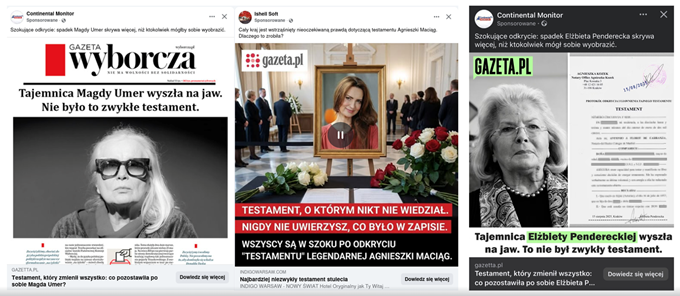

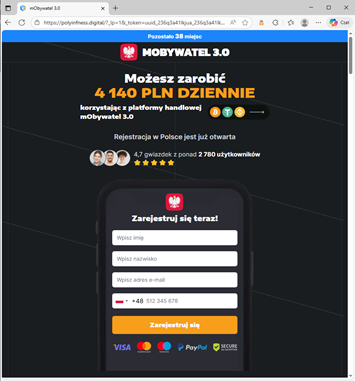

Po kliknięciu w reklamę ofiara trafiała na stronę, na której wymagane było dokonanie rzekomej rejestracji. W dalszej części oszustwa cyberprzestępcy kontaktowali się z ofiarami i namawiali do zainwestowania oszczędności. Cyberprzestępcy, aby wzmocnić prowadzoną grę psychologiczną podszywali się m. in. pod PKO BP, Bank Pekao, aplikację mObywatel (rys. 2).

Rysunek 3 Fałszywe inwestycje – artykuł na niebezpiecznej stronie oferujący możliwość szybkiego wzbogacenia się

Rysunek 4 Fałszywe inwestycje – formularz do wprowadzenia danych

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W grudniu 2025 roku nadal wykorzystywali ten sposób. Zidentyfikowane kampanie phishingowe wykorzystywały wizerunki m.in.:

- PKO BP,

- BNP Paribas.

FAŁSZYWE STRONY BANKOWOŚCI ELEKTRONICZNEJ

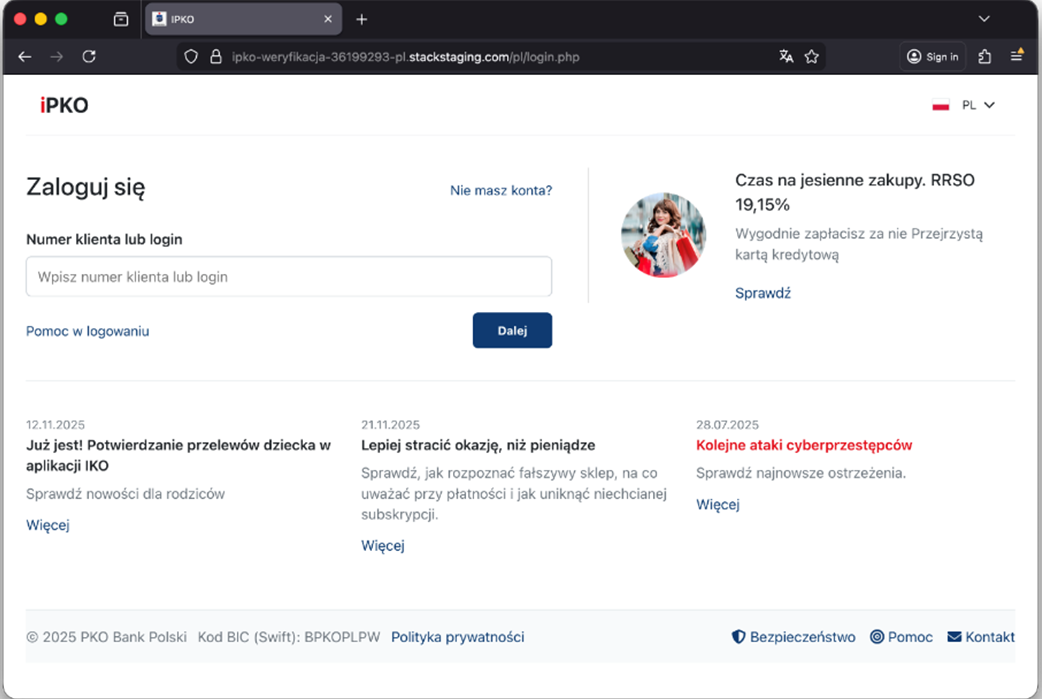

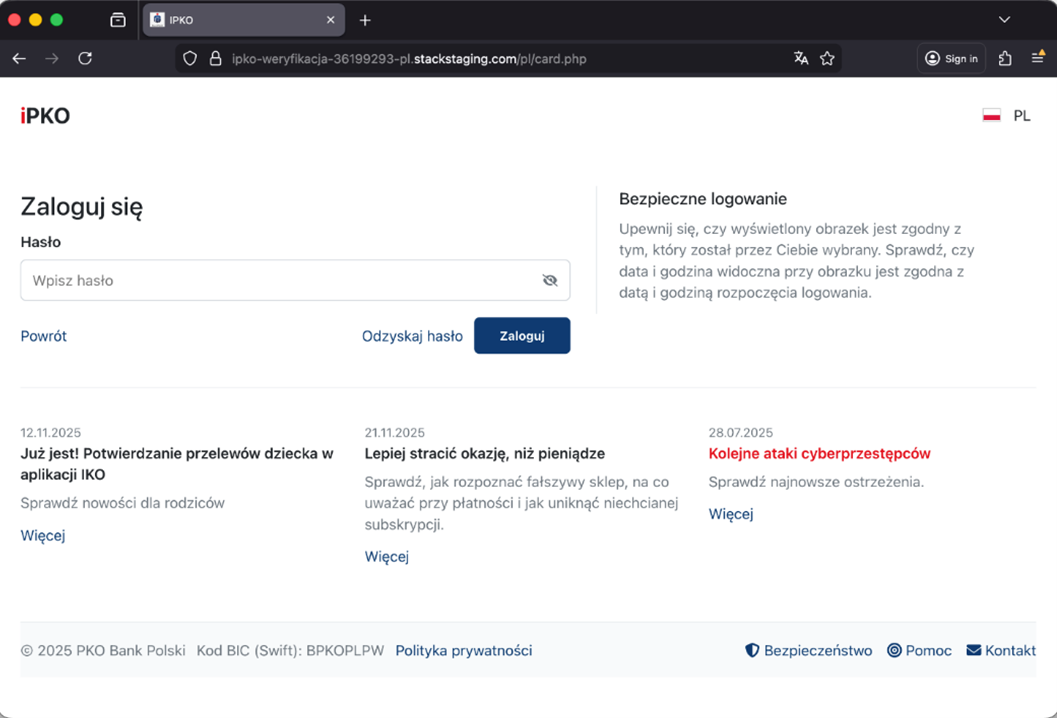

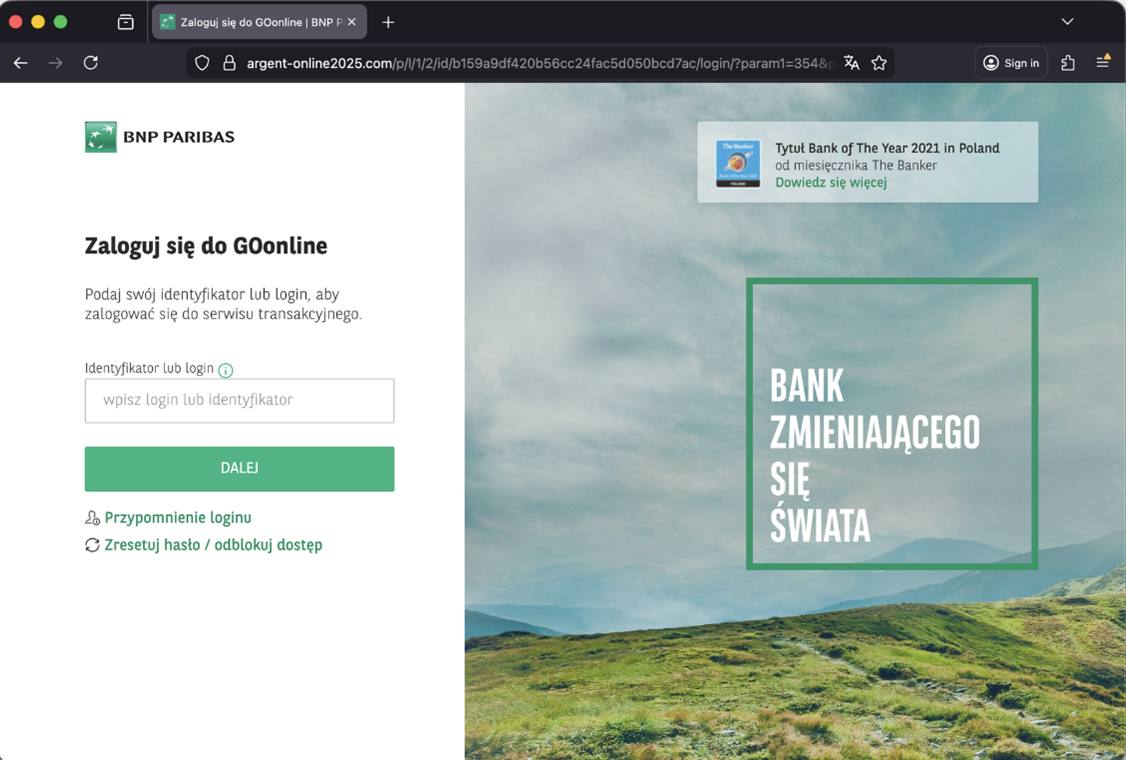

W ostatnim miesiącu cyberprzestępcy przygotowali fałszywe strony, na których podszywali się pod PKO BP oraz BNP Paribas. Oszuści na niebezpiecznych stronach wyłudzali poświadczenia logowania do bankowości elektronicznej.

Wygląd fałszywych stron wykorzystywanych w opisywanej kampanii (rys. 5-7):

Rysunek 5 Fałszywa strona podszywająca się pod PKO BP 1/2

Rysunek 6 Fałszywa strona podszywająca się pod PKO BP 2/2

Rysunek 7 Fałszywa strona podszywająca się pod BNP Paribas

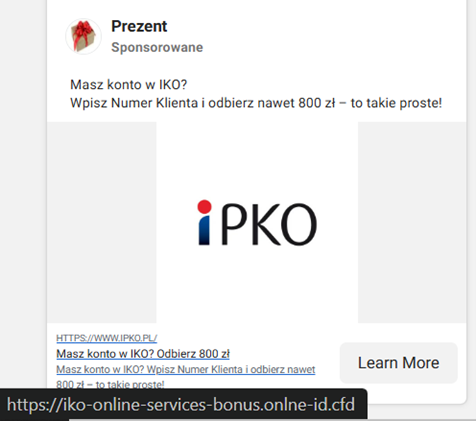

MASZ KONTO W IKO? ODBIERZ 800 ZŁ

Przestępcy zamieszczali fałszywe reklamy na platformie Facebook, w których podszywali się pod PKO BP i zachęcali użytkowników do rzekomej możliwości odbioru 800 zł. Fałszywa reklama prowadziła do niebezpiecznej strony, na której oszuści wymagali podania danych uwierzytelniających do konta.

Wygląd fałszywej reklamy na platformie Facebook (rys. 8):

Rysunek 8 Fałszywa reklama, w której cyberprzestępcy podszywali się pod BKO BP

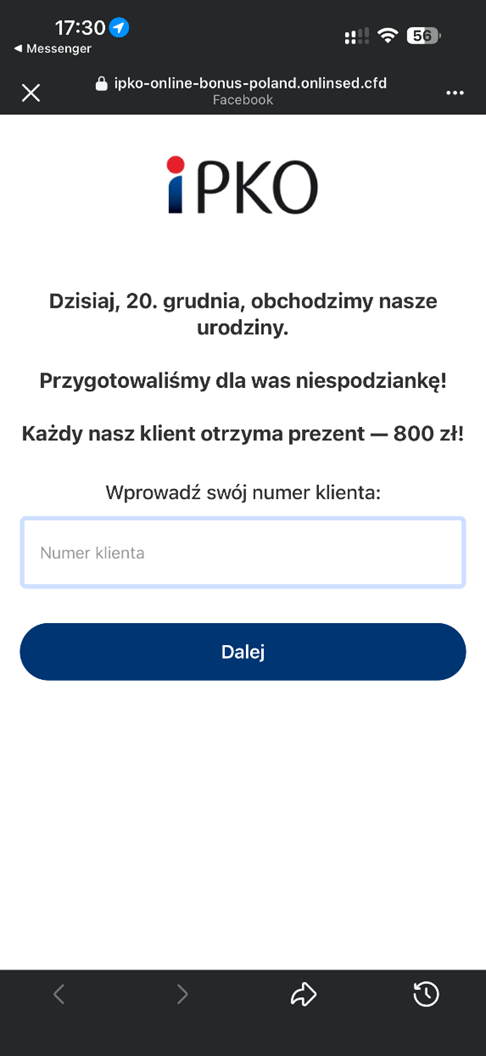

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 9):

Rysunek 9 Strona phishingowa podszywająca się pod PKO BP, na której oszuści wyłudzali poświadczenia logowania użytkowników

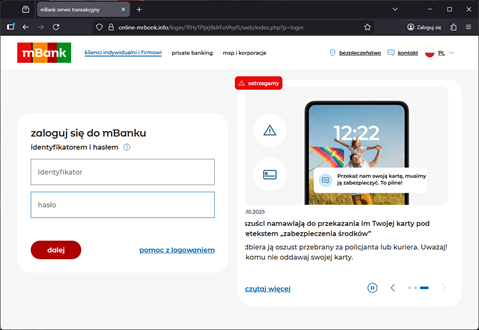

"POTWIERDŹ SWÓJ NUMER TELEFONU", CZYLI PODSZYCIE POD MBANK

Cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których podszywali się pod mBank. Po pretekstem „aktualizacji danych” próbowali wyłudzić dane logowania do bankowości elektronicznej. Temat wiadomości był zmieniany dla każdego e-maila, a korespondencja pochodziła z wielu różnych adresów nadawców. W treści maila odbiorca nakłaniany był do „zaktualizowania numeru telefonu” poprzez kliknięcie przycisku „Zaloguj się”. Po kliknięciu następowało przekierowanie na fałszywą stronę bankowości elektronicznej, która imitowała serwis mBanku.

Wygląd fałszywej reklamy na platformie Facebook (rys. 10):

Rysunek 10 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywali się pod mBank

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 11):

Rysunek 11 Strona phishingowa podszywająca się pod mBank, na której oszuści wyłudzali poświadczenia logowania użytkowników

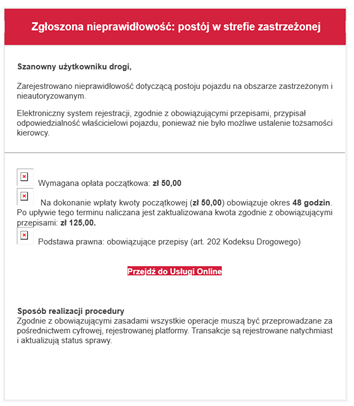

MANDAT ZA PARKOWANIE W STREFIE "ZASTRZEŻONEJ"

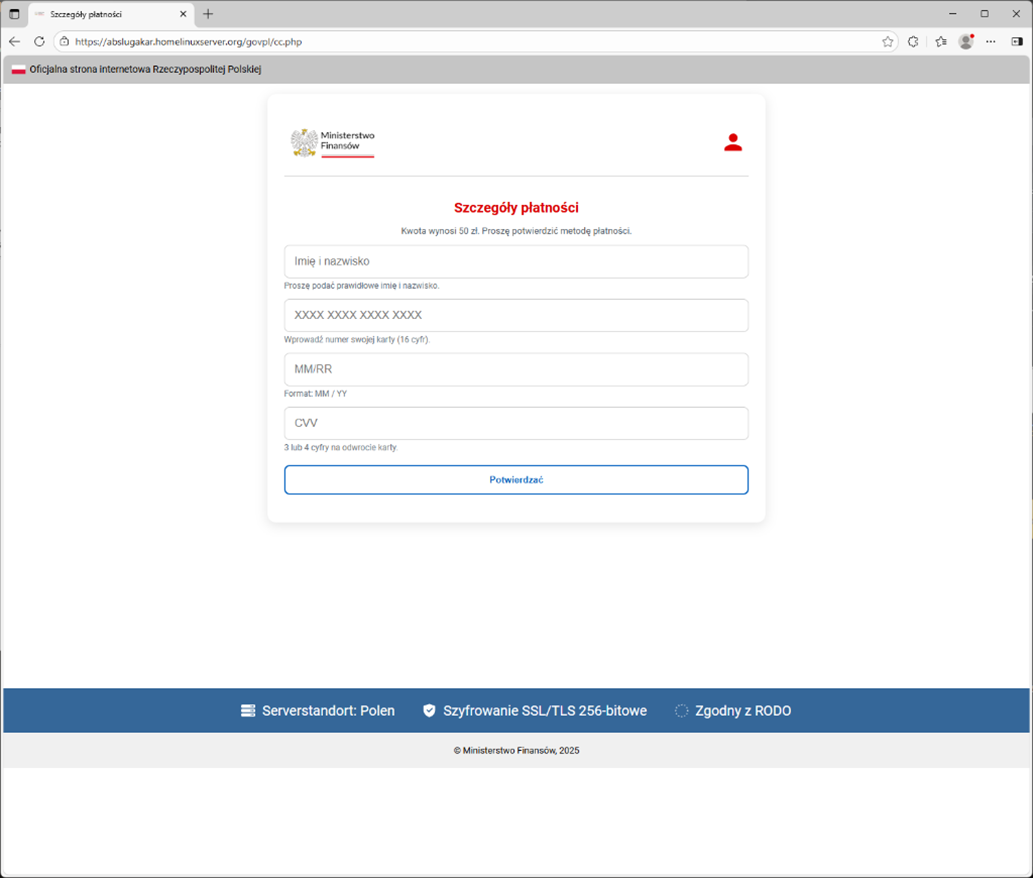

Cyberprzestępcy przesyłali fałszywe wiadomości e-mail informujące o mandacie za parkowanie w strefie „zastrzeżonej”. Przestępcy podszywali się pod Ministerstwo Finansów oraz „elektroniczny system rejestracji” i żądali zapłaty za mandat. Link z wiadomości prowadził do fałszywej strony udającej serwis Ministerstwa Finansów, której celem było wyłudzenie danych karty płatniczej.

Wygląd fałszywej wiadomości e-mail, w której cyberprzestępcy podszywali się pod Ministerstwo Finansów (rys. 12):

Rysunek 12 Wygląd fałszywej wiadomości e-mail, którą przesyłali cyberprzestępcy

Rysunek 13 Wygląd fałszywej strony podszywającej się pod Ministerstwo Finansów

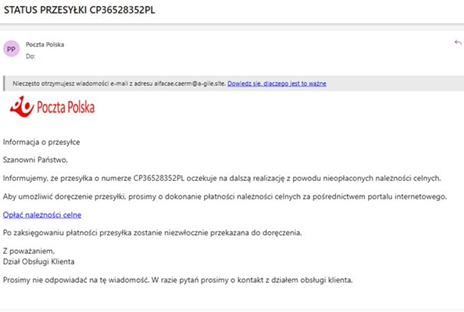

OPŁAĆ NALEŻNOŚI CELNE, CZYLI PODSZYCIE POD POCZTĘ POLSKĄ

Przestępcy przygotowali kampanię phishingową podszywającą się pod Pocztę Polską. Oszuści przesyłali fałszywe wiadomości e-mail, w których informowali o konieczności uregulowania należności celnych. W rzeczywistości na niebezpiecznych stronach wyłudzali dane osobowe oraz informacje o kartach płatniczych użytkowników.

Fałszywa wiadomość e-mail podszywająca się pod Pocztę Polską (rys. 14):

Rysunek 14 Fałszywa wiadomość, w której cyberprzestępcy podszywali się pod Pocztę Polską

Wygląd stron phishingowych (rys. 15):

Rysunek 15 Strona phishingowa – podszycie pod Pocztę Polską

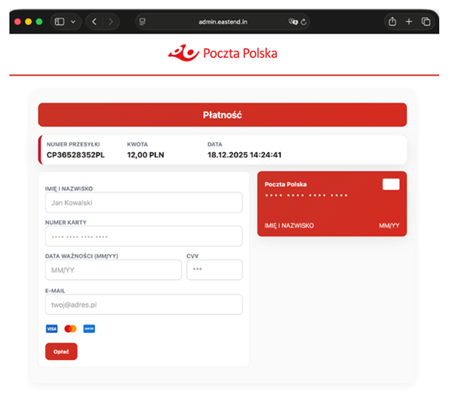

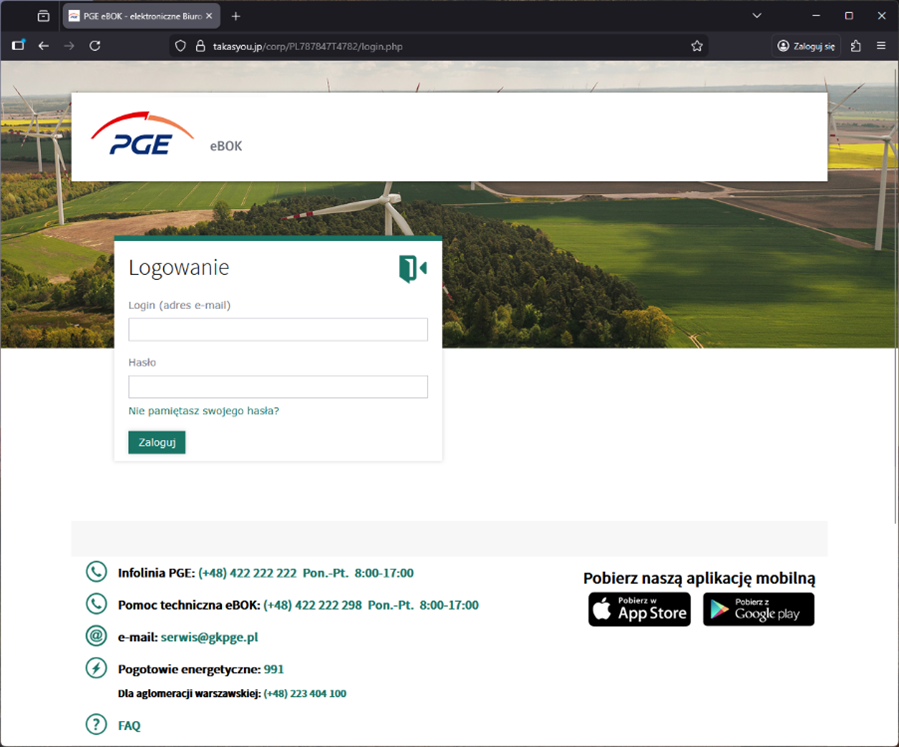

KOREKTA RACHUNKU ZA ENERGIĘ, CZYLI PODSZYCIE POD PGE

W ostatnim miesiącu cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których informowali użytkowników o rzekomej korekcie faktury za energię. W treści wiadomości znajdował się link przekierowujący do fałszywej strony, która łudząco przypominała witrynę PGE. W rzeczywistości była to próba wyłudzenia danych logowania do konta oraz informacji o kartach płatniczych.

Fałszywa wiadomość e-mail podszywająca się pod PGE (rys. 16):

Rysunek 16 Fałszywa wiadomość e-mail podszywająca się pod PGE

Wygląd strony phishingowej wykorzystywanej w opisywanej kampanii (rys. 17):

Rysunek 17 Wygląd fałszywej strony wyłudzającej dane logowania użytkowników

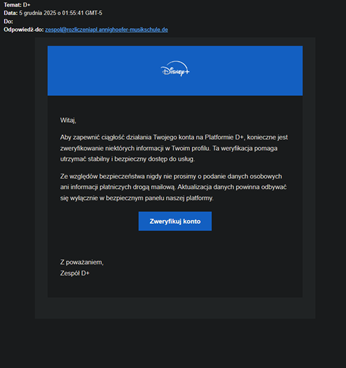

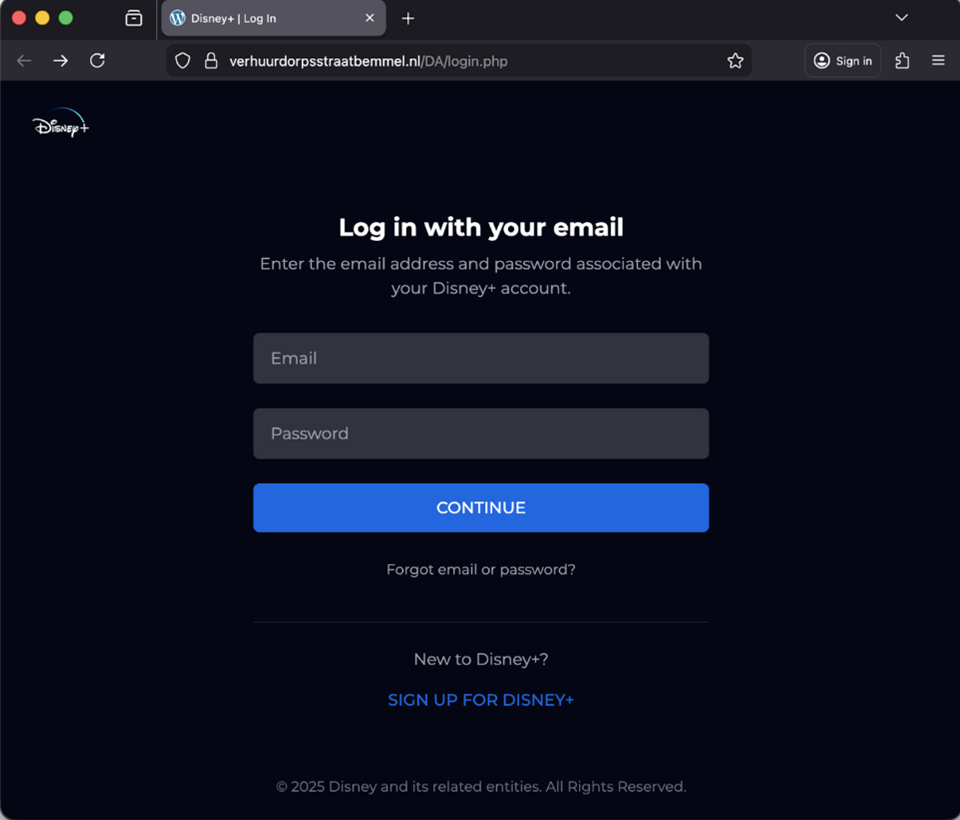

ZWERYFIKUJ SWOJE KONTO

Cyberprzestępcy przygotowali także kampanię phishingową, w której podszywali się pod serwis Disney+. Oszuści w treści wiadomości informowali o konieczności zweryfikowania konta. W rzeczywistości na niebezpiecznych stronach wyłudzali dane logowania oraz informacje o kartach płatniczych.

Fałszywa wiadomość e-mail podszywająca się pod Disney+ (rys. 18):

Rysunek 18 Fałszywa wiadomość e-mail podszywająca się pod Disney+

Wygląd strony phishingowej wykorzystywanej w opisywanej kampanii (rys. 19):

Rysunek 19 Wygląd fałszywej strony wyłudzającej dane logowania użytkowników

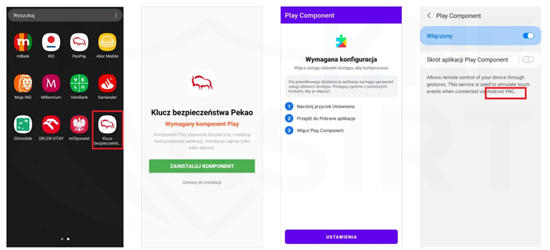

DYSTRYBUCJA ZŁOŚLIWEGO OPROGRAMOWANIA - PODSZYCIE POD BANK PEKAO

Cyberprzestępcy przygotowali kampanię wymierzoną w użytkowników urządzeń mobilnych z systemem Android. Oszuści przygotowali fałszywą aplikację mobilną „Klucz bezpieczeństwa Pekao”. Malware po uruchomieniu wymaga od użytkownika zainstalowania dodatkowego pakietu przedstawiającego się jako Komponent Play. W rzeczywistości instalacja wiązała się z umieszczeniem na urządzeniu ofiary oprogramowania wnioskującego o przyznanie uprawnień do tzw. ułatwień dostępu. Wstępna analiza wykazała, że fałszywa aplikacja mogła próbować uzyskać zdalny dostęp do urządzenia ofiary za pośrednictwem VNC.

Wygląd fałszywej aplikacji (rys. 20).

Rysunek 20 Wygląd fałszywej aplikacji podszywającej się pod Bank Pekao

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.