Przegląd wybranych oszustw internetowych - KWIECIEŃ 2024

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w kwietniu 2024 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia pod banki,

- „niekompletny adres”, czyli podszycie pod Pocztę Polską,

- „potwierdź adres linku”, czyli podszycie pod InPost,

- „zawieszenie Twojego konta”, czyli podszycie pod Allegro,

- „nowa wersja karty NFZ”, czyli podszycie pod Narodowy Fundusz Zdrowia,

- podszycie pod platfromy VOD

- -100% dla Ciebie, czyli podszycie pod Steam.

OFERTY FAŁSZYWYCH INWESTYCJI

Znanym od miesięcy, lecz nadal bardzo popularnym scenariuszem przestępczy są fałszywe inwestycje. To schemat oszustwa, w którym cyberprzestępcy podszywają się pod znane osoby lub instytucje, celem nakłonienia potencjalnej ofiary do zainwestowania środków i otrzymania wysokiej stopy zwrotu. W rzeczywistości mają na celu narażanie ofiary na wysokie starty finansowe.

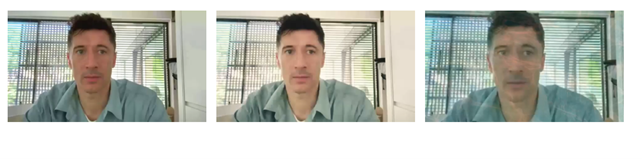

Przestępcy nadal chętnie wykorzystują technologię deepfake do tworzenia materiałów oszukańczych. Wykorzystują wizerunki znanych osób, generując nagrania video na których przedstawiona jest treść zachęcająca do rzekomych inwestycji. W kwietniu 2024 roku zauważyliśmy, że przestępcy nakładają na nagrania modyfikacje graficzne (rys. 1). Działanie to może wynikać z chęci ukrycia nagrań przed detektorami implementowanymi na portalach społecznościowych.

rys. 1 Wykorzystanie technologii deepfake do tworzenia treści oszukańczych

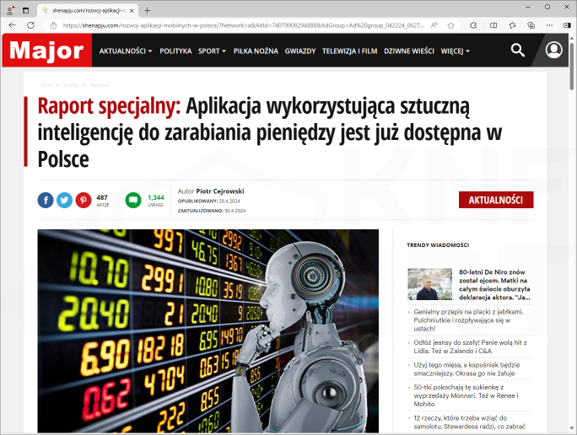

Fałszywe oferty (zarówno w postaci nagrań video, jak i statycznych reklam) dystrybuowane są m.in poprzez reklamy na platformie Facebook (rys. 2), w reklamach na MSN (rys.3).

rys. 2 Fałszywe inwestycje - reklamy na platformie Facebook

rys. 3 Fałszywe inwestycje - reklamy na reklamach MSN

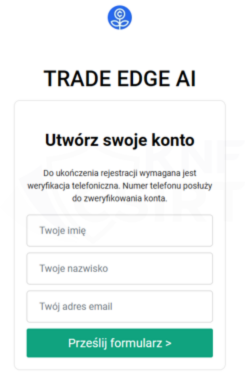

Po kliknięciu w każdy z wcześniej pokazanych linków ofiara trafia na stronę, na której wpisuje swoje dane kontaktowe. Zdarza się również, że formularz do wprowadzenia danych znajduje się bezpośrednio na Facebooku (rys. 5).

rys. 4 Fałszywe inwestycje - formularz na fałszywej stronie

Dane pozyskane przez cyberprzestępców w ten sposób umożliwiają im nawiązanie kontaktu z potencjalną, już zmanipulowaną osobą, a w kolejnym kroku kradzież jej środków. Na ten scenariusz nadal daje się nabrać wiele ludzi, dlatego bardzo istotnym jest podejmowanie działań mających na celu przeciwdziałanie temu scenariuszowi.

PODSZYCIA POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób informacje o kartach płatniczych oraz dane uwierzytelniające do bankowości elektronicznej, jak i zachęcają do pobierania złośliwych aplikacji. W kwietniu 2024 roku przestępcy nadal wykorzystywali ten sposób działania.

Przestępcy podszywając się pod polskie banki publikowali reklamy na platformie Facebook oraz wysyłali wiadomości iMessage (funkcjonalność komunikatora opracowanego przez firmę Apple). Pod pretekstem rzekomej możliwości odebrania nagrody wyłudzali dane uwierzytelniające do bankowości elektronicznej oraz dane kart płatniczych.

Reklamy na platformie Facebook:

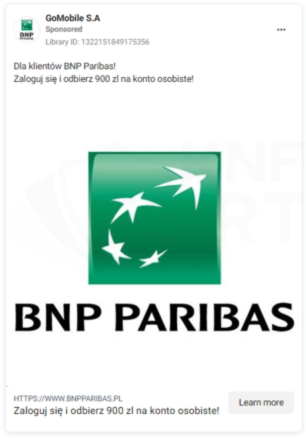

Wygląd reklamy opublikowanej na platformie Facebook (rys.5):

rys. 5 Reklama podszywająca się pod polskie banki

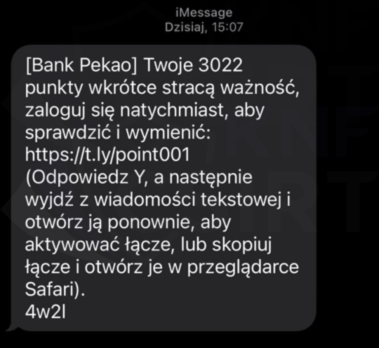

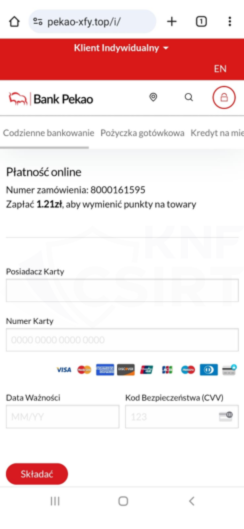

Przykładowy wygląd wiadomości iMessage, podszywającej się pod Bank Pekao (rys. 6):

rys. 6 Wiadomość SMS podszywająca się pod Bank Peako

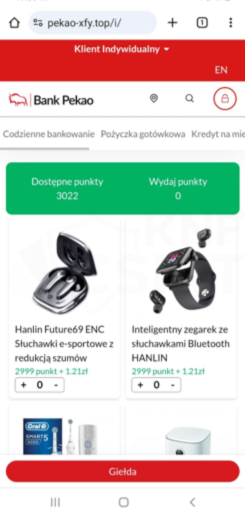

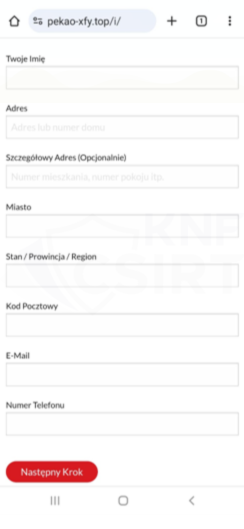

Wygląda stron phishingowych wykorzystywanych przez oszustów (rys. 7):

rys. 7 Strony phishingowe - podszycie pod Pekao

"NIEKOMPLETNY ADRES, CZYLI PODSZYCIE POD POCZTĘ POLSKĄ

Cyberprzestępcy podszywając się pod Pocztę Polską, informowali o rzekomej konieczności aktualizacji adresu. Do dystrybucji wiadomości wykorzystali funkcjonalność komunikatora opracowanego przez firmę Apple – iMessage. Podobna kampania phishingowa, wykorzystująca w pełni wizerunek Poczty Polskiej, miała już kilkukrotnie miejsce w latach 2023 i 2024.

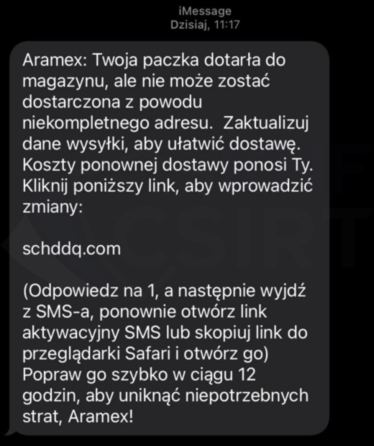

Wiadomości iMessage wykorzystywane w opisanej kampanii (rys. 8):

rys. 8 Wiadomość iMessage podszywająca się pod Pocztę Polską

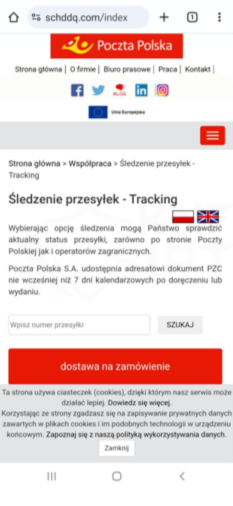

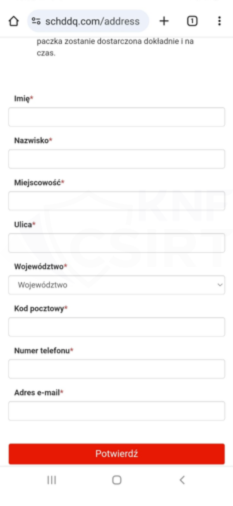

Przykłady stron phishingowych (rys. 9):

rys. 9 Strony phishingowe, podszywające się pod Pocztę Polską

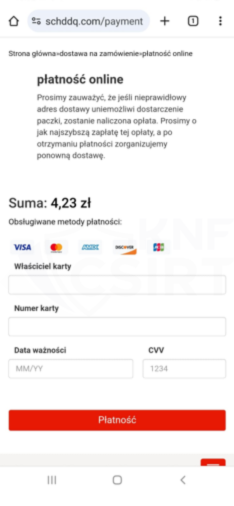

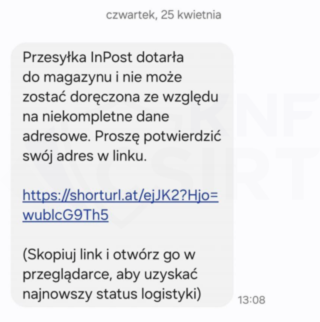

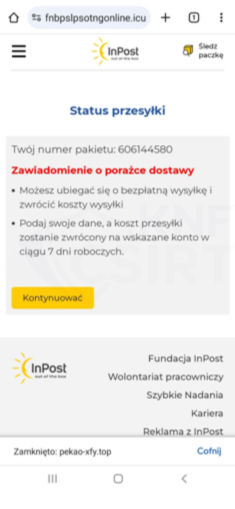

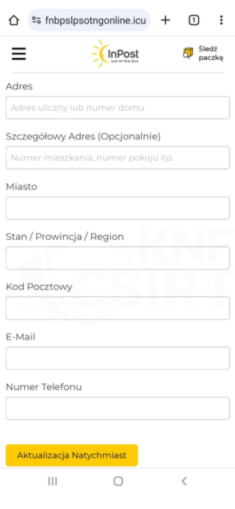

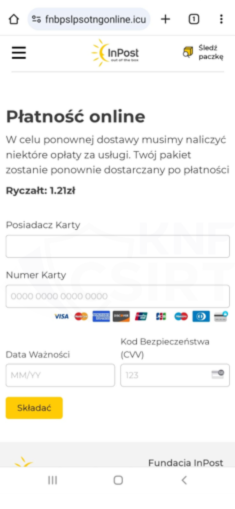

"POTWIERDŹ ADRES W LINKU", CZYLI PODSZYCIE POD INPOST

Przestępcy podszywają się pod firmy kurierskie, tym razem wykorzystywali wizerunek InPost, informowali o rzekomej konieczności uzupełnienia adresu dostawy. Tym sposobem zachęcali do kliknięcia w link, który w rzeczywistości prowadził do strony phishingowej. W ten sposób oszuści chcieli pozyskać informację o danych kart płatniczych.

Wiadomości SMS wykorzystywane w opisanej kampanii (rys. 10):

rys. 10 Wiadomość SMS podszywająca się pod InPost

Strony phishingowe wykorzystywane w opisanej kampanii (rys. 11):

rys. 11 Strony phishingowe, podszywające się pod InPost

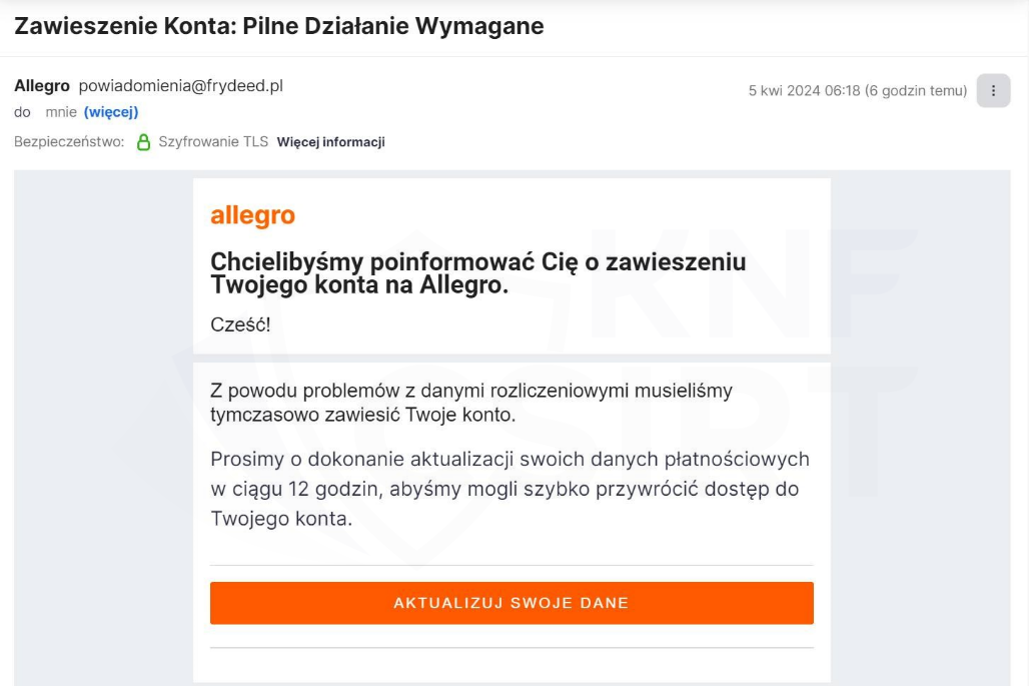

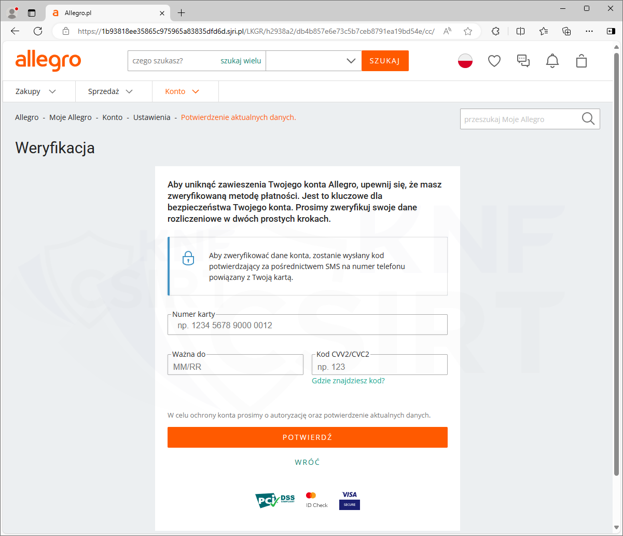

"ZAWIESZENIE TWOJEGO KONTA", CZYLI PODSZYCIE POD ALLEGRO

Przestępcy przygotowali kampanię phishingową i informowali o rzekomym zawieszeniu konta na Allegro. Odblokowanie konta wymagało aktualizacji danych transakcyjnych, którego dokonać można poprzez kliknięcie w „AKTUALIZUJE SWOJE DANE”. W rzeczywistości prowadził do strony phishingowej. W ten sposób oszuści chcieli pozyskać informację o danych kart płatniczych.

Wiadomość e-mail wykorzystywana w opisywanej kampanii phishingowej (rys. 12):

rys. 12 Wiadomość e-mail - podszycie pod Allegro

Strona phishingowa wykorzystywana w opisanej kampanii (rys. 13):

rys. 13 Strona phishingowa - podszycie pod Allegro

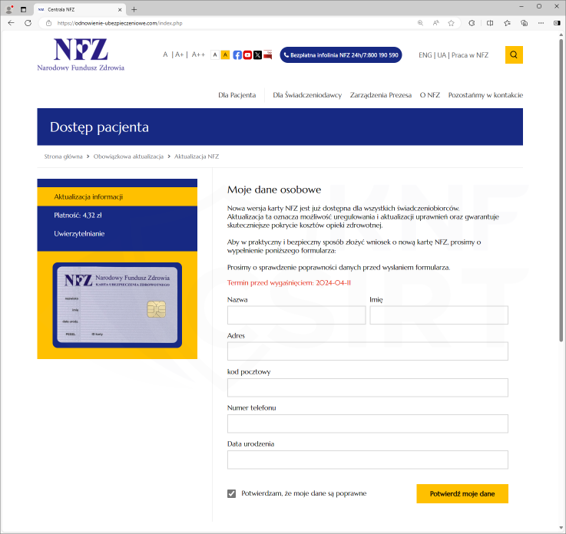

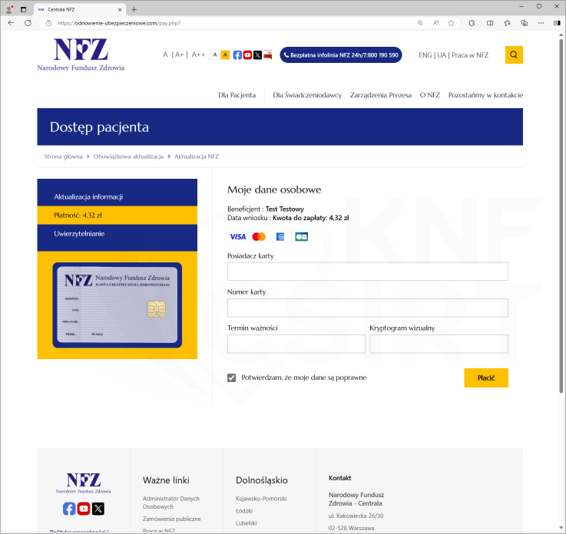

"NOWA WERSJA KARTY NFZ", CZYLI PODSZYCIE POD NARODOWY FUNDUSZ ZDROWIA

Przestępcy przygotowali kampanię phishingową i informowali o rzekomej możliwości wyrobienia sobie nowej karty NFZ, która „aktualizuje uprawnienia oraz gwarantuje skuteczniejsze pokrycie kosztów opieki zdrowotnej”. W rzeczywistości przestępcy wyłudzali dane kart płatniczych oraz dane osobowe.

Przykładowe strony phishingowe podszywające się pod NFZ (rys. 14-15):

rys. 14 Strona phishingowa - podszycie pod NFZ 1/2

rys. 15 Strona phishingowa - podszycie pod NFZ 2/2

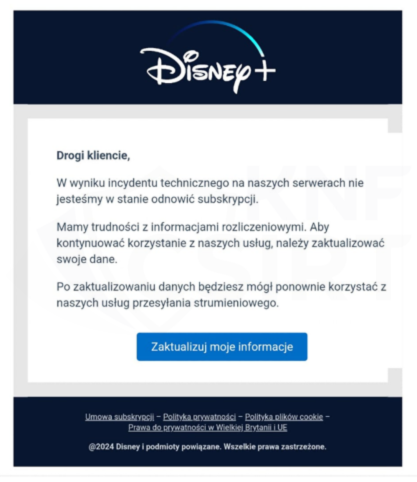

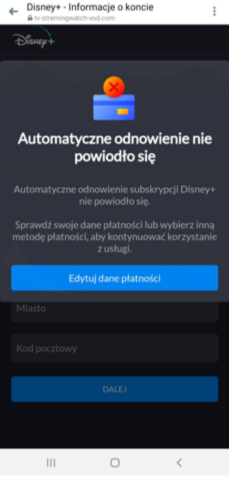

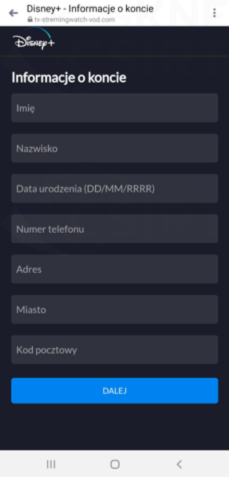

PODSZYCIE POD PLATFORMY VOD

W kwietniu 2024 roku przestępcy wykorzystywali wizerunek popularnych platform video, celem wyłudzania danych kart oraz danych logowania do kont streamingowych.

Przykładowe sposoby dystrybucji stron phishingowych (rys. 16):

rys. 16 Wiadomość e-mail podszywająca się pod Disney+

Przykłady stron phishingowych podszywających się pod opisywaną platformę (rys. 17):

rys. 17 Strony phishingowe - podszycie pod Disney+

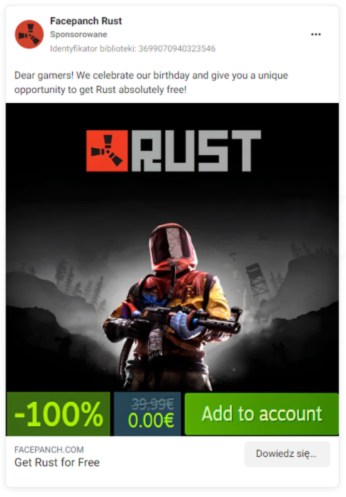

-100% DLA CIEBIE, CZYLI PODSZYCIE POD STEAM

Przestępcy ponownie przygotowali kampanię phishingowe, w której oferowali rzekomą możliwość odebrania za darmo gry Rust. Celem finalizacji operacji zachęcali do kliknięcia w linku, a następnie wyłudzali dane logowania do platformy Steam.

Przykładowa reklama na platformie Facebook (rys. 18):

rys. 18 Reklama oferująca promocje na grę

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.