Przegląd wybranych oszustw internetowych - LIPIEC 2024

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w lipcu 2024 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia bezpośrednio pod Banki,

- fałszywe reklamy na platformie Facebook,

- "Losową kontrolę" czyli podszycie pod Bank Pekao,

- "Konto Ci wygasa", czyli podszycia SMS pod Banki,

- produkty do kupienia za 9 zł,

- „niekompletny adres”, czyli podszycie pod Pocztę Polską,

- „popraw swój adres”, czyli podszycie pod InPost.

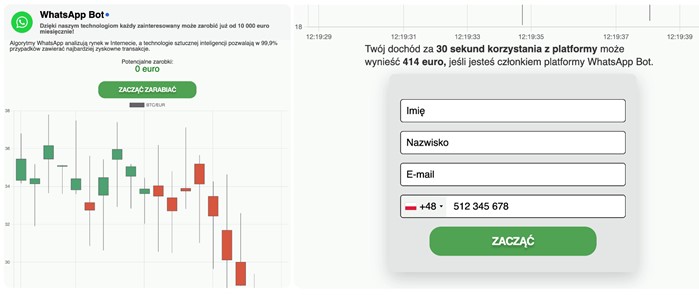

OFERTY FAŁSZYWYCH INWESTYCJI

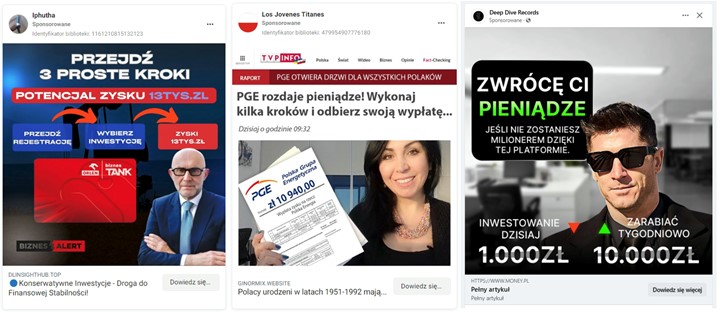

Znanym od miesięcy, lecz nadal bardzo popularnym scenariuszem przestępczy są fałszywe inwestycje. To schemat oszustwa, w którym cyberprzestępcy podszywają się pod znane osoby lub instytucje, celem nakłonienia potencjalnej ofiary do zainwestowania środków i otrzymania wysokiej stopy zwrotu. W rzeczywistości mają na celu narażanie ofiary na wysokie starty finansowe.

rys. 1 Fałszywe reklamy inwestycyjne dystrybuowane na platformie Facebook

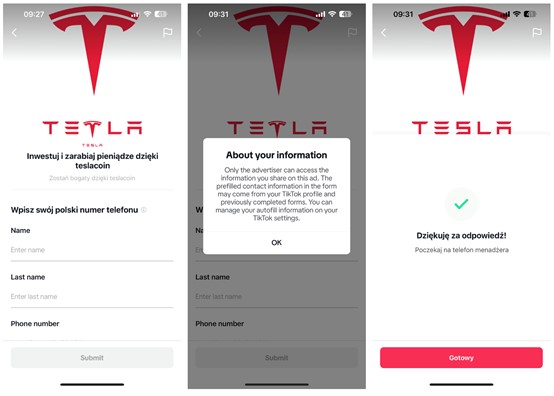

W lipcu 2024 roku wykryliśmy również fałszywe reklamy inwestycyjne dystrybuowane poprzez platformę TikTok (rys. 2 ).

rys. 2 Fałszywe reklamy inwestycyjne dystrybuowane na platformie TikTok

Po kliknięciu w reklamę, ofiara trafia do formularza, gdzie wypełnia informacje dotyczące danych kontaktowych (rys. 3). W następnym etapie następuje kontakt telefoniczny.

rys. 3 Fałszywe reklamy inwestycyjne - formularz na platformie TikTok

Podobnie jak w minionych miesiącach, atakujący przygotowali również aplikacje, mające na celu zachęcenie do rzekomego inwestowania. Aplikacje te są fałszywe, jednak nie infekują urządzeń. Mają na celu uwiarygodnianie scenariusza phishingowego (rys. 4).

rys. 4 Oszukańcza aplikacja inwestycyjna

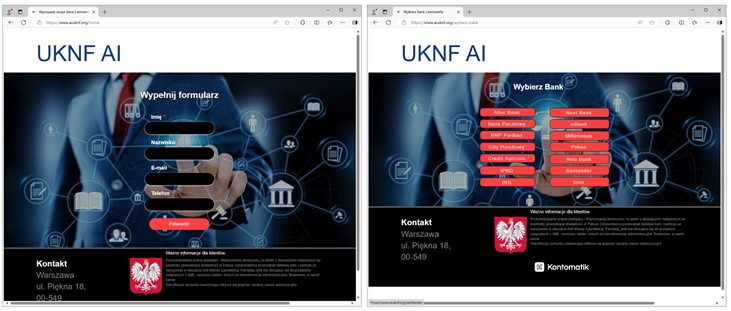

Zdarza się również, że innym sposobem na wzmocnienie prowadzanej gry psychologicznej, jest wykorzystanie wizerunku Urzędu Komisji Nadzoru Finansowego. W lipcu 2024 przestępcy ponownie przygotowali strony podszywające się pod UKNF. Ofiary informowali o rzekomej konieczności przejścia procesu „przeciwdziałania praniu pieniędzy”. W tym celu wysyłali link do strony „UKNF AI”, gdzie ofiara miała wpisać dane osobowe, wybrać bank i przekazać dane uwierzytelniające do bankowości elektronicznej (rys. 5).

rys. 5 Fałszywe inwestycje - podszycie pod UKNF

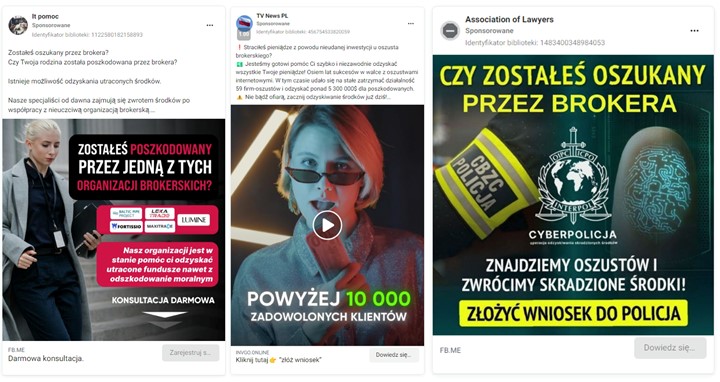

Powtarzającym się schematem jest również drugi etap omawianego oszustwa. W nim, przestępcy publikują informację o rzekomej możliwości odzyskania utraconych wcześniej pieniędzy. W rzeczywistości, jest to ponowna próba oszukania osób, które już wcześniej dały się nabrać na ten scenariusz (rys. 6).

rys. 6 Fałszywe inwestycje - drugi etap oszustwa

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W lipcu 2024 roku nadal wykorzystywali ten sposób.

FAŁSZYWE REKLAMY NA PORTALU FACEBOOK

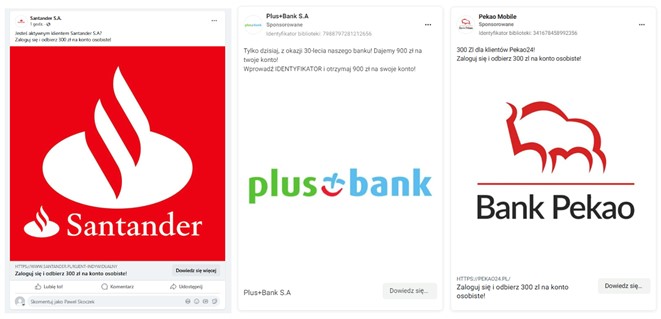

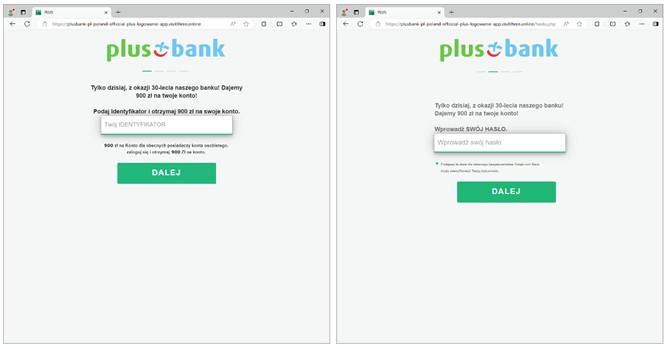

Przestępcy podszywając się pod polskie banki publikowali reklamy na platformie Facebook. Pod pretekstem rzekomej możliwości odebrania nagrody wyłudzali dane uwierzytelniające do bankowości elektronicznej.

Reklamy na platformie Facebook:

Wygląd reklam publikowanych na platformie Facebook (rys. 7):

rys. 7 Reklamy podszywające się pod polskie banki

Wygląd stron phishingowych wykorzystywanych przez oszustów (rys. 8):

rys. 8 Strony phishingowe - podszycie pod Plus Bank

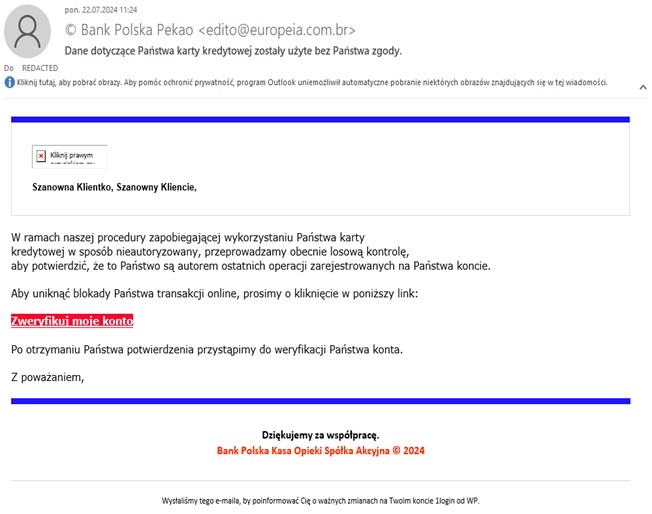

LOSOWA KONTROLA CZYLI PODSZCIE POD BANK PEKAO

Przestępcy podszywając się pod Bank Pekao wysyłali wiadomości e-mail. Informowali w nich o rzekomej konieczności przeprowadzenia losowych kontroli danych klientów, celem ochrony przed nieautoryzowanymi transakcjami kartowymi. W rzeczywistości wyłudzali właśnie informacje o kartach płatniczych (pełen numer karty, kod CVC, datę ważności, kody #DSecure).

Wygląd wiadomości e-mail (rys. 9):

rys. 9 Wiadomość e-mail - podszycie pod Bank Peako

Wygląd strony phishingowej wyłudzającej dane kart płatniczych (rys. 10):

rys. 10 Strona phishingowa - podszycie pod Bank Peako

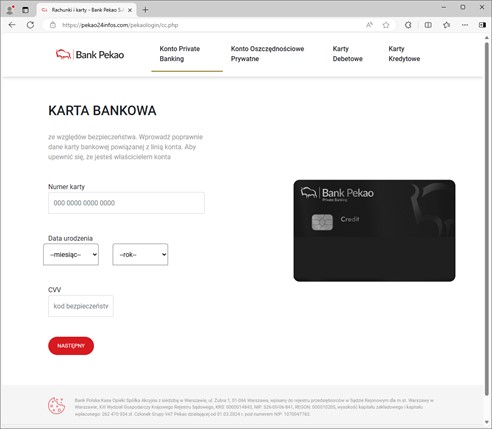

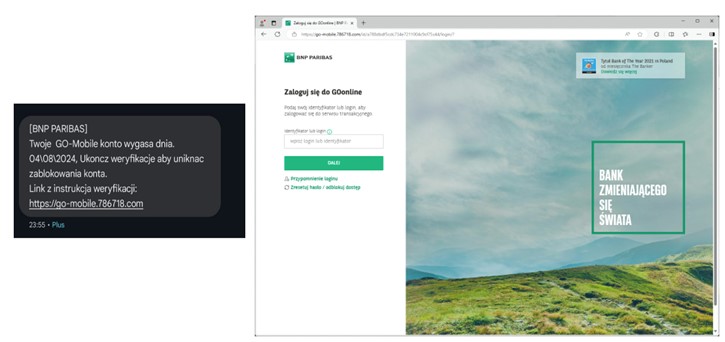

KONTO CI WYGASA, CZYLI PODSZYCIA SMS POD BANKI

Przestępcy podszywając się pod Bank BNP Paribas oraz ING Bank Śląski wysyłali wiadomości SMS informując o rzekomej blokadzie dostępu do bankowości elektronicznej. Celem uniknięcia niedogodności zachęcali do kliknięcia w zawarty w wiadomości, link. W rzeczywistości prowadził on na stronę phishingową, podszywającą się pod wskazane banki i wyłudzającą dane logowania do bankowości elektronicznej.

Przykładowe wiadomości SMS wykorzystywane w opisywanej kampanii phishingowej wraz z wizerunkiem fałszywych stron, do których prowadził link, zawarty w treści (rys. 11-12).

rys. 11 Wiadomość SMS i strona phishingowa - podszycie pod BNP PARIBAS

rys. 12 Wiadomość SMS i strona phishingowa - podszycie pod ING BANK ŚLĄSKI

PRODUKTY DO KUPIENIA ZA 9 ZŁ

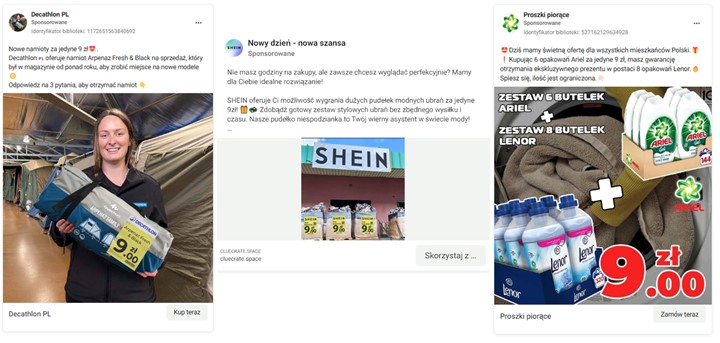

Cyberprzestępcy publikując reklamy na platformie Facebook informowali o rzekomej możliwości nabycia różnych przedmiotów za jedyne 9zł (rys. 13).

rys. 13 Fałszywe reklamy - towar za 9zł

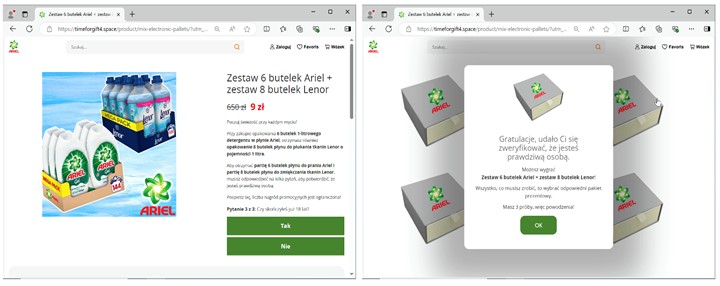

Jeżeli ktoś dał skusić się ofertą i kliknął w link, trafił na stronę, na której proszony był o odpowiedź na kilka pytań (rys. 14).

rys. 14 Fałszywe reklamy – pytania „weryfikacyjne”

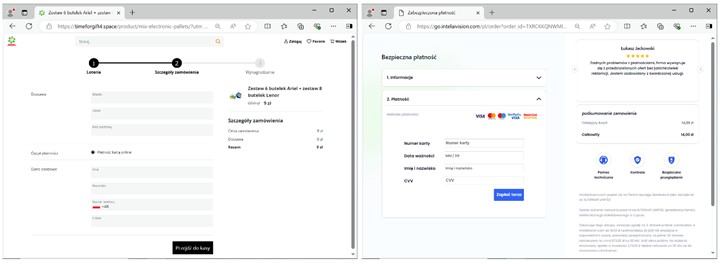

Następnie wyświetlał się formularz do wpisania danych osobowych oraz informacji o karcie płatniczej (rys. 15).

rys. 15 Fałszywe reklamy - formularz wyłudzający dane osobowe oraz informacje o kartach płatniczych

W kolejnym etapie, przestępcy starali się wyprowadzać środki z rachunków, wykorzystując do tego „model subskrypcyjny”.

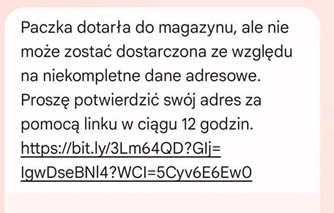

NIEKOMPLETNY ADRES, CZYLI PODSZYCIE POD POCZTĘ POLSKĄ

Cyberprzestępcy podszywając się pod Pocztę Polską, informowali o rzekomej konieczności aktualizacji adresu. W rzeczywistości wyłudzali dane kart płatniczych. Podobna kampania phishingowa miała już nieraz miejsce w latach 2023 i 2024.

Wiadomości SMS wykorzystywane w opisanej kampanii (rys. 16):

rys. 16 Wiadomość SMS podszywająca się pod Pocztę Polską

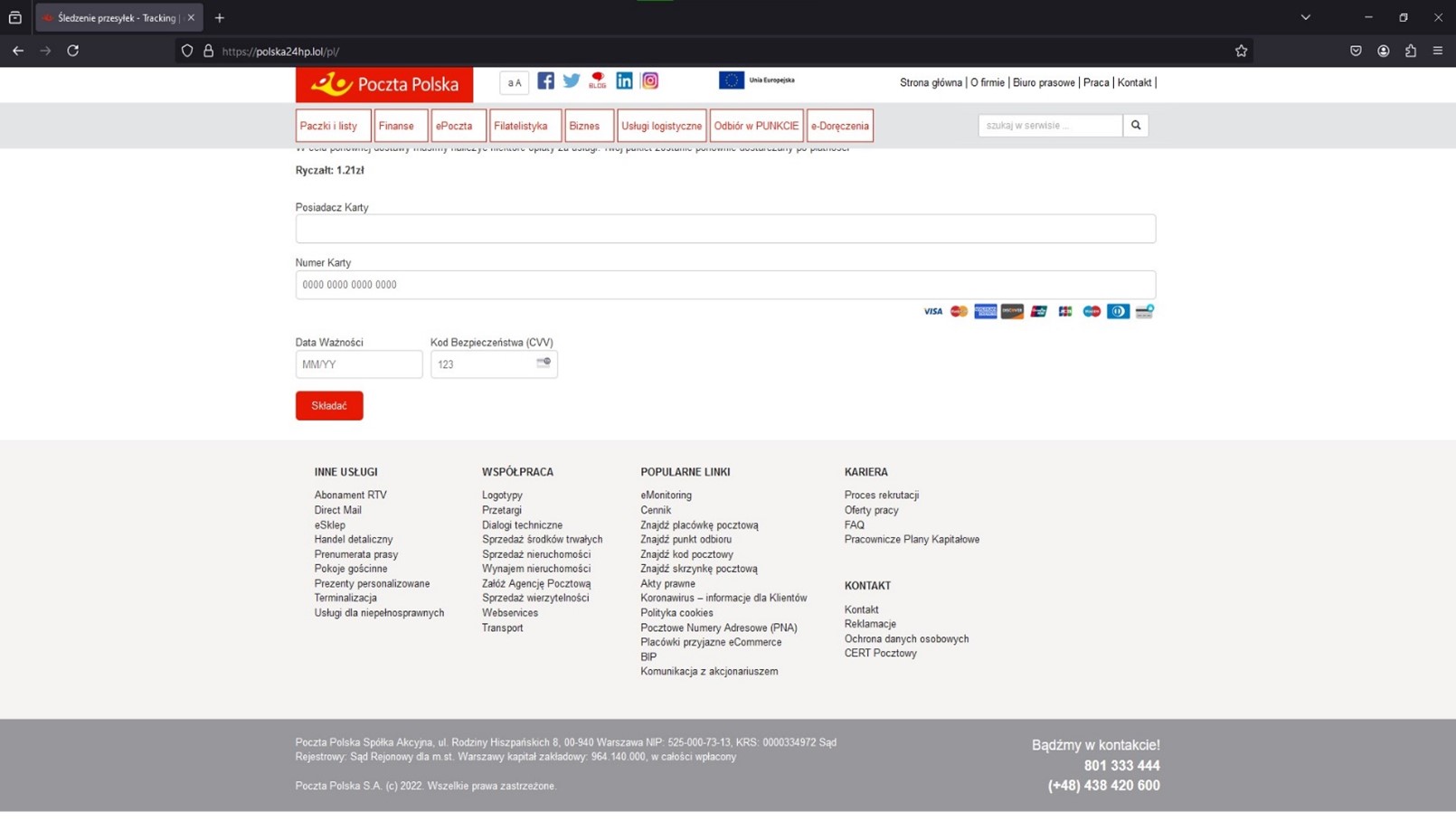

Przykłady stron phishingowych (rys. 17):

rys. 17 Strona phishingowa, podszywające się pod Pocztę Polską

POPRAW SWÓJ ADRES CZYLI PODSZYCIE POD INPOST

Przestępcy wykorzystując wizerunek InPost, informowali o rzekomo niedostarczonej paczce. Pod pretekstem konieczności potwierdzenia adresu, zachęcali do kliknięcia w link, który w rzeczywistości prowadził do strony phishingowej. W ten sposób oszuści chcieli pozyskać informację o danych kart płatniczych.

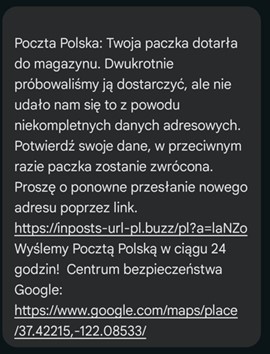

Wiadomości SMS wykorzystywane w opisanej kampanii, warto zwrócić uwagę, że w treści wiadomości pomylili „Pocztę Polską”, z „InPost” (rys. 18):

rys. 18 Wiadomość SMS podszywająca się pod InPost

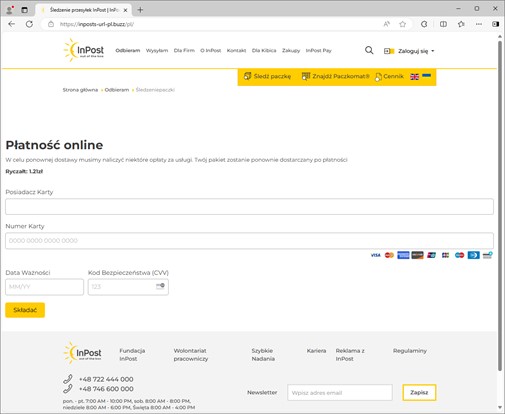

Strony phishingowe wykorzystywane w opisanej kampanii (rys. 19):

rys. 19 Strona phishingowa, podszywająca się pod InPost

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.