Przegląd wybranych oszustw internetowych - LISTOPAD 2025

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w listopadzie 2025 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia bezpośrednio pod banki,

- podszycie pod Booking.com,

- otrzymaj zwrot kosztów zakupu leków,

- wymagana aktualizacja danych płatności.

OFERTY FAŁSZYWYCH INWESTYCJI

W listopadzie 2025 roku analitycy CSIRT KNF zgłosili również do blokady 798 fałszywych profili (486 w październiku’25), które publikowały reklamy fałszywych inwestycji. W scenariuszu znanym pod nazwą „fraud inwestycyjny” cyberprzestępcy podszywają się pod znane osoby lub instytucje, celem nakłonienia potencjalnej ofiary do zainwestowania środków i otrzymania wysokiej stopy zwrotu. W rzeczywistości prowadzą grę psychologiczną, mającą na celu narażanie ofiary na wysokie starty finansowe.

Fałszywe oferty (zarówno w postaci nagrań video, jak i statycznych reklam) dystrybuowane są poprzez reklamy na platformie Facebook (rys. 1).

Rysunek 1 Fałszywe inwestycje – reklamy na platformie Facebook

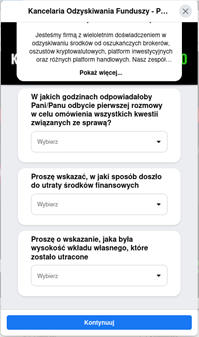

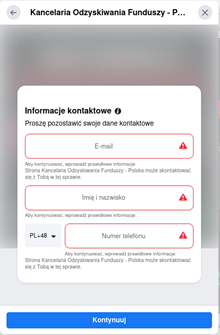

Powtarzającym się schematem jest również drugi etap omawianego oszustwa. W nim, przestępcy publikują informacje o rzekomej możliwości odzyskania utraconych wcześniej pieniędzy. W rzeczywistości, jest to ponowna próba oszukania osób, której już wcześniej dały się nabrać na ten scenariusz. Po kliknięciu w link ofiara trafia na stronę, na której wymagane jest dokonanie rzekomej rejestracji. Zdarza się również, że formularz do wprowadzenia danych znajduje się bezpośrednio na Facebooku (rys. 2). Dane pozyskane przez cyberprzestępców w ten sposób umożliwiają im nawiązanie kontaktu z potencjalną, już zmanipulowaną osobą, a w kolejnym kroku kradzież jej środków.

Rysunek 2 Fałszywe inwestycje – formularz do wprowadzenia danych na portalu Facebook

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W listopadzie 2025 roku nadal wykorzystywali ten sposób. Zidentyfikowane kampanie phishingowe wykorzystywały wizerunki m.in.:

- Santander Banku Polskiego,

- PKO BP,

- ING Banku Śląskiego,

- Banku SGB.

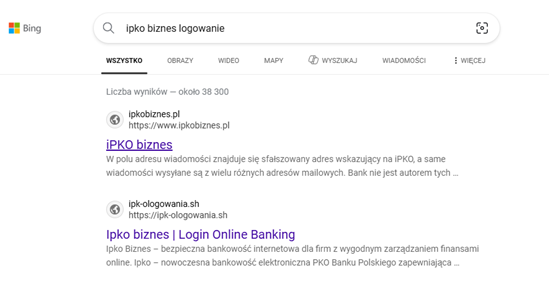

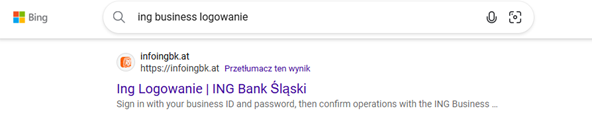

FAŁSZYWE WITRYNY W WYSZUKIWARCE BING

W ostatnim miesiącu zidentyfikowaliśmy fałszywe witryny w wyszukiwarce Bing. Cyberprzestępcy podszywali się pod iPKO Biznes oraz ING Business. Wejście w link prowadziło na niebezpieczną stronę, na której oszuści wyłudzali dane logowania użytkowników.

Fałszywe witryny w wyszukiwarce Bing:

Wygląd fałszywych witryn w wyszukiwarce Bing podszywających się pod iPKO Biznes oraz ING Business (rys. 3).

Rysunek 3 Fałszywa witryna w wyszukiwarce Bing podszywająca się pod iPKO Biznes

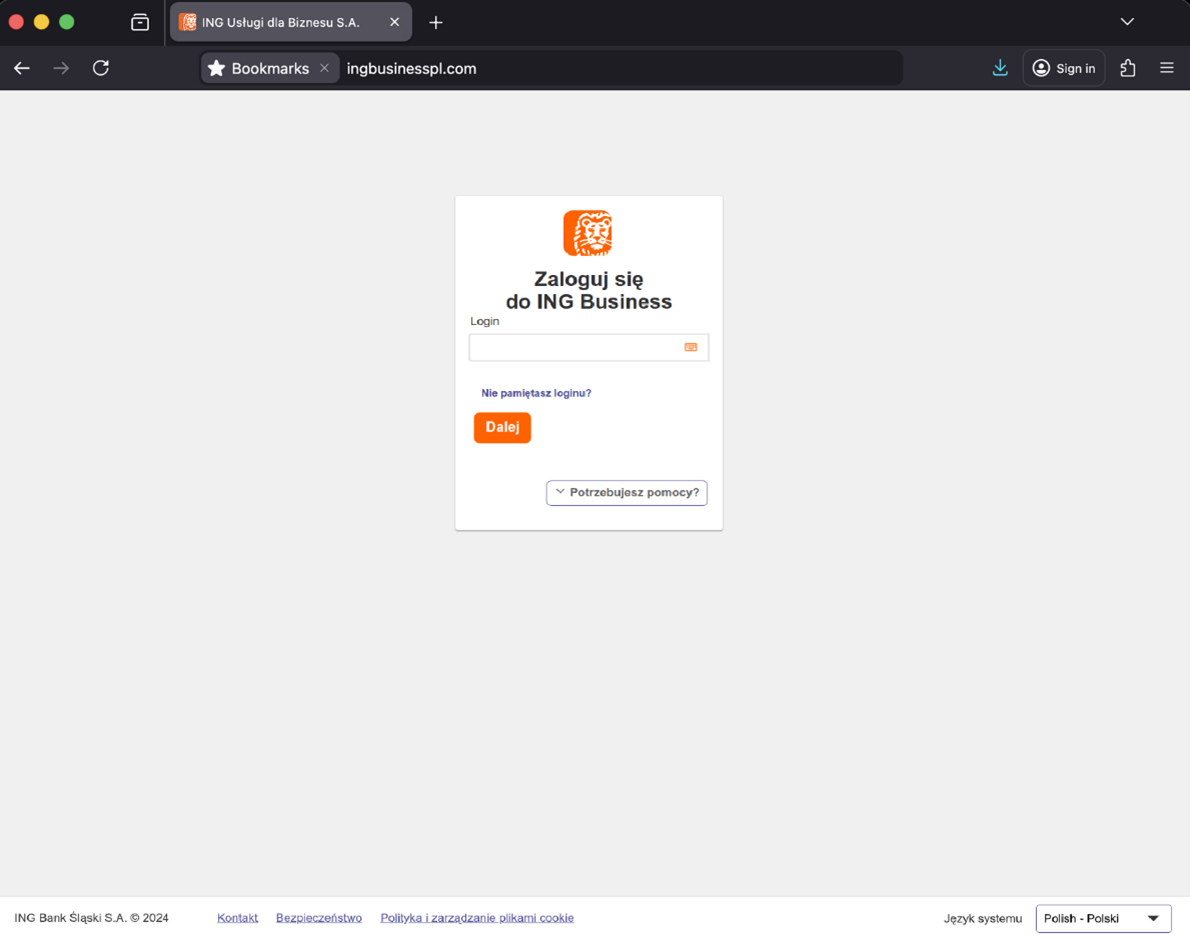

Rysunek 4 Fałszywa witryna w wyszukiwarce Bing podszywająca się pod ING Business

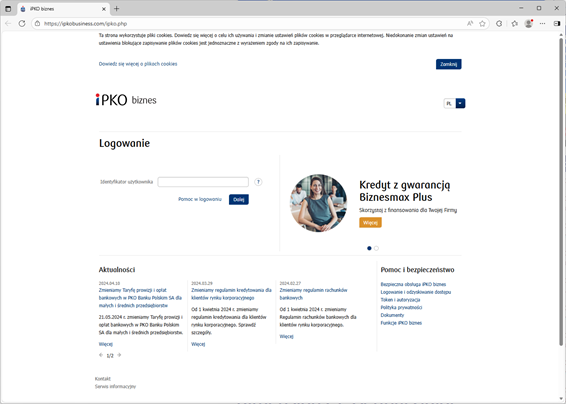

Wygląd fałszywych stron (rys. 5):

Rysunek 5 Fałszywa strona podszywająca się pod iPKO Biznes, na której cyberprzestępcy wyłudzali poświadczenia logowania użytkowników

Rysunek 6 Fałszywa strona podszywająca się pod ING Business, na której cyberprzestępcy wyłudzali poświadczenia logowania użytkowników

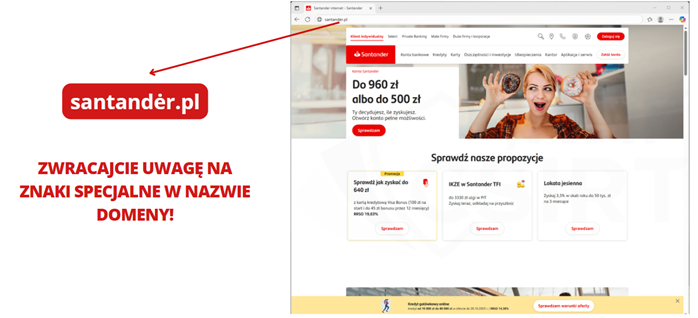

"OTRZYMAJ BONUS 900 ZŁ", CZYLI PODSZYCIE POD SANTANDER BANK POLSKA

Przestępcy przygotowali fałszywą stronę podszywającą się pod Santander Bank Polska. Oszuści w tym przypadku wykorzystali specjalne kodowanie znaków „ė” zamiast „e”, przez co fałszywa domena łudząco przypominała prawdziwą. Na niebezpiecznej stronie oszuści wyłudzali poświadczenia logowania do bankowości elektronicznej.

Fałszywa wiadomość e-mail:

Wygląd fałszywej reklamy na platformie Facebook (rys. 7):

Rysunek 7 Fałszywa reklama, w której cyberprzestępcy podszywali się pod Santander Bank Polska

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 8):

Rysunek 8 Strona phishingowa podszywająca się pod Santander Bank Polska, na której oszuści wyłudzali poświadczenia logowania użytkowników

PROGRAM WSPARCIA KREDYTOWEGO

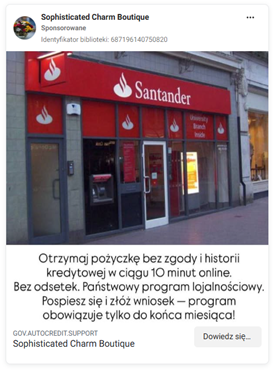

Cyberprzestępcy publikowali fałszywe reklamy na portalu Facebook, w których oferowali możliwość skorzystania z rzekomego programu wsparcia kredytowego. Po kliknięciu w reklamę użytkownik zostawał przekierowywany na niebezpieczną stronę, która podszywała się pod serwis rządowy. Aby możliwe było skorzystanie z programu wymagane było podanie swoich danych i wypełnienie krótkiej ankiety.

Fałszywa reklama na platformie Facebook oferująca rzekomą możliwość wsparcia kredytowego (rys. 9):

Rysunek 9 Fałszywa reklama na platformie Facebook, w której cyberprzestępcy podszywali się pod Santander Bank Polska

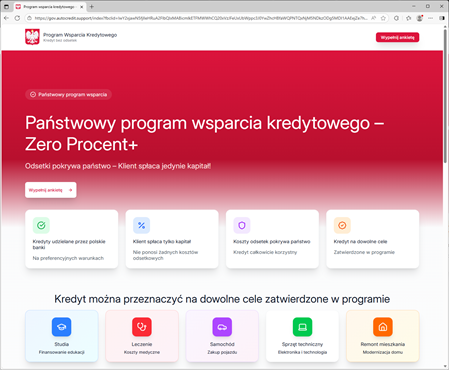

Wygląd strony phishingowej, na której oszuści zachęcali do wypełnienia krótkiej ankiety (rys. 10):

Rysunek 10 Strona phishingowa oferująca rzekomy program wsparcia kredytowego

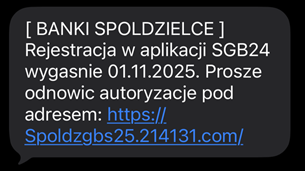

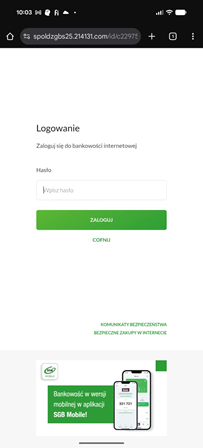

ODNÓW AKTURYZACJĘ, CZYLI PODSZYCIE POD BANK SGB

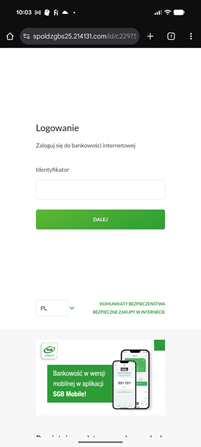

Cyberprzestępcy przygotowali kampanię phishingową podszywającą się pod Bank SGB, która dystrybuowana była za pośrednictwem wiadomości SMS. Oszuści w treści wiadomości informowali o rzekomej konieczności dokonania autoryzacji. W rzeczywistości cyberprzestępcy na niebezpiecznych stronach wyłudzali poświadczenia logowania klientów.

Przykład wiadomości e-mail przesyłanej przez cyberprzestępców (rys. 11).

Rysunek 11 Wiadomość SMS, w której cyberprzestępcy podszywali się pod Bank SGB

Rysunek 12 Strona phishingowa, na której oszuści wyłudzali poświadczenia logowania użytkowników

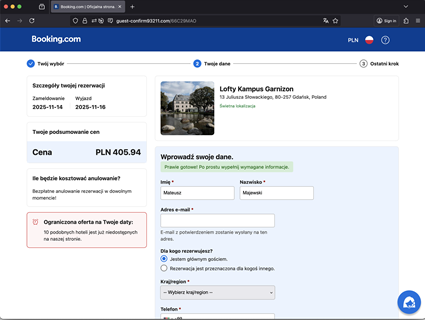

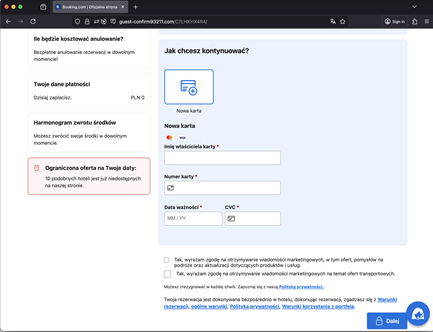

PODSSZYCIE POD BOOKING.COM

Cyberprzestępcy przygotowali fałszywe strony podszywające się pod Booking.com, które zaprojektowane zostały w taki sposób, aby przekonać użytkownika o ich autentyczności. Na niebezpiecznych stronach ofiara proszona była po podanie swoich danych osobowych oraz informacji o karcie płatniczej, pod pretekstem potwierdzenia rezerwacji lub dokonania płatności za pobyt w hotelu. Wprowadzone tam dane trafiały w ręce oszustów.

Wygląd stron phishingowych wykorzystywanych w opisywanej kampanii (rys. 13-14):

Rysunek 13 Wygląd fałszywej strony podszywającej się pod Booking.com 1/2

Rysunek 14 Wygląd fałszywej strony podszywającej się pod Booking.com 2/2

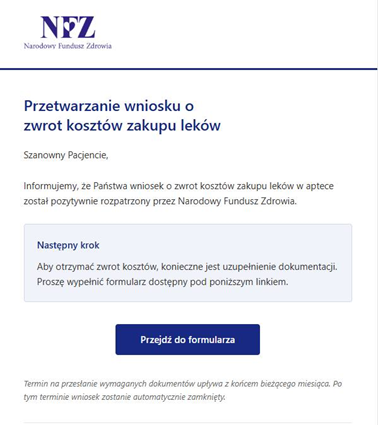

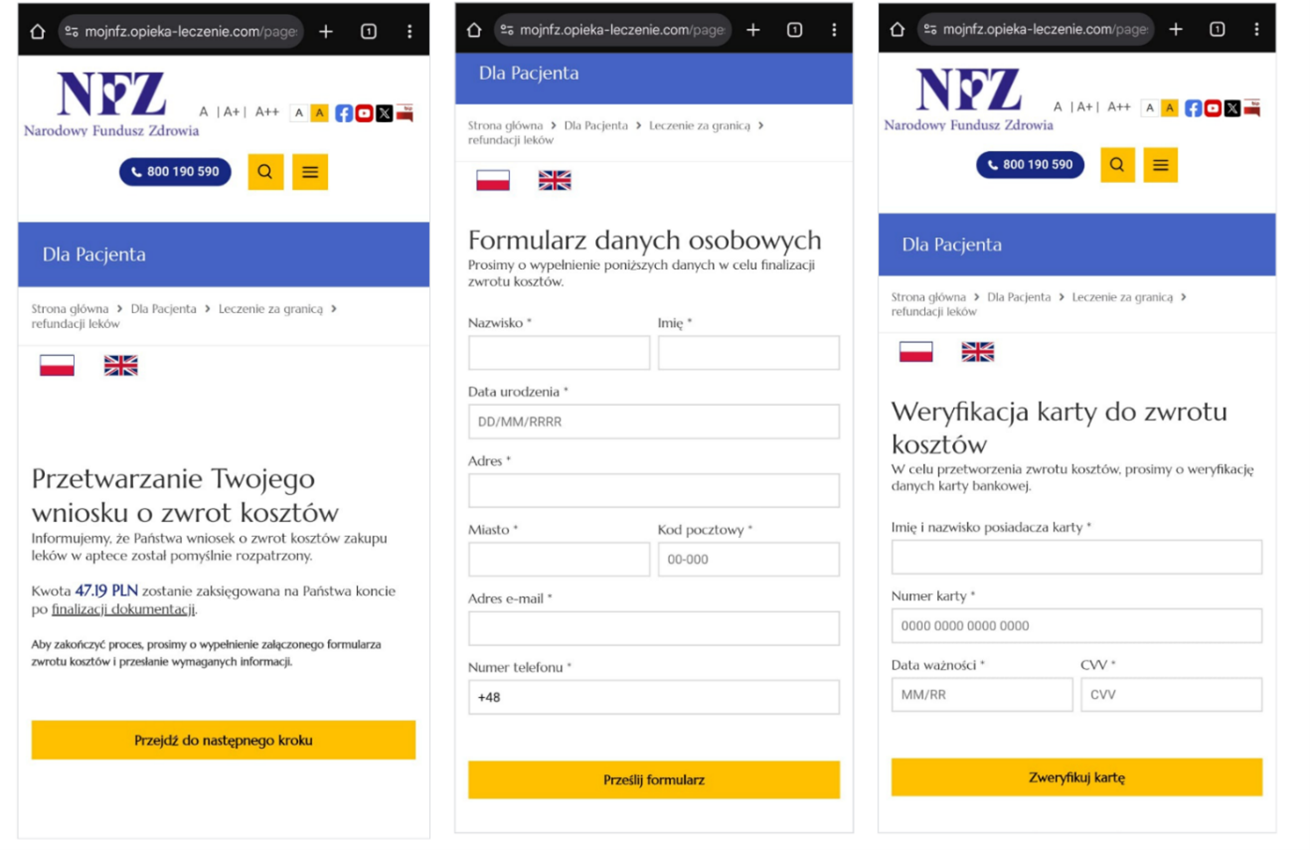

OTRZYMAJ ZWROT KOSZTÓW ZAKUPU LEKÓW

Przestępcy przygotowali kampanię phishingową podszywającą się pod Narodowy Fundusz Zdrowia. Oszuści przesyłali fałszywe wiadomości e-mail, w których informowali o możliwości otrzymania zwrotu kosztów zakupu leków. Aby możliwe było rzekome otrzymanie zwrotu kosztów zakupu leków, oszuści wymagali podania swoich danych osobowych oraz informacji o kartach płatniczych.

Fałszywa wiadomość e-mail podszywająca się pod NFZ (rys. 15):

Rysunek 15 Fałszywa wiadomość, w której cyberprzestępcy podszywali się pod NFZ

Wygląd stron phishingowych (rys. 16):

Rysunek 16 Strony phishingowe – podszycie pod NFZ

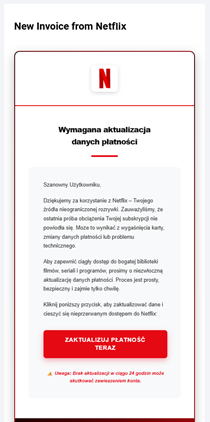

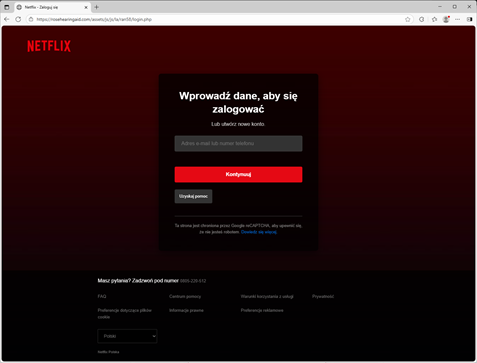

WYMAGANA AKTUALIZACJA DANYCH PŁATNOŚCI

W ostatnim miesiącu cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których informowali użytkowników o rzekomej konieczności aktualizacji danych płatności. W rzeczywistości oszuści na niebezpiecznych stronach wyłudzali dane logowania użytkowników oraz informacje o kartach płatniczych użytkowników.

Fałszywa wiadomość e-mail podszywająca się pod serwis streamingowy Netflix (rys. 17):

Rysunek 17 Fałszywa wiadomość e-mail podszywająca się pod serwis Netflix

Wygląd strony phishingowej wykorzystywanej w opisywanej kampanii (rys. 18):

Rysunek 18 Wygląd fałszywej strony wyłudzającej dane logowania użytkowników

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.