Przegląd wybranych oszustw internetowych - LUTY 2025

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w lutym 2025 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia bezpośrednio pod banki,

- powiadomienie o nieopłaconym przejeździe, czyli podszycie pod Autostradę Wielkopolską,

- „Szybkie i bezpieczne doładowanie”, czyli podszycie pod Orange,

- dystrybucję złośliwego oprogramowania – podszycie pod PKO BP .

OFERTY FAŁSZYWYCH INWESTYCJI

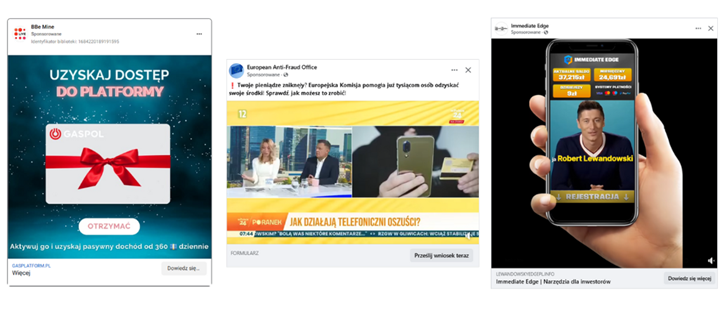

W lutym 2025 roku analitycy CSIRT KNF zgłosili do blokady 135 fałszywych profili (105 w lutym’25), które publikowały reklamy fałszywych inwestycji (rys. 1).

Rysunek 1 Reklamy fałszywych inwestycji

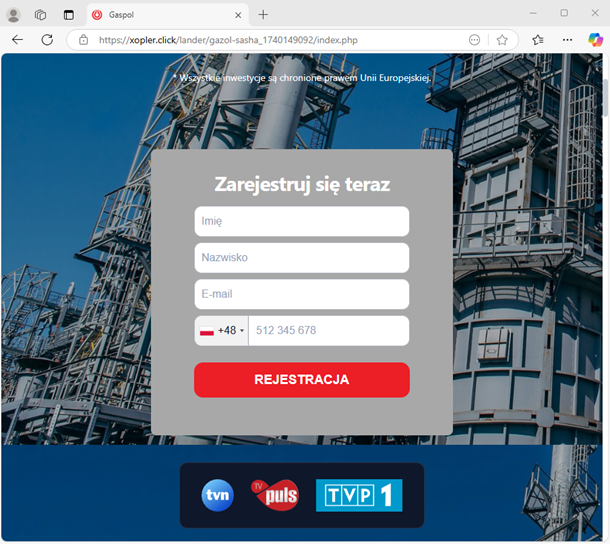

Po kliknięciu w reklamę ofiara trafiała na stronę, na której wymagane było dokonanie rzekomej rejestracji. Dane pozyskane przez cyberprzestępców umożliwiały im nawiązanie kontaktu z ofiarą, a w kolejnym kroku kradzież jej środków (rys. 2).

Rysunek 2 Fałszywe inwestycje – formularz rejestracyjny

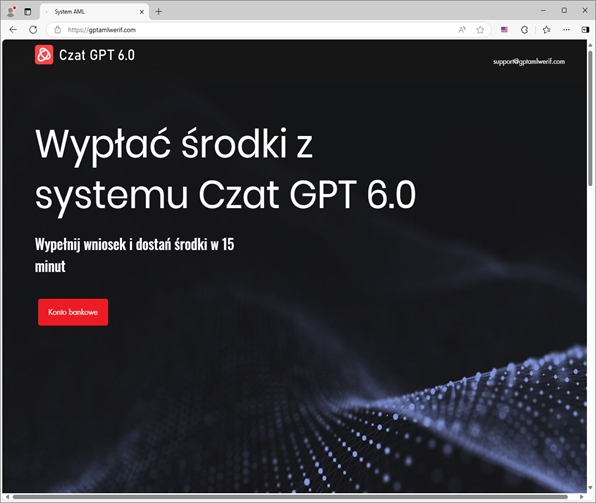

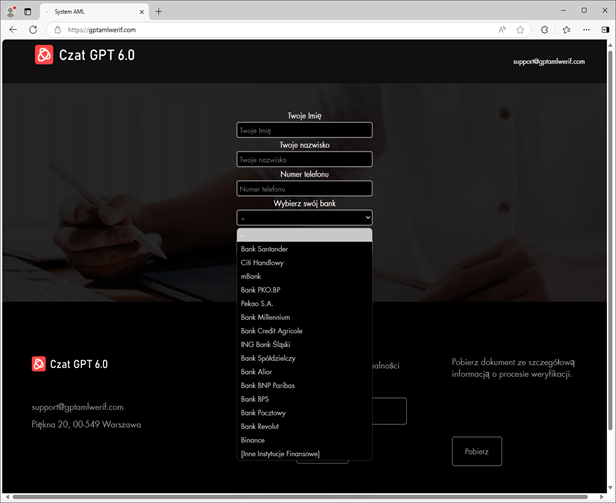

W lutym 2025 roku cyberprzestępcy wykorzystywali również motyw sztucznej inteligencji. Cyberprzestępcy tworzyli strony, na których informowali o rzekomej możliwości wypłaty środków z systemu „Czat GPT 6.0” (rys. 3-4). Oszuści wymagali uzupełnienia formularza, w którym należało podać swoje dane osobowe oraz wybrać bank, w którym posiada się rachunek. Następnie poszkodowany przekierowywany był do strony łudząco przypominającej bankowość internetową wcześniej wybranej organizacji. To tutaj, pod pretekstem potrzeby zalogowania się, podawał swoje dane logowania do bankowości elektronicznej.

Rysunek 3 Fałszywa strona, na której oszuści oferowali rzekomą możliwość wypłaty środków

Rysunek 4 Fałszywa strona, na której oszuści oferowali rzekomą możliwość wypłaty środków

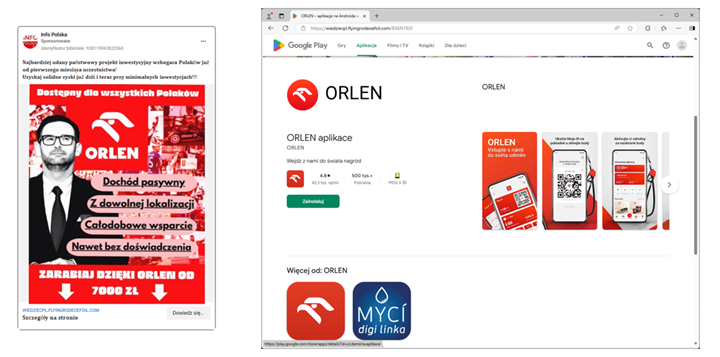

Oszuści tworzą również fałszywe aplikacje podszywające się pod Orlen, przeznaczone na urządzenia mobilne z systemem Android, które zamieszczają na stronach podszywających się pod sklep Google Play. Cyberprzestępcy zachęcają do ich pobrania zapewniając, że zainwestowanie środków przyniesie szybkie zyski w krótkim czasie.

Przykład reklamy publikowanej w mediach społecznościowych oraz aplikacji ze strony podszywającej się pod Google Play (rys. 5):

Rysunek 5 Przykład fałszywej reklamy inwestycyjnej oraz aplikacji ze strony podszywającej się pod Google Play

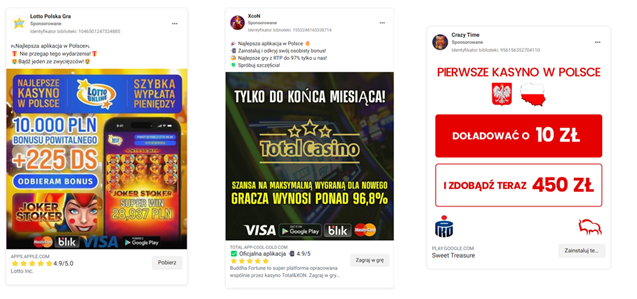

Zdarza się również, że innym sposobem na wzmocnienie prowadzanej gry psychologicznej, jest wykorzystanie wizerunku znanych instytucji. W lutym 2025 roku obserwowaliśmy kampanie podszywające się m.in. pod Bank Peako, Blik, Visa, Bank PKO BP (rys. 6).

Rysunek 6 Fałszywe reklamy inwestycyjne dystrybuowane na platformie Facebook

ZIDENTYFIKOWANE KAMPANIE PRZESTĘPCZE

W tej części raportu przedstawiamy zidentyfikowane kampanie przestępcze podszywające się bezpośrednio pod podmioty z sektora finansowego oraz inne organizacje, mające na celu wykradanie informacji osobowych i/lub danych produktów bankowych.

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W lutym 2025 roku nadal wykorzystywali ten sposób.

"800 ZŁ NA TWOJE KONTO"

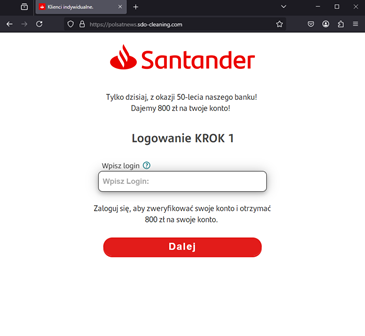

Przestępcy podszywając się pod Santander Bank Polska publikowali reklamy na platformie Facebook. Pod pretekstem rzekomej możliwości otrzymania nagrody pieniężnej wyłudzali dane uwierzytelniające do bankowości elektronicznej.

Reklamy na platformie Facebook:

Wygląd reklamy publikowanej na platformie Facebook (rys. 7):

Rysunek 7 Reklama podszywająca się pod Santander Bank Polska

Wygląd strony phishingowej wykorzystywanej przez oszustów (rys. 8):

Rysunek 8 Strona phishingowa – podszycie pod Santander Bank Polska

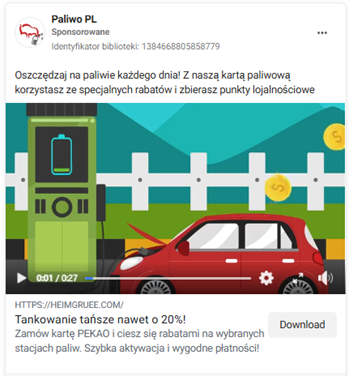

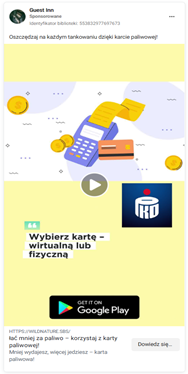

KARTA PALIWOWA

Przestępcy podszywając się pod Bank Pekao oraz PKO BP publikowali reklamy na portalu Facebook. Oszuści oferowali możliwość otrzymania karty paliwowej. Reklamy prowadziły do stron przypominających sklep Google Play. Po przejściu i kliknięciu „zainstaluj aplikację” użytkownik przenoszony był do strony phishingowej wyłudzającej poświadczenia logowania do bankowości elektronicznej.

Reklamy na platformie Facebook:

Wygląd fałszywych reklam publikowanych w mediach społecznoścowych (rys. 9):

Rysunek 9 Fałszywe reklamy podszywające się pod Bank Pekao oraz PKO BP

Wygląd stron phishingowych wyłudzających dane logowania (rys. 10):

Rysunek 10 Strony phishingowe wyłudzające dane logowania – podszycie pod Bank Pekao

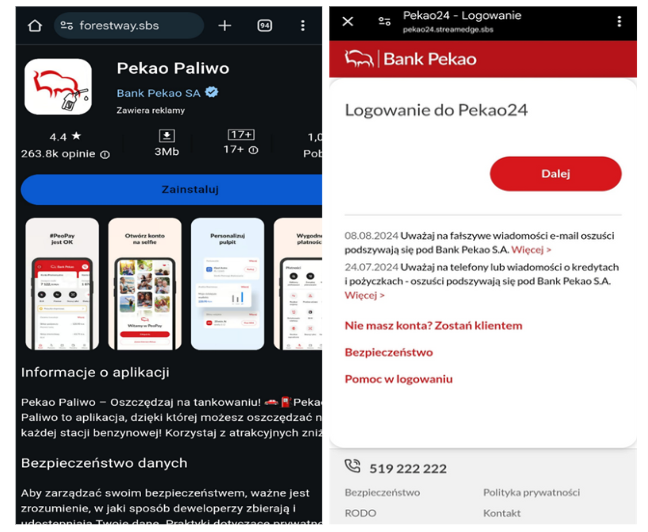

"ZAKRĘĆ I OTRZYMAJ NAGRODĘ PIENIĘŻNĄ"

Przestępcy podszywając się pod Bank BNP Paribas oraz ING Bank Śląski publikowali reklamy na platformie Facebook. Oszuści informowali o rzekomej możliwości otrzymania nagrody pieniężnej. W rzeczywistości na fałszywych stronach wyłudzali dane logowania do bankowości elektronicznej.

Wygląd fałszywych reklam publikowanych na portalu Facebook (rys. 11):

Rysunek 11 Fałszywe reklamy podszywające się pod Bank BNP Paribas oraz ING Bank Śląski

Wygląd strony phishingowej wyłudzającej dane logowania (rys. 12):

Rysunek 12 Strona phishingowa podszywająca się pod Bank BNP Paribas, wyłudzająca poświadczenia logowania

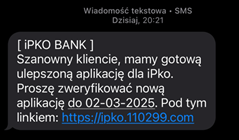

"ZWERYFIKUJ NOWĄ APLIKACJĘ", CZYLI PODSZYCIE POD PKO BP

Przestępcy podszywając się pod Bank PKO BP wysyłali wiadomości SMS i informowali nowej i ulepszonej aplikacji iPKO. W rzeczywistości link znajdujący się w wiadomości prowadził na stronę phishingową, podszywającą się pod stronę logowania do bankowości elektronicznej Banku PKO BP. W ten sposób atakujący wyłudzali poświadczenia logowania oraz informacje o kartach płatniczych.

Przykładowa wiadomość SMS wykorzystywana w opisywanej kampanii phishingowej (rys. 13).

Rysunek 13 Wiadomość SMS podszywająca się pod Bank PKO BP

Rysunek 14 Wygląd fałszywych stron wyłudzających poświadczenia logowania oraz informacje o kartach płatniczych

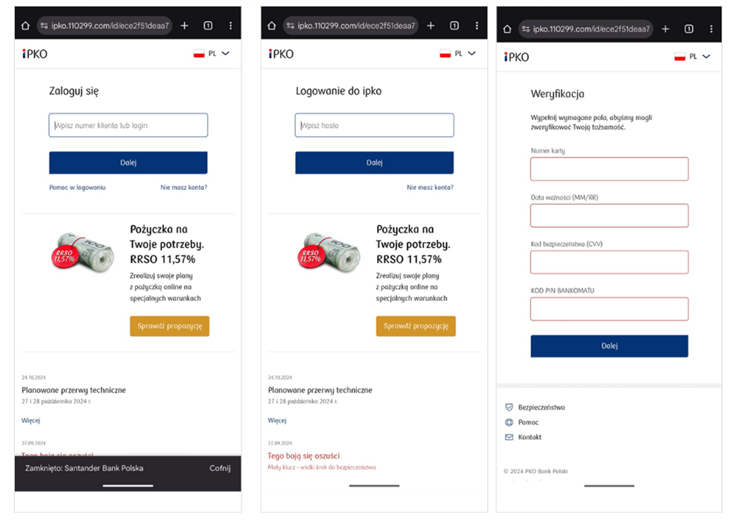

"ZWERYFIKUJ SWOJE KONTO", CZYLI PODSZYCIE POD SANTANDER BANK POLSKA

Przestępcy podszywając się pod Santander Bank Polska wysyłali wiadomości SMS informując o konieczności weryfikacji konta. Oszuści zachęcali do kliknięcia w zawarty w wiadomości, link. W rzeczywistości prowadził on na stronę phishingową, podszywającą się pod wskazany bank i wyłudzającą dane logowania do bankowości elektronicznej.

Przykładowa wiadomość SMS wykorzystywana w opisywanej kampanii phishingowej wraz z wizerunkiem fałszywych stron, do których prowadził link, zawarty w treści (rys. 15).

Rysunek 15 Wiadomość SMS podszywająca się pod Santander Bank Polska wraz z wizerunkiem fałszywych stron

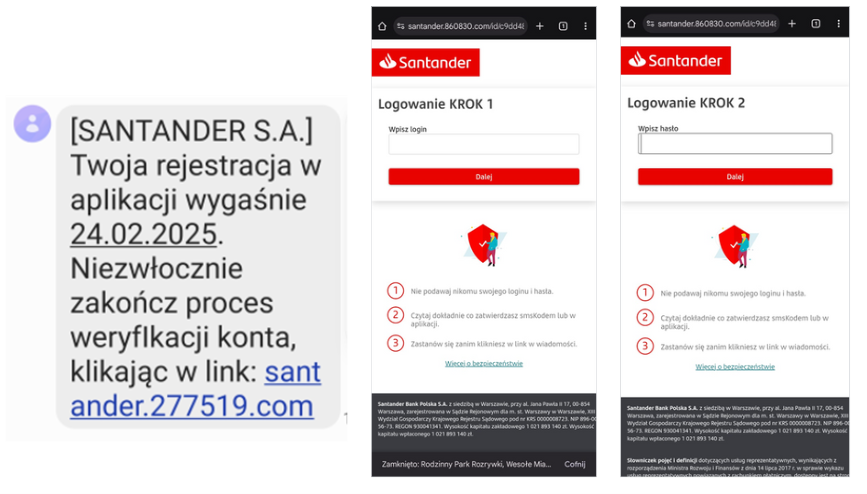

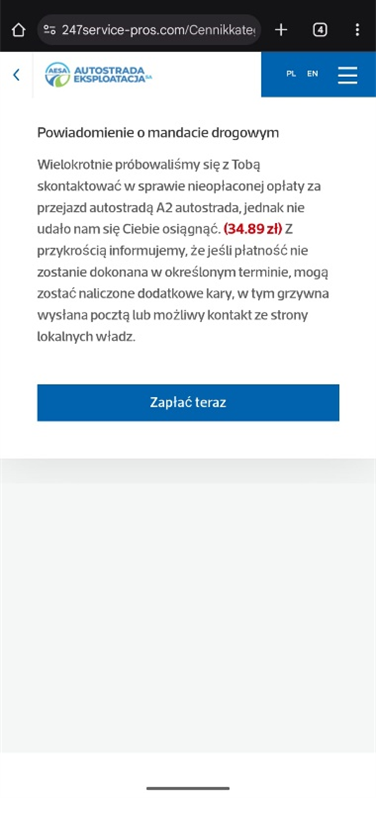

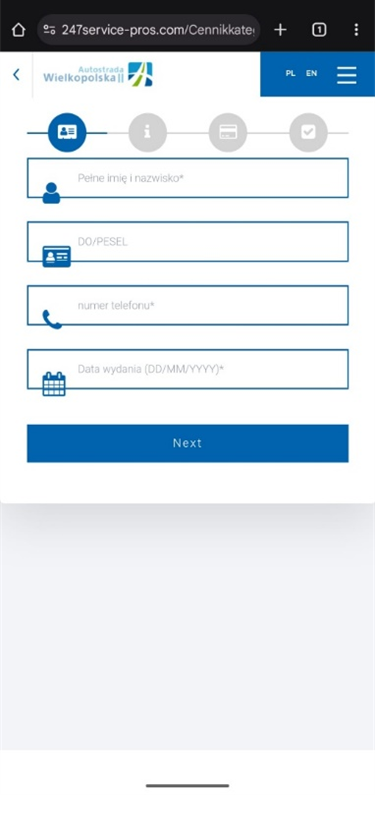

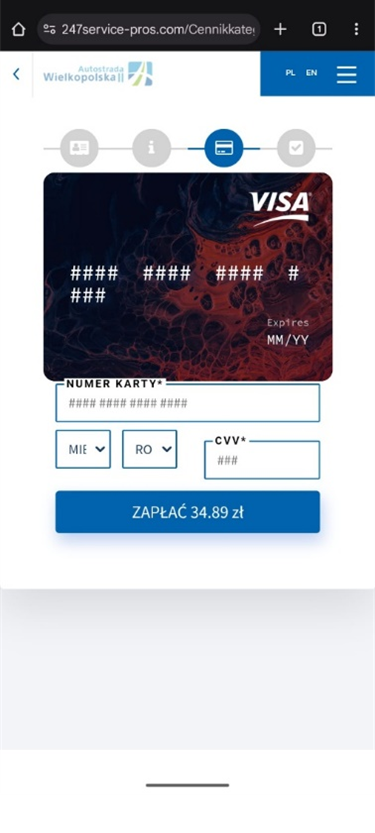

POWIADOMIENIE O NIEOPŁACONYM PRZEJEŹDZIE, CZYLI PODSZYCIE POD AUTOSTRADĘ WIELKOPOLSKĄ

Cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których podszywali się pod Autostradę Wielkopolska. W treści wiadomości informowali o rzekomych zaległościach za przejazd autostradą A2. Link w wiadomości kierował do strony podszywającej się pod oficjalny serwis, gdzie wyłudzane były dane osobowe oraz informacje o kartach płatniczych.

Fałszywa wiadomość e-mail podszywająca się pod Autostradę Wielkopolską (rys. 16):

Rysunek 16 Fałszywa wiadomość e-mail podszywająca się pod Autostradę Wielkopolską

Wygląd stron phishingowych(rys. 17):

Rysunek 17 Strony phishingowe – podszycie pod Autostradę Wielkopolską

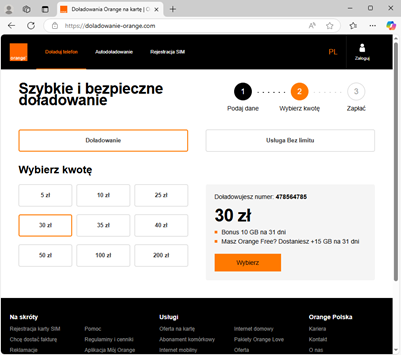

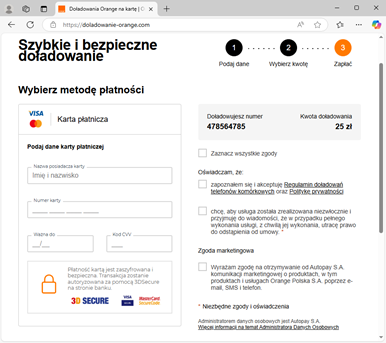

"SZYBKIE I BEZPIECZEN DOŁADOWANIE", CZYLI PODSZYCIE POD ORANGE

Cyberprzestępcy podszywając się pod Orange, przygotowali stronę za pośrednictwem której można było rzekomo doładować telefon na kartę, otrzymując wybrane bonusy. W rzeczywistości była to strona phishingową wyłudzająca dane kart płatniczych.

Wygląd stron phishingowych wykorzystywanych w opisanej kampanii (rys. 18-19):

Rysunek 18 Strona phishingowa – podszycie pod Orange 1/2

Rysunek 19 Strona phishingowa – podszycie pod Orange 2/2

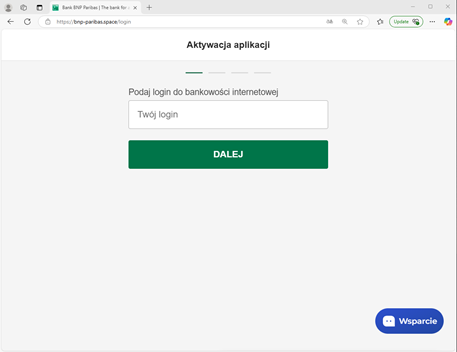

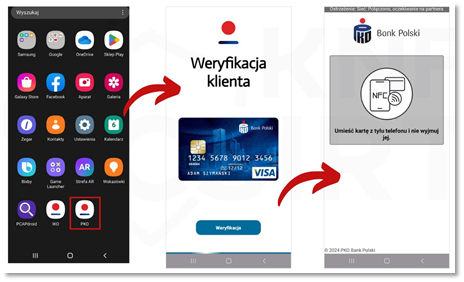

DYSTRYBUCJA ZŁOŚLIWEGO OPROGRAMOWANIA - CZYLI PODSZYCIE POD PKO BP

W lutym 2025 roku miała miejsce kampania podszywająca się pod PKO BP. Aplikacja po uruchomieniu próbowała nakłonić potencjalną ofiarę do fałszywego procesu weryfikacji poprzez przyłożenie karty płatniczej do interfejsu NFC w urządzeniu mobilnym.

Wygląd fałszywej aplikacji (rys. 20).

Rysunek 20 Wygląd fałszywej aplikacji

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.