Przegląd wybranych oszustw internetowych - MAJ 2024

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w maju 2024 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- podszycia bezpośrednio pod Banki,

- fałszywe reklamy Facebook oraz wiadomości e-mail,

- fałszywą aplikację Peopay Cashback,

- „Wakacyjna nagroda”, czyli podszycie pod BLIK,

- kupony z KFC – podszycie pod pracownika sieci,

- zagubione paczki i walizki do kupienia za 9 zł,

- „niekompletny adres”, czyli podszycie pod Pocztę Polską,

- „popraw swój adres”, czyli podszycie pod InPost,

- „aktualizacja szczegółów konta”, czyli podszycie pod Netflix,

- „Mamo/Tato zepsułem telefon”.

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób informacje o kartach płatniczych oraz dane uwierzytelniające do bankowości elektronicznej, jak i zachęcają do pobierania złośliwych aplikacji. W maju 2024 roku przestępcy nadal wykorzystywali ten sposób działania, wykorzystując do dystrybucji stron phishingowych reklamy w mediach społecznościowych oraz wiadomości e-mail.

FAŁSZYWE REKLAMY FACEBOOK ORAZ WIADOMOŚCI E-MAIL

Przestępcy podszywając się pod polskie banki publikowali reklamy na platformie Facebook oraz wysyłali wiadomości e-mail. Pod pretekstem rzekomej możliwości odebrania nagrody oraz konieczności potwierdzenia numeru telefonu wyłudzali dane uwierzytelniające do bankowości elektronicznej oraz dane kart płatniczych.

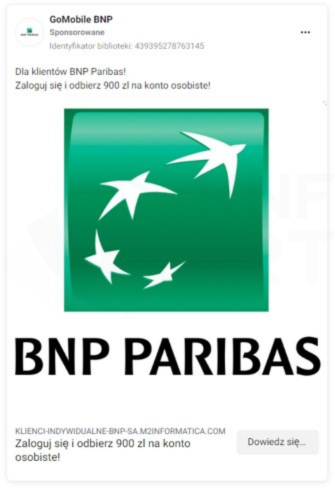

Reklamy na platformie Facebook:

Wygląd reklamy publikowanych na platformie Facebook (rys.1-2):

rys. 1 Reklama podszywająca się pod polskie banki 1/2

rys. 2 Reklama podszywająca się pod polskie banki 2/2

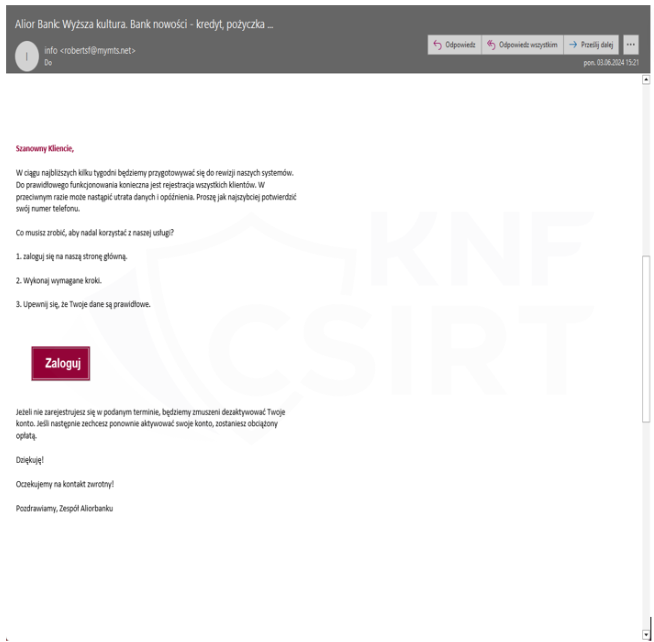

Przykładowy wygląd wiadomości e-mail, podszywającej się pod Alior Bank (rys. 3):

rys. 3 Wiadomość e-mail podszywająca się pod Alior Bank

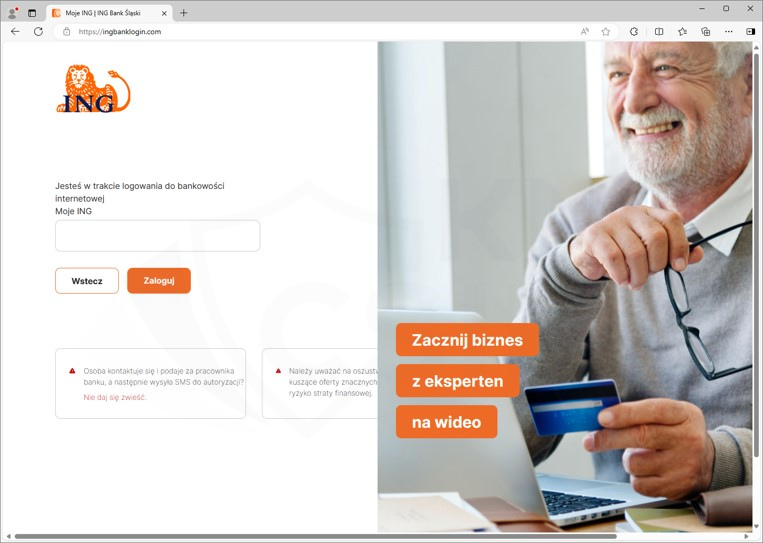

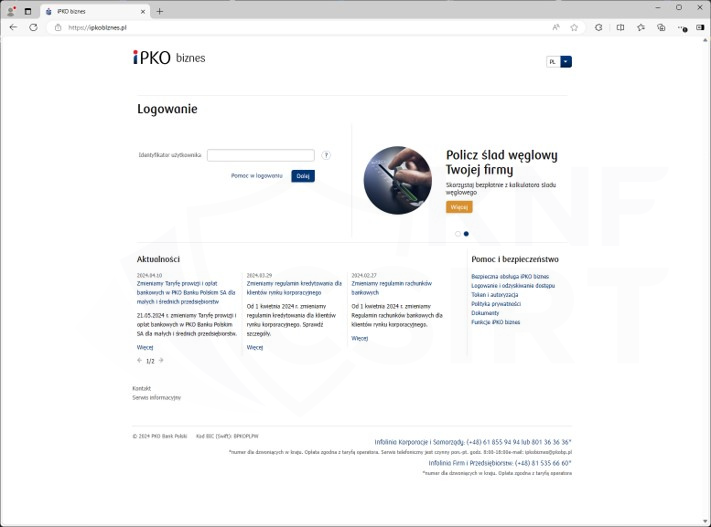

Wygląd stron phishingowych wykorzystywanych przez oszustów (rys. 4-6):

rys.4 Strony phishingowe - podszycie pod ING

rys. 5 Strony phishingowe - podszycie pod PKO

rys. 6 Strony phishingowe - podszycie pod Santander Bank Polska

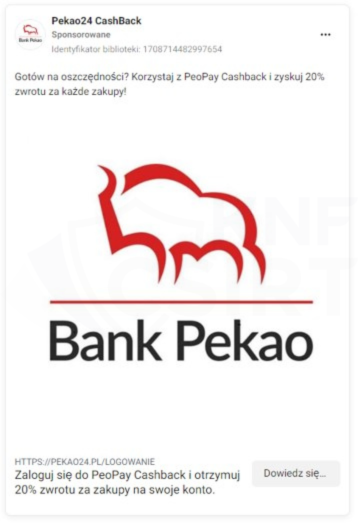

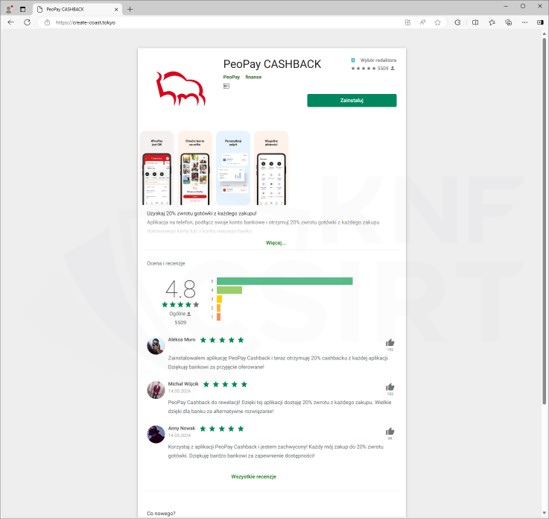

FAŁSZYWA APLIKACJA PEOPAY CASHBACK

Przestępcy podszywając się pod Bank Pekao opublikowali reklamę na platformie Facebook. Pod pretekstem rzekomej możliwości otrzymania zwrotu za zakupy, zachęcali do kliknięcia w link, który prowadził na złośliwą stronę. Na niej ofiara zachęcana była do instalacji fałszywej aplikacji. Analiza wykazała, że złośliwa aplikacja była przygotowana w technologii PWA/WebAPK. Otwarcie aplikacji powodowało próbę załadowania w trybie pełnoekranowym adresu strony phishingowej. Kampania ta miała prawdopodobnie na celu wyłudzanie danych uwierzytelniających do bankowości elektronicznych.

Reklamy na platformie Facebook:

Wygląd reklamy opublikowanej na platformie Facebook (rys. 7):

rys. 7 Fałszywa reklama na Facebook - podszycie pod Bank Peako

Wygląd strony phishingowej zachęcającej do pobrania złośliwego oprogramowania (rys. 8):

rys. 8 Strona phishingowa zachęcają do pobrania złośliwego oprogramowania

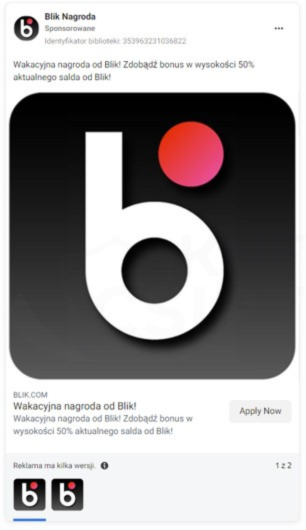

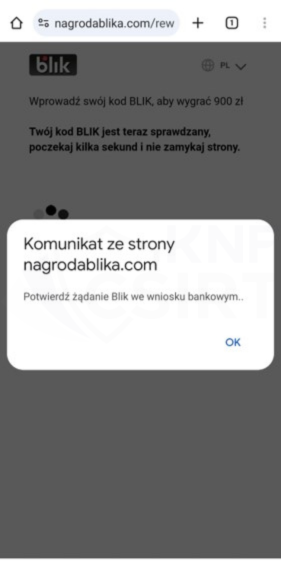

"WAKACYJNA NAGRODA", CZYLI PODSZYCIE POD BLIK

Cyberprzestępcy podszywając się pod firmę BLIK, informowali o rzekomej możliwości odebrania nagrody. Do dystrybucji stron phishingowych wykorzystali reklamy na platformie Facebook. W rzeczywistości wyłudzali kody BLIK.

Reklamy wykorzystywane w opisanej kampanii (rys. 9):

rys. 9 Fałszywe reklamy podszywające się pod BLIK

Strona phishingowa wyłudzająca kody BLIK (rys. 10):

rys. 10 Strona phishingowa podszywająca się pod BLIK

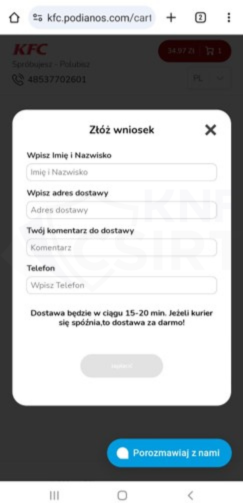

KUPONY Z KFC - PODSZYCIE POD PRACOWNIKA SIECI

Cyberprzestępcy podszywając się pod pracownika sieci KFC, informowali o rzekomej możliwości odebrania kuponów. Do dystrybucji strony phishingowej wykorzystali reklamy w mediach społecznościowych oraz nagranie video deepfake, w którym rzekomy zwolniony pracownik KFC ujawnia tajne kody zniżkowe do zakupu jedzenia. W materiałem zapoznać można się pod adresem: https://x.com/CSIRT_KNF/status/1792488904014086552 W rzeczywistości atakujący podstawili fałszywą stronę pośrednika płatności oraz imitacje stron bankowości elektronicznej wybranych polskich banków.

Fałszywe strony wykorzystywane w kampanii (rys. 11 ):

rys. 11 Strona phishingowa - podszycie pod KFC

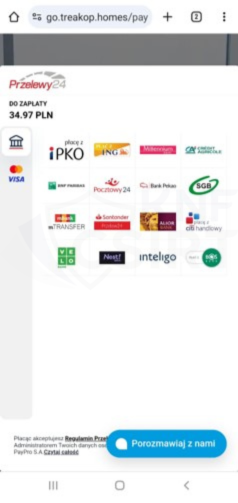

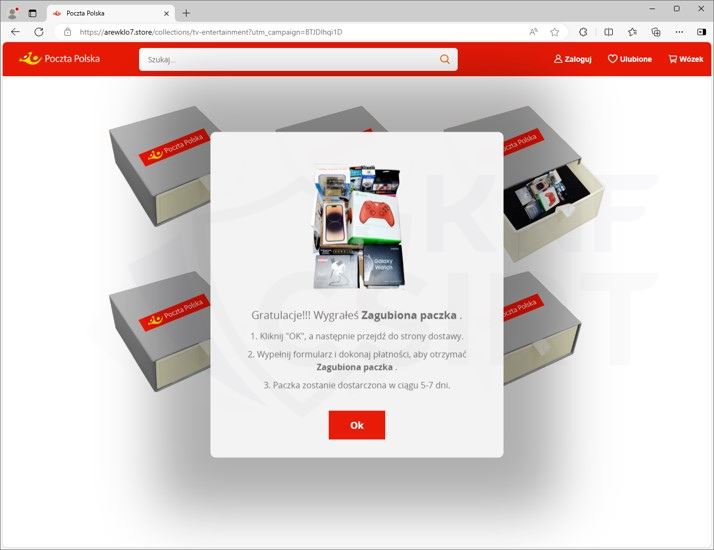

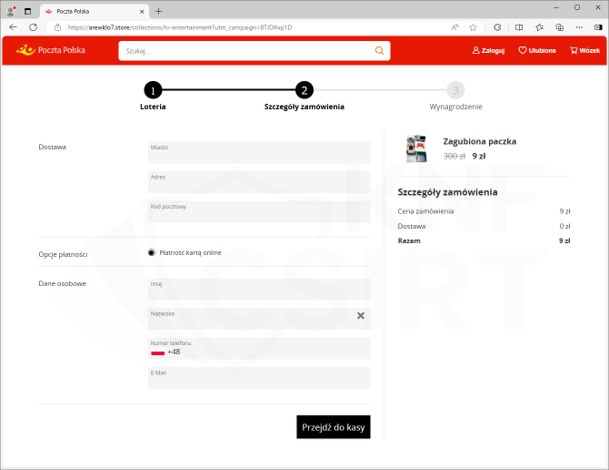

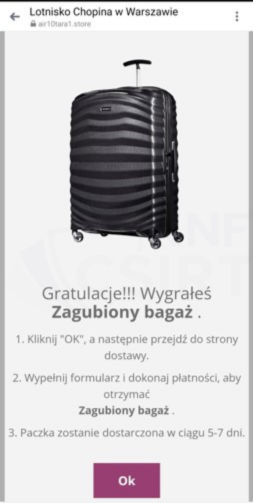

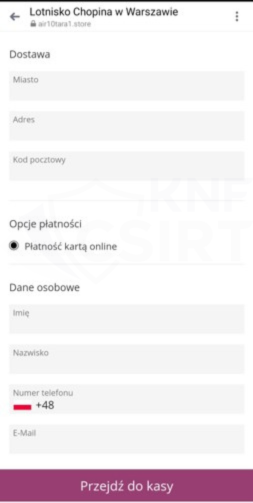

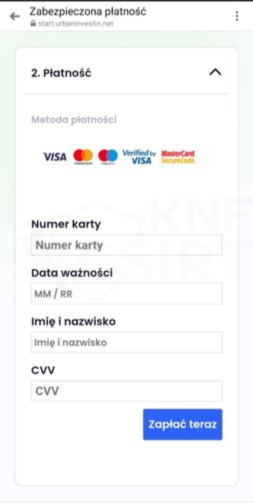

ZAGUBIONE PACZKI I WALIZKI DO KUPIENIA ZA 9 ZŁ

Cyberprzestępcy publikując reklamy na platformie Facebook informowali o rzekomej możliwości wykupienia zagubionej paczku lub porzuconego bagażu za 9 zł. W rzeczowości strona, do której prowadziła reklama miała na celu wyłudzenie danych kart płatniczych. Następnie przestępcy starali się wyprowadzać środki z rachunków, wykorzystując do tego „model subskrypcyjny”.

Reklamy na platformie Facebook wykorzystywane w opisanej kampanii (rys. 12-13):

rys. 12 Fałszywe reklamy - towar za 9zł 1/2

rys. 13 Fałszywe reklamy - towar za 9zł 2/2

Przykłady stron phishingowych (rys. 14-15):

rys. 14 Strony phishingowe - towar za 9 zł 1/2

rys. 15 Strony phishingowe - towar za 9 zł 2/2

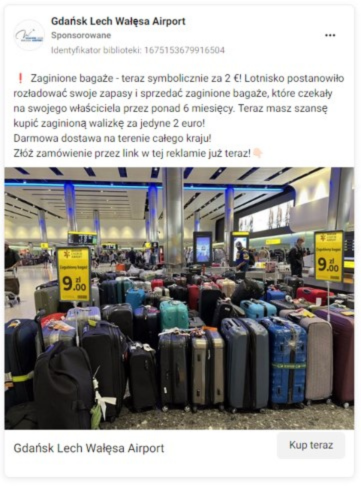

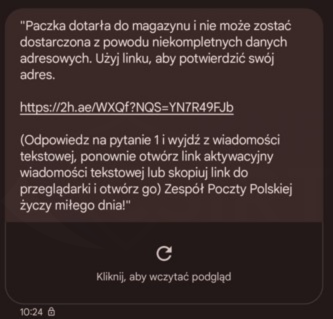

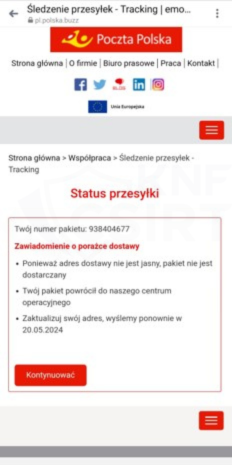

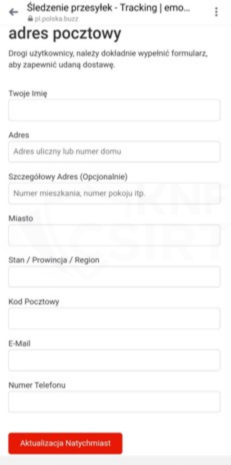

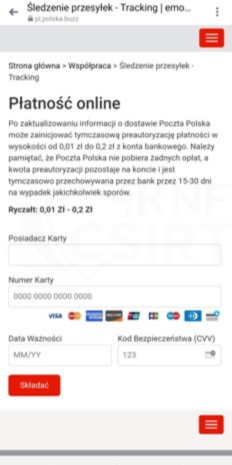

"NIEKOMPLETNY ADRES, CZYLI PODSZYCIE POD POCZTĘ POLSKĄ

Cyberprzestępcy podszywając się pod Pocztę Polską, informowali o rzekomej konieczności aktualizacji adresu. W rzeczywistości wyłudzali dane kart płatniczych. Podobna kampania phishingowa już kilkukrotnie miejsce w latach 2023 i 2024.

Wiadomości iMessage wykorzystywane w opisanej kampanii (rys. 16):

rys. 16 Wiadomość SMS podszywjąca się pod Pocztę Polska

Przykłady stron phishingowych (rys. 17):

rys. 17 Strony phishingowe, podszywające się pod Pocztę Polską

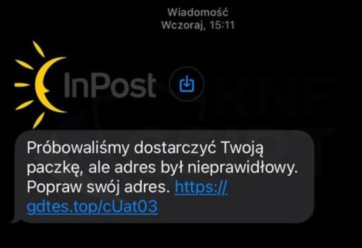

"POPRAW SWÓJ ADRES", CZYLI PODSZYCIE POD INPOST

Przestępcy podszywając się pod firmy kurierskie, tym razem wykorzystywali wizerunek InPost, informowali o rzekomej konieczności uzupełnienia adresu dostawy. Tym sposobem zachęcali do kliknięcia w link, który w rzeczywistości prowadził do strony phishingowej. W ten sposób oszuści chcieli pozyskać informację o danych kart płatniczych.

Wiadomości SMS wykorzystywane w opisanej kampanii (rys. 18):

rys. 18 Wiadomość SMS podszywająca się pod InPost

Strony phishingowe wykorzystywane w opisanej kampanii (rys. 19):

rys. 19 Strony phishingowe, podszywające się pod InPost

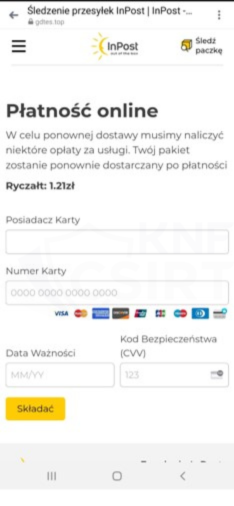

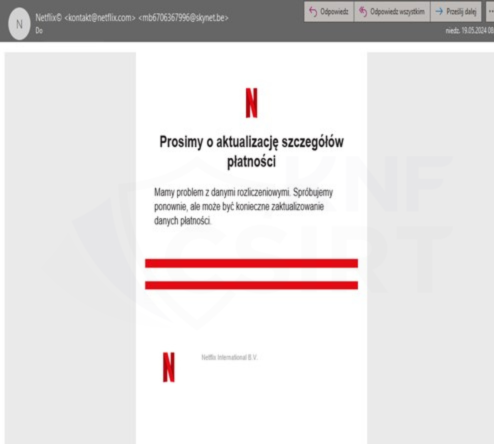

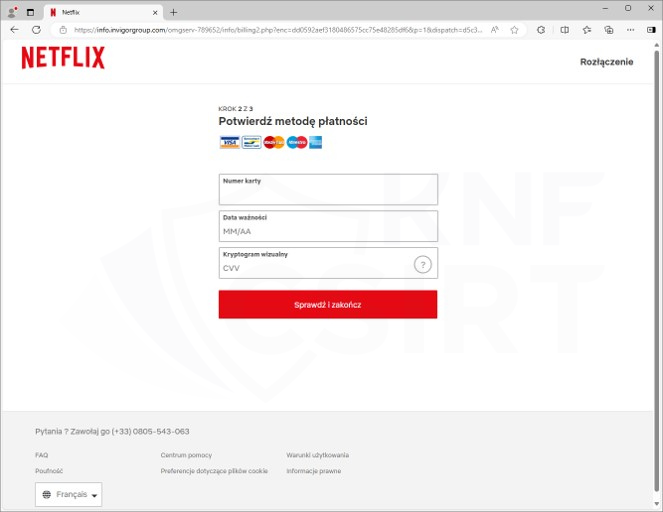

"AKTUALIZACJA SZCZEGÓŁÓW KONTA", CZYLI PODSZYCIE POD NETFLIX

Przestępcy przygotowali kampanię phishingową i informowali o rzekomym zawieszeniu konta na platformie Netflix. Odblokowanie konta wymagało aktualizacji danych transakcyjnych. W rzeczywistości link z wiadomości e-mail prowadził do strony phishingowej. W ten sposób oszuści chcieli pozyskać informację o danych kart płatniczych.

Wiadomość e-mail wykorzystywana w opisywanej kampanii phishingowej (rys. 20):

rys. 20 Wiadomość e-mail - podszycie pod Netflix

Strona phishingowa wykorzystywana w opisanej kampanii (rys. 21):

rys. 21 Strona phishingowa - podszycie pod Netflix

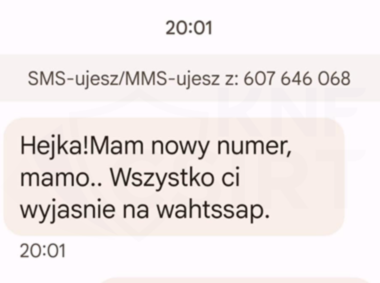

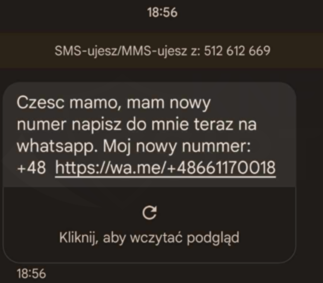

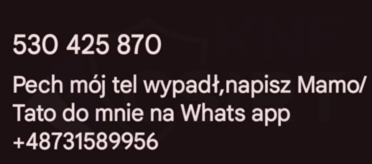

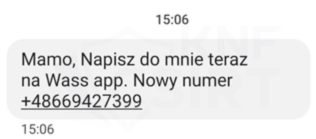

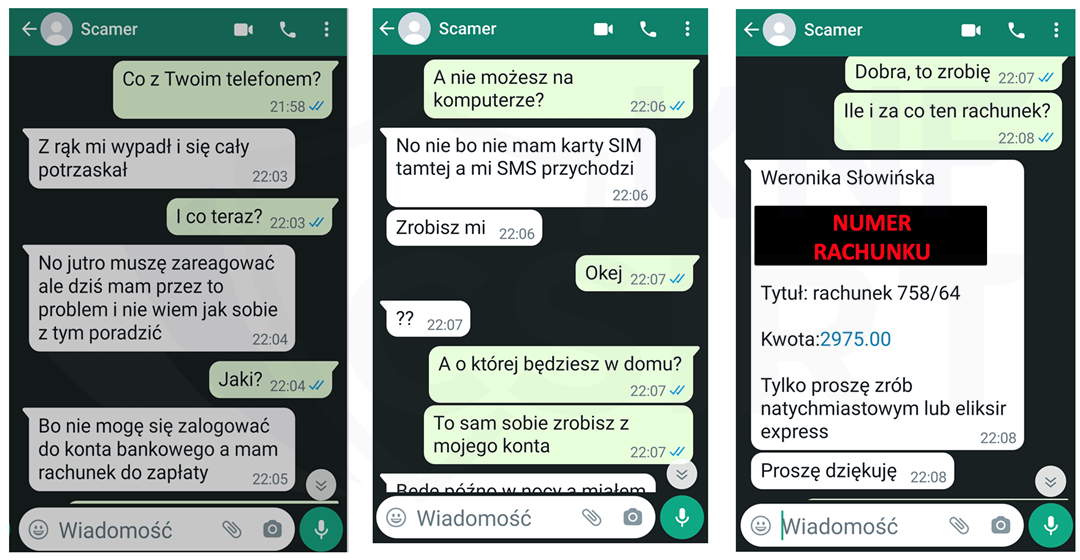

"MAMO/TATO ZEPSUŁEM TELEFON"

Przestępcy przygotowali kampanię phishingową, w której podszywając się pod członka rodziny, rozsyłali wiadomości SMS, prosząc o kontakt poprzez WhatsApp, wykorzystując link, który podawali w wiadomości SMS. Następnie prowadzili konwersację tekstową, podczas której przekonywali do zrobienia przelewu na podany przez nich numer rachunku. Były to konta bankowe zarządzane przez przestępców.

Przykładowe wiadomości SMS, podszywającej się pod członka rodziny (rys. 22):

rys. 22 Wiadomości SMS - podszycie pod członka rodziny

Przykład rozmowy poprzez WhatsApp (rys. 23):

rys. 23 "Mamo/Tato zniszczyłem telefon" - podszycie pod członka rodziny

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.