Przegląd wybranych oszustw internetowych - MARZEC 2025

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w marcu 2025 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia bezpośrednio pod banki,

- zwrot podatku, czyli podszycie pod e-Urząd Skarbowy,

- „Zastrzeż swój numer PESEL”, czyli podszycie pod mObywatel,

- „Twoja paczka czeka”, czyli podszycie pod Pocztex,

- podszycie pod Disney Plus,

- podszycie pod AleBilet,

- dystrybucja złośliwego oprogramowania – podszycie pod aplikację Viceversa.

OFERTY FAŁSZYWCYH INWESTYCJI

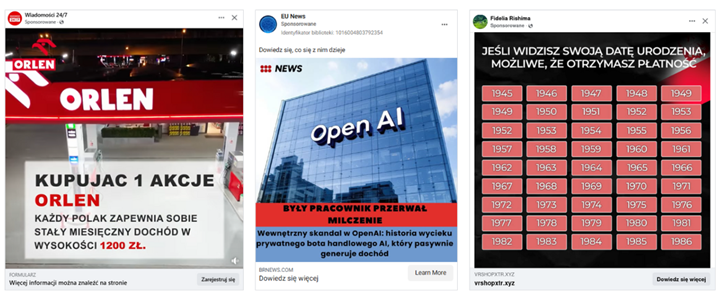

Dodatkowo, w marcu 2025 roku analitycy CSIRT KNF zgłosili również do blokady 167 fałszywych profili (135 w lutym’25), które publikowały reklamy fałszywych inwestycji (rys. 1).

Rysunek 1 Reklamy fałszywych inwestycji

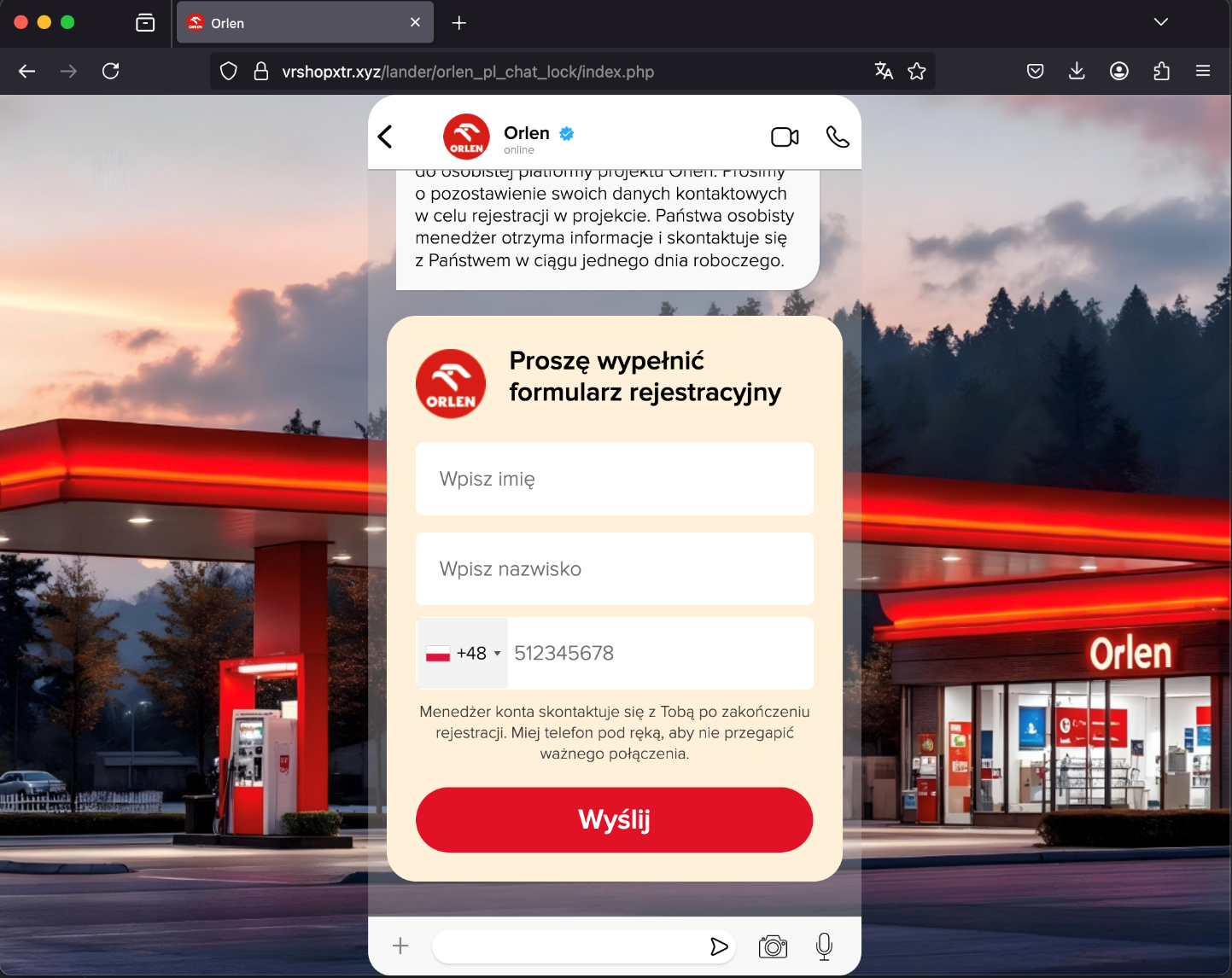

Po kliknięciu w reklamę ofiara trafiała na stronę, na której wymagane było dokonanie rzekomej rejestracji. Dane pozyskane przez cyberprzestępców umożliwiały im nawiązanie kontaktu z ofiarą, a w kolejnym kroku kradzież jej środków (rys. 2).

Rysunek 2 Fałszywe inwestycje – formularz rejestracyjny

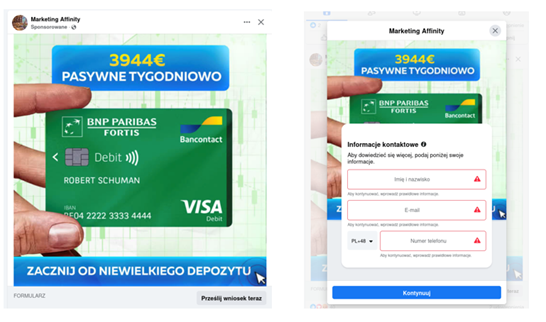

Zdarza się również, że innym sposobem na wzmocnienie prowadzanej gry psychologicznej, jest wykorzystanie wizerunku znanych instytucji. W marcu 2025 roku obserwowaliśmy kampanię podszywającą się pod Bank BNP Paribas (rysunek 3).

Rysunek 3 Fałszywe inwestycje – podszycie pod Bank BNP Paribas

ZIDENTYFIKOWANE KAMPANIE PRZESTĘPCZE

W tej części raportu przedstawiamy zidentyfikowane kampanie przestępcze podszywające się bezpośrednio pod podmioty z sektora finansowego oraz inne organizacje, mające na celu wykradanie informacji osobowych i/lub danych produktów bankowych.

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W marcu 2025 roku nadal wykorzystywali ten sposób.

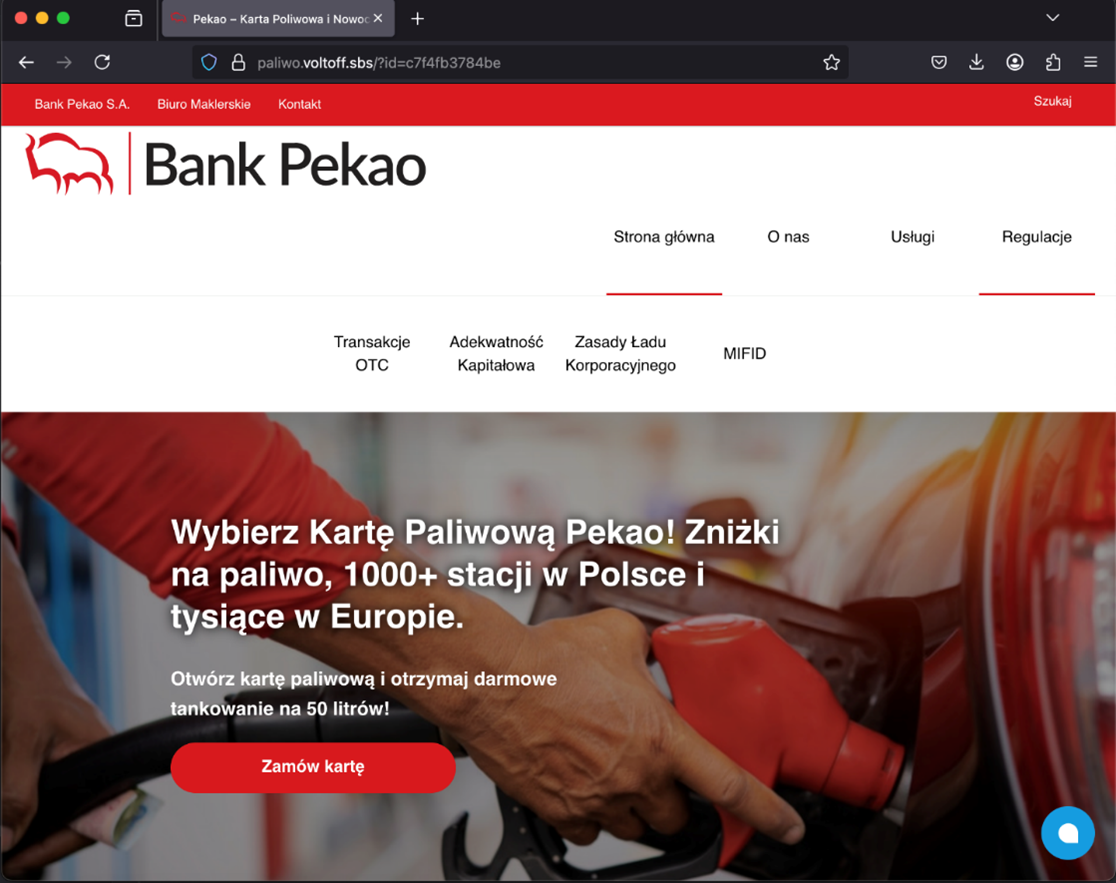

KARTA PALIWOWA

Przestępcy podszywając się pod Bank Pekao publikowali reklamy na portalu Facebook. Oszuści oferowali możliwość otrzymania karty paliwowej. Reklamy prowadziły do stron przypominających sklep Google Play. Po przejściu i kliknięciu „zainstaluj aplikację” użytkownik przenoszony był do strony phishingowej wyłudzającej poświadczenia logowania do bankowości elektronicznej.

Reklama na platformie Facebook:

Wygląd fałszywej reklamy publikowanej w mediach społecznościowych (rys. 4):

Rysunek 4 Fałszywa reklama podszywająca się pod Bank Pekao

Wygląd strony podszywającej się pod Bank Pekao (rys. 5):

Rysunek 5 Fałszywa strona podszywająca się pod Bank Pekao

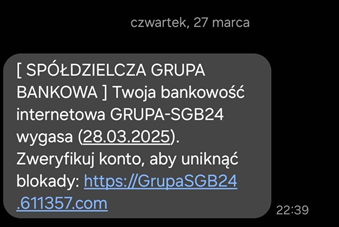

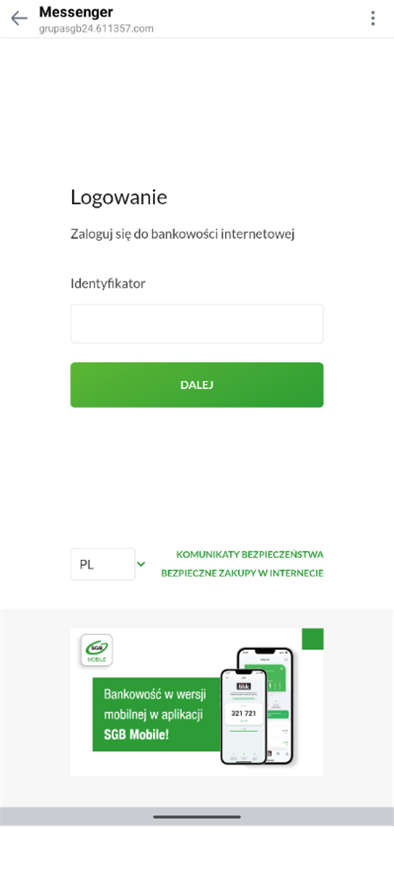

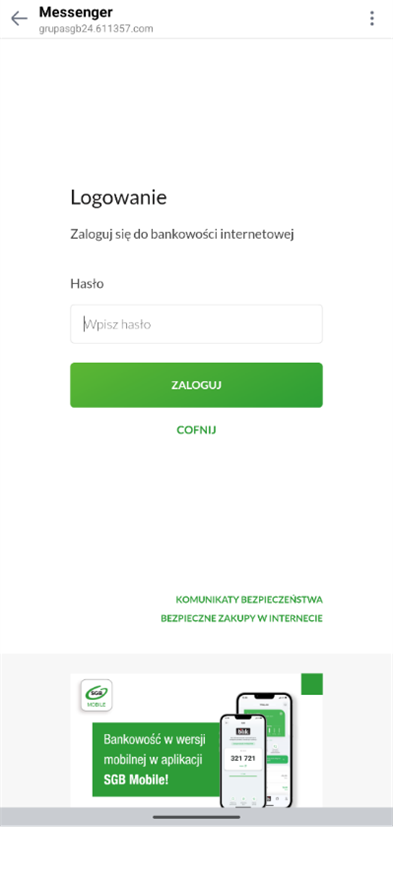

ZWERYFIKUJ KONTO, ABY UNIKNĄĆ BLOKADY

Przestępcy podszywając się pod Bank SGB wysyłali wiadomości SMS i informowali o konieczności zweryfikowania konta w celu uniknięcia blokady. W rzeczywistości link znajdujący się w wiadomości prowadził na stronę phishingową, podszywającą się pod stronę logowania do bankowości elektronicznej Banku SGB. W ten sposób atakujący wyłudzali poświadczenia logowania użytkowników.

Przykładowa wiadomość SMS wykorzystywana w opisywanej kampanii phishingowej (rys. 6).

Rysunek 6 Wiadomość SMS podszywająca się pod Bank SGB

Wygląd stron phishingowych (rys. 7):

Rysunek 7 Wygląd fałszywych stron wyłudzających poświadczenia logowania

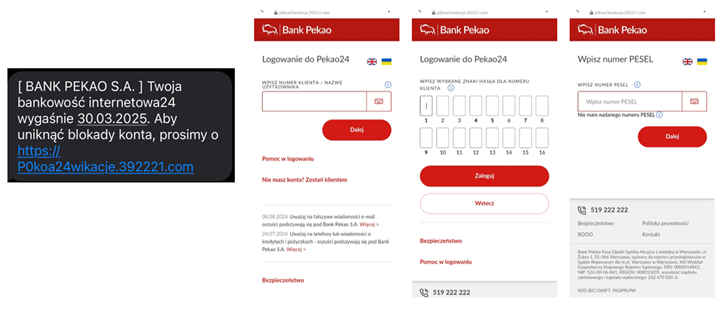

"TWOJA BANKOWOŚĆ ELEKTRONICZNA WYGAŚNIE"

Przestępcy podszywając się pod Bank Pekao wysyłali wiadomości SMS informując o konieczności weryfikacji konta. Oszuści zachęcali do kliknięcia w zawarty w wiadomości, link. W rzeczywistości prowadził on na stronę phishingową, podszywającą się pod wskazany bank i wyłudzającą dane logowania do bankowości elektronicznej.

Przykładowa wiadomość SMS wykorzystywana w opisywanej kampanii phishingowej wraz z wizerunkiem fałszywych stron, do których prowadził link, zawarty w treści (rys. 8).

Rysunek 8 Wiadomość SMS podszywająca się pod Bank Pekao wraz z wizerunkiem fałszywych stron

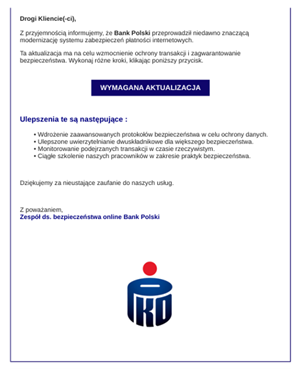

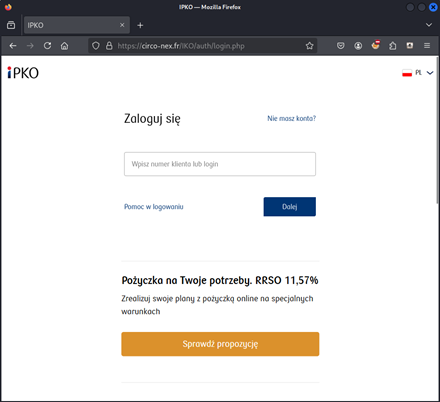

"WYMAGANA AKTUALIZACJA", CZYLI PODSZYCIE POD PKO BP

Przestępcy podszywając się pod Bank Pekao wysyłali wiadomości e-mail informowali o rzekomej konieczności aktualizacji. W rzeczywistości link ukryty pod przyciskiem „Wymagana aktualizacja” prowadził na stronę phishingową, podszywającą się pod stronę logowania do bankowości elektronicznej Banku Pekao. W ten sposób atakujących wyłudzali poświadczenia logowania.

Przykładowa wiadomość e-mail wykorzystywana w opisywanej kampanii phishingowej (rys. 9):

Rysunek 9 Wiadomość e-mail podszywająca się pod PKO BP

Wygląd strony podszywającej się pod PKO BP (rys. 10):

Rysunek 10 Fałszywa strona podszywająca się pod PKO BP, wyłudzająca poświadczenia logowania

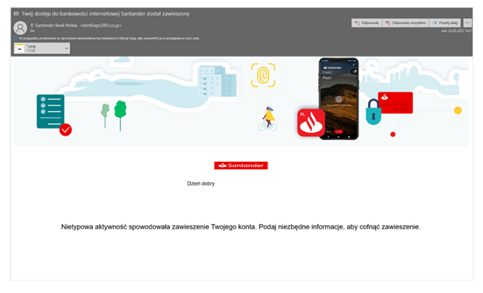

"TWÓJ DOSTĘP DO BANKOWOŚCI INTERNETOWEJ ZOSTAŁ ZAWIESZONY"

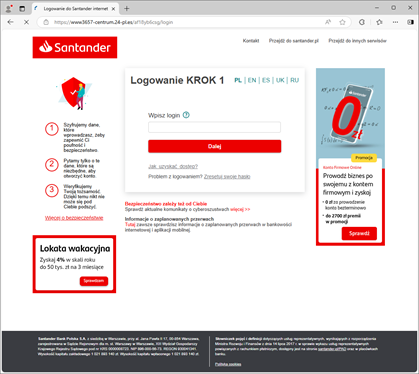

Przestępcy podszywając się pod Santander Bank Polska wysyłali wiadomości e-mail informując o rzekomym zawieszeniu konta. Oszuści zachęcali do kliknięcia w zawarty w wiadomości, link. W rzeczywistości prowadził on na stronę phishingową wyłudzającą dane logowania do bankowości elektronicznej.

Przykładowa wiadomość e-mail wykorzystywana w opisywanej kampanii phishingowej (rys. 11):

Rysunek 11 Wiadomość e-mail podszywająca się pod Santander Bank Polska

Wygląd strony podszywającej się pod Santander Bank Polska (rys. 12):

Rysunek 12 Fałszywa strona podszywająca się pod Santander Bank Polska, wyłudzająca poświadczenia logowania

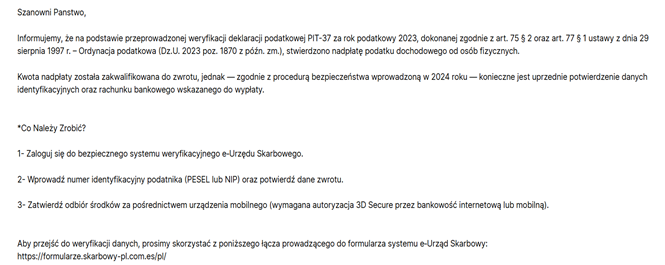

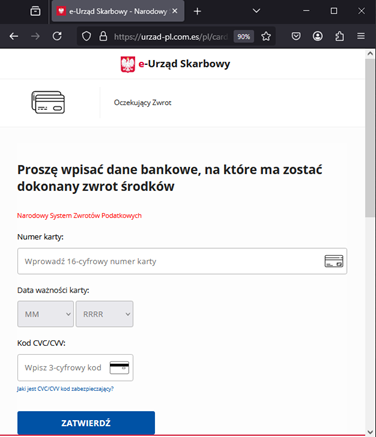

ZWROT PODATKU CZYLI PODSZYCIE POD E-URZĄD SKARBOWY

Cyberprzestępcy podszywając się pod e-Urząd Skarbowy przesyłali fałszywe wiadomości e-mail, w których informowali o rzekomej możliwości zwrotu podatku. Aby możliwe było otrzymanie zwrotu oszuści zachęcali do dokonania weryfikacji danych. Link w wiadomości kierował do strony podszywającej się pod oficjalny serwis, gdzie wyłudzane były dane osobowe oraz informacje o kartach płatniczych.

Fałszywa wiadomość e-mail podszywająca się pod e-Urząd Skarbowy (rys. 13):

Rysunek 13 Fałszywa wiadomość e-mail podszywająca się pod e-Urząd Skarbowy

Wygląd strony phishingowej (rys. 10):

Rysunek 14 Strona phishingowa – podszycie pod e-Urząd Skarbowy

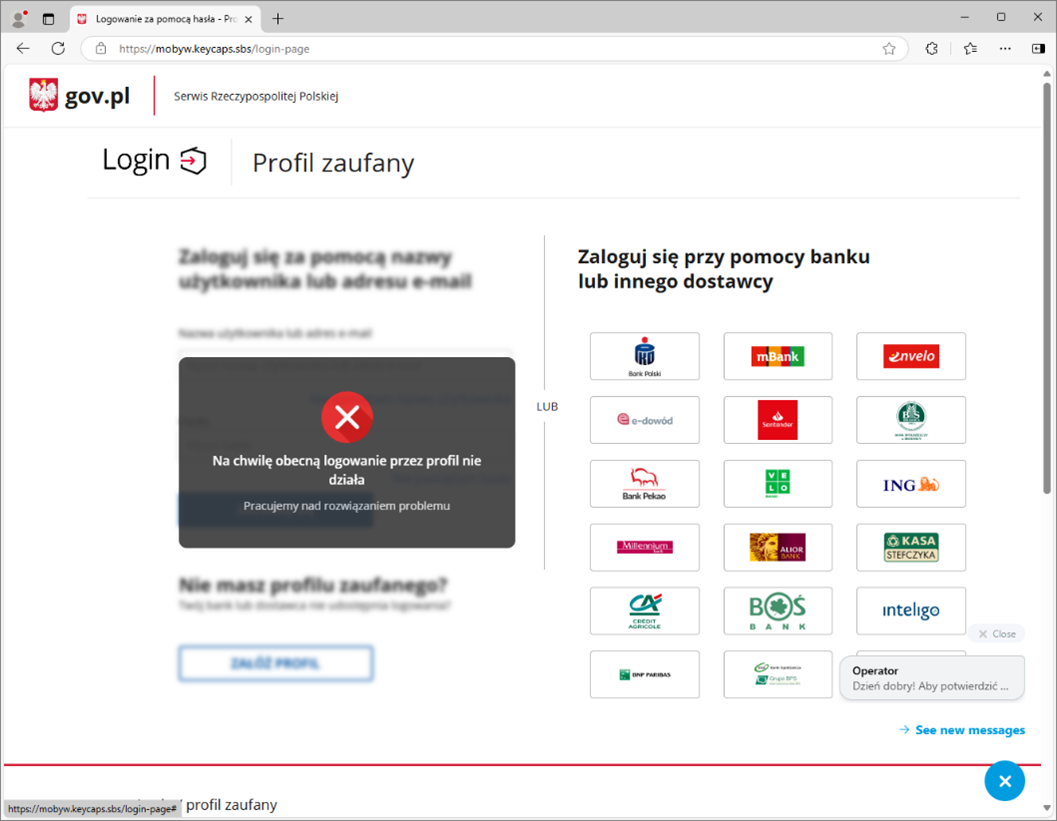

"ZASTRZEŻ SWÓJ NUMER PESEL", CZYLI PODSZYCIE POD MOBYWATEL

Cyberprzestępcy publikowali fałszywe reklamy na portalu Facebook podszywające się pod mObywatel, w których oferowali możliwość zastrzeżenia numeru PESEL. W rzeczywistości użytkownicy przekierowywani byli na niebezpieczne strony, na których oszuści wykradali poświadczenia logowania do bankowości elektronicznej.

Wygląd fałszywej reklamy publikowanej na portalu Facebook (rys. 15):

Rysunek 15 Reklama podszywająca się pod mObywatel

Wygląd strony phishingowej wykorzystywanej w opisanej kampanii (rys. 16):

Rysunek 16 Strona phishingowa – podszycie pod mObywatel

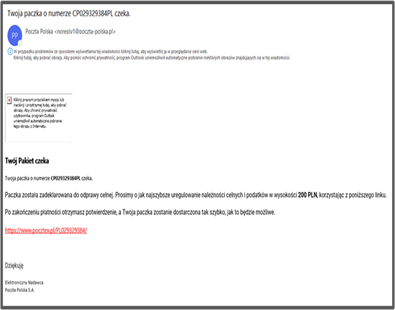

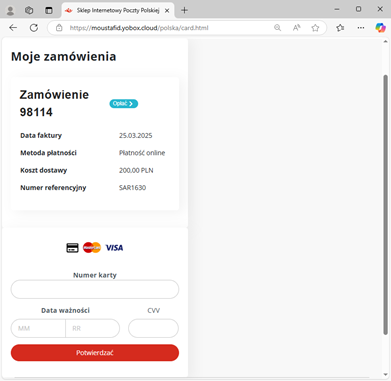

"TWOJA PACZKA CZEKA", CZYLI PODSZYCIE POD POCZTEX

Przestępcy wykorzystując wizerunek firmy Pocztex, informowali o rzekomej braku możliwości dostarczenia paczki. Pod pretekstem konieczności wniesienie opłaty celnej, zachęcali do kliknięcia w link, który w rzeczywistości prowadził do strony phishingowej. W ten sposób oszuści chcieli pozyskać informację o danych kart płatniczych.

Wiadomość e-mail zawierająca stronę phishingową (rys. 17):

Rysunek 17 Wiadomość e-mail podszywająca się pod firmę Pocztex

Wygląd strony phishingowej wykorzystywanej w opisanej kampanii (rys. 18):

Rysunek 18 Strona phishingowa – podszycie pod Pocztex

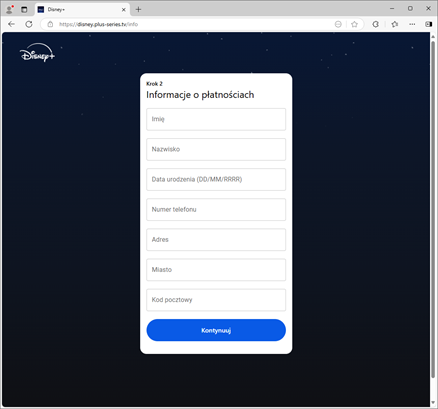

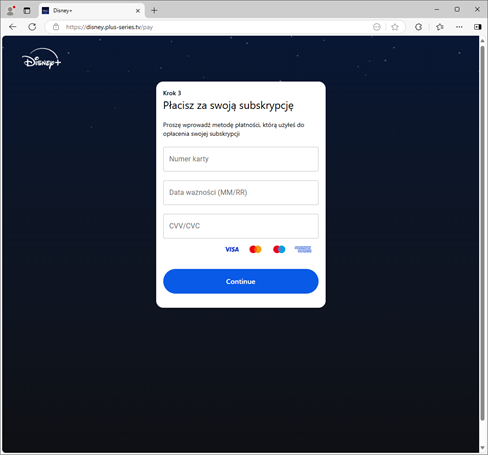

PODSZYCIE POD DISNEY PLUS

W marcu 2025 roku przestępcy wykorzystywali wizerunek platformy Disney Plus. Oszuści przygotowali fałszywe strony w celu wyłudzania danych kart oraz danych logowania do kont streamingowych.

Wygląd stron phishingowych wykorzystywanych w opisanej kampanii (rys. 19-20):

Rysunek 19 Strona phishingowa – podszycie pod Disney Plus 1/2

Rysunek 20 Strona phishingowa – podszycie pod Disney Plus 2/2

PODSZYCIE POD ALEBILET

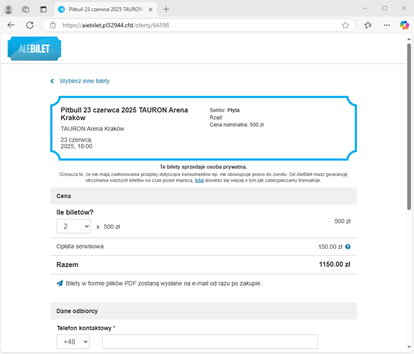

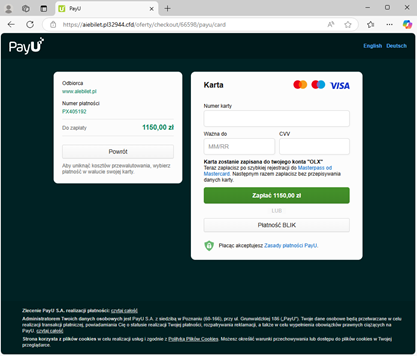

Cyberprzestępcy przygotowali fałszywe strony podszywające się pod AleBilet, na których zachęcali do zakupu biletów na wydarzenia w okazyjnych cenach. W rzeczywistości oszuści na niebezpiecznych stronach wyłudzali dane kart płatniczych.

Wygląd stron phishingowych wykorzystywanych w opisanej kampanii (rys. 21-22):

Rysunek 21 Strona phishingowa – podszycie pod AleBilet 1/2

Rysunek 22 Strona phishingowa – podszycie pod AleBilet 2/2

DYSTRYBUCJA ZŁOŚLIWEGO OPROGRAMOWANIA - PODSZYCIE POD APLIKACJĘ VICEVERSA

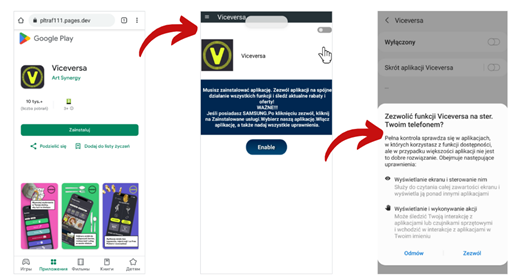

W marcu 2025 roku cyberprzestępcy przygotowali fałszywą stronę internetową podszywającą się pod Google Play i aplikację Viceversa. Wizyta na stronie umożliwiała pobranie pliku APK pochodzącego z niezaufanego źródła. Fałszywa aplikacja nakłaniała użytkownika do aktywacji funkcji Dostępność, co skutkowało przejęciem kontroli nad urządzeniem mobilnym.

Wygląd fałszywej aplikacji (rys. 23).

Rysunek 23 Wygląd fałszywej aplikacji

RAPORT ROCZNY CSIRT KNF 2024

Zachęcamy do lektury naszego raportu rocznego, w którym prezentujemy podsumowanie cyberzagrożeń dla rynku finansowego w 2024 z perspektywy CSIRT KNF. W opracowaniu znajdują się m.in.:

- statystyki z działalności CSIRT KNF (str. 7-13),

- analiza trendów w obszarze cyberataków w sektorze finansowym,

- publikacje: analizy, opracowania, raporty,

- działalność edukacyjna CSIRT KNF,

- rok 2024 pod hasłem „DORA”.

Raport Roczny CSIRT KNF 2024 dostępny jest tutaj: https://www.knf.gov.pl/?articleId=93227&p_id=18

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.