Przegląd wybranych oszustw internetowych - MARZEC 2026

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w marcu 2026 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia bezpośrednio pod banki,

- fałszywe sklepy internetowe,

- powiadomienie z e-Urzędu Skarbowego,

- podwójne naliczenie opłaty abonamentowej, czyli podszycie pod PGE,

- Twoja metoda płatności wymaga weryfikacji,

- dystrybucja złośliwego oprogramowania – FVNCbot,

- dystrybucja złośliwego oprogramowania – Fałszywe aplikacje NFC.

FAŁSZYWE INWESTYCJE

W marcu 2026 roku analitycy CSIRT KNF zgłosili również do blokady 778 fałszywych profili (578 w lutym’25), które publikowały reklamy fałszywych inwestycji. W scenariuszu znanym pod nazwą „fraud inwestycyjny” cyberprzestępcy podszywają się pod znane osoby lub instytucje, celem nakłonienia potencjalnej ofiary do zainwestowania środków i otrzymania wysokiej stopy zwrotu. W rzeczywistości prowadzą grę psychologiczną, mającą na celu narażanie ofiary na wysokie starty finansowe.

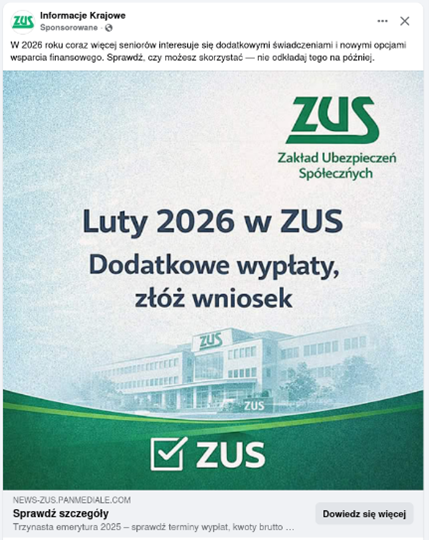

W ostatnim miesiącu cyberprzestępcy zamieszczali także reklamy fałszywych inwestycji, w których podszywali się pod Zakład Ubezpieczeń Społecznych. Oszuści informowali o nowych opcjach wsparcia finansowego. Reklamy zamieszczane przez cyberprzestępców na platformie Facebook prowadziły do niebezpiecznych stron z artykułem mającym na celu uwiarygodnienie inwestycji i zachęcenie do pozostawienia swoich danych kontaktowych. W kolejnym etapie oszustwa cyberprzestępcy kontaktowali się z ofiarami i zachęcali do zainwestowania oszczędności (rys. 1-2).

Rysunek 1 Fałszywa reklama zamieszczana przez cyberprzestępców na portalu Facebook

Rysunek 2 Fałszywe inwestycje – formularz rejestracyjny

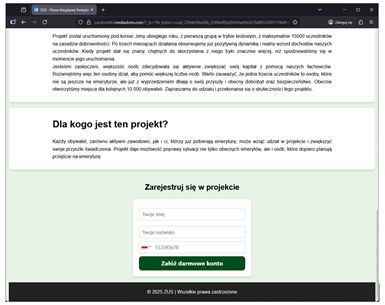

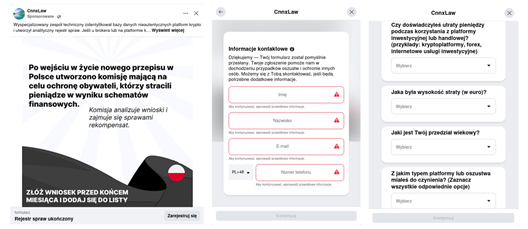

Powtarzającym się schematem jest również drugi etap omawianego oszustwa. W nim przestępcy publikują informacje o rzekomej możliwości odzyskania utraconych wcześniej pieniędzy. W rzeczywistości, jest to ponowna próba oszukania osób, które już wcześniej dały się nabrać na ten scenariusz.

Po kliknięciu w reklamę ofiara trafiała na stronę, na której wymagane jest dokonanie rzekomej rejestracji. Zdarza się również, że formularz do wprowadzenia danych znajduje się bezpośrednio na Facebooku. Dane pozyskane przez cyberprzestępców w ten sposób umożliwiają im nawiązanie kontaktu z potencjalną, już zmanipulowaną osobą, a w kolejnym kroku kradzież jej środków (rys. 3).

Rysunek 3 Fałszywe inwestycje – motyw zwrotu straconych środków

ZIDENTYFIKOWANE KAMPANIE PRZESTĘPCZE

W tej części raportu przedstawiamy zidentyfikowane kampanie przestępcze podszywające się bezpośrednio pod podmioty z sektora finansowego oraz inne organizacje, mające na celu wykradanie informacji osobowych i/lub danych produktów bankowych.

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W marcu 2026 roku nadal wykorzystywali ten sposób. Zidentyfikowane kampanie phishingowe wykorzystywały wizerunki m.in.:

- PKO BP,

- iPKO Biznes,

- BNP Paribas,

- ING Banku Śląskiego,

- Santander Banku Polska,

- Velo Banku,

- Banku Pocztowego.

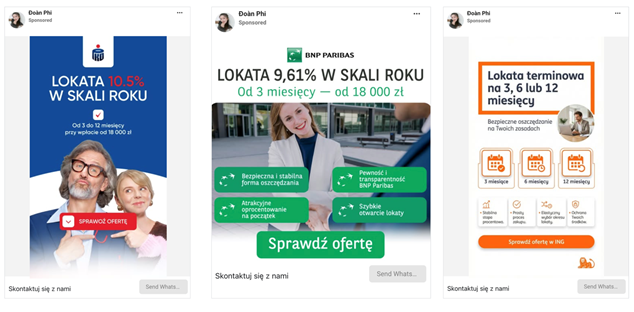

FAŁSZYWE REKLAMY OFERUJĄCE LOKATĘ

Schemat ataku:

Cyberprzestępcy podszywając się pod PKO BP, ING Bank Śląski, BNP Paribas publikowali reklamy na portalu Facebook. Oszuści w fałszywych reklamach oferowali bardzo atrakcyjne lokaty terminowe. W rzeczywistości oszuści na niebezpiecznych stronach wyłudzali dane uwierzytelniające do bankowości elektronicznej.

Zrzuty ekranu z materiałów przestępczych (logo CSIRT KNF w ramach znaku wodnego):

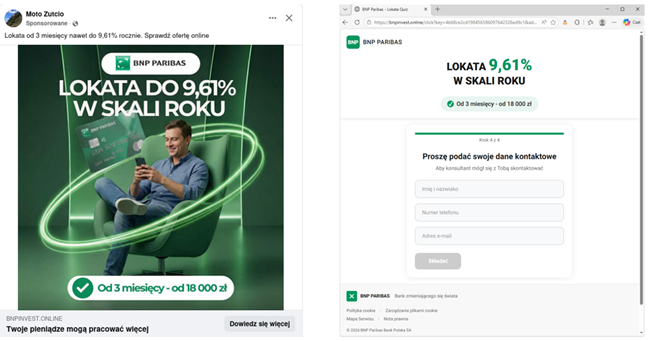

Wygląd fałszywych reklam publikowanych w mediach społecznościowych (rys. 4):

Rysunek 4 Fałszywe reklamy, w których cyberprzestępcy podszywali się pod PKO BP, BNP Paribas, ING Bank Śląski

Rysunek 5 Wygląd fałszywej reklamy podszywającej się pod BNP Paribas oraz fałszywa strona wyłudzająca poświadczenia logowania

FAŁSZYWE STRONY BANKOWOŚCI ELEKTRONICZNEJ

Schemat ataku:

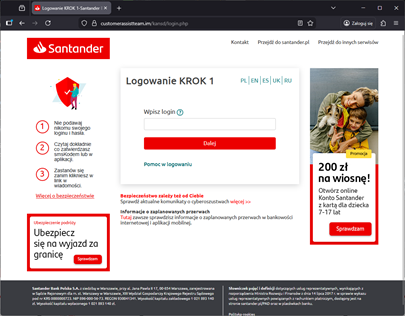

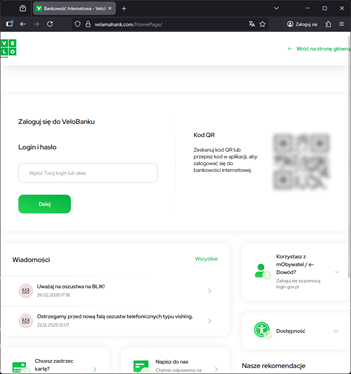

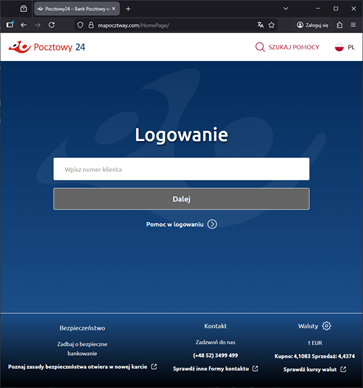

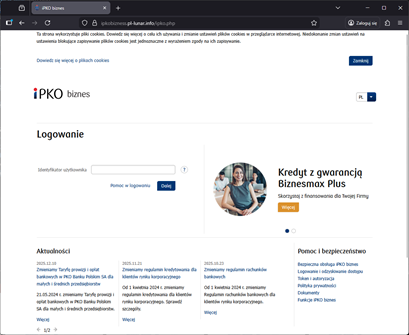

W ostatni miesiącu cyberprzestępcy przygotowali fałszywe strony, na których podszywali się pod Santander Bank Polska, Velo Bank, Bank Pocztowy oraz iPKO Biznes. Oszuści na niebezpiecznych stronach wyłudzali poświadczenia logowania do bankowości elektronicznej.

Zrzuty ekranu z materiałów przestępczych (logo CSIRT KNF w ramach znaku wodnego):

Wygląd fałszywych stron wykorzystywanych w opisywanej kampanii (rys. 6-9):

Rysunek 6 Fałszywa strona podszywająca się pod Santander Bank Polska

Rysunek 7 Fałszywa strona podszywająca się pod Velo Bank

Rysunek 8 Fałszywa strona podszywająca się pod Bank Pocztowy

Rysunek 9 Fałszywa strona podszywająca się pod iPKO Biznes

FAŁSZYWE SKLEPY INTERNETOWE

Schemat ataku:

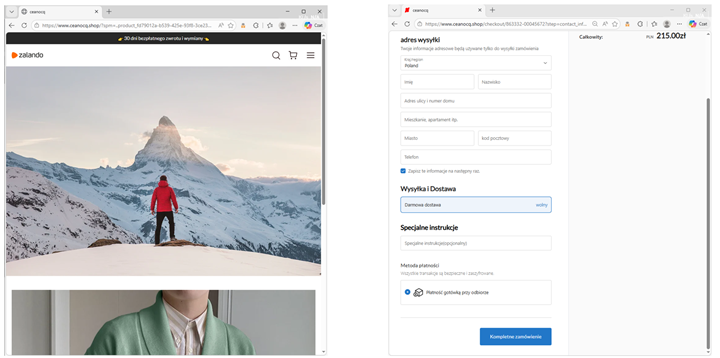

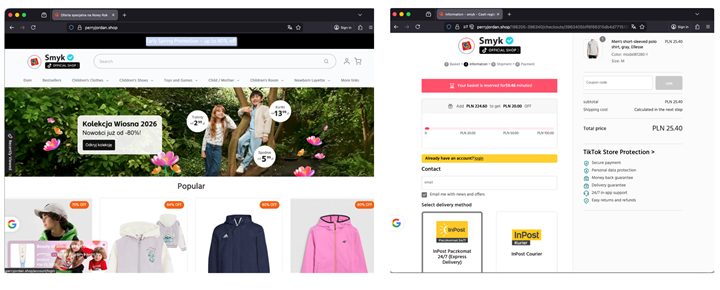

Cyberprzestępcy w ostatnim miesiącu tworzyli fałszywe strony, gdzie podszywali się pod popularne marki takie jak: Zalando czy Smyk. Oszuści na niebezpiecznych stronach zachęcali atrakcyjnymi cenami i wyłudzali dane kart płatniczych użytkowników.

Zrzuty ekranu z materiałów przestępczych (logo CSIRT KNF w ramach znaku wodnego):

Wygląd fałszywych stron tworzonych przez cyberprzestępców (rys. 10-11):

Rysunek 10 Fałszywe sklepy – podszycie pod Zalando

Rysunek 11 Fałszywe sklepy – podszycie pod sklep Smyk

POWIADOMIENIE Z E-URZĘDU SKARBOWEGO

Schemat ataku:

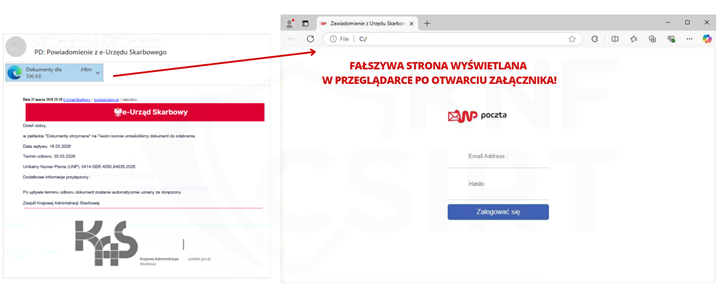

Przestępcy podszywając się pod Krajową Administrację Skarbową (KAS) przesyłali fałszywe wiadomości e-mail, informując o rzekomym dokumencie do odebrania. Wiadomość zawierała załącznik w formacie HTM, który po otwarciu wyświetlał w przeglądarce stronę imitującą serwis Wirtualna Polska, gdzie wyłudzane były dane logowania do konta.

Zrzuty ekranu z materiałów przestępczych (logo CSIRT KNF w ramach znaku wodnego):

Fałszywa wiadomość e-mail, którą przesyłali cyberprzestępcy oraz strona imitująca serwis Wirtualna Polska (rys. 12):

Rysunek 12 Wygląd fałszywej wiadomości e-mail, w której oszuści podszywali się pod KAS oraz fałszywa strona wyświetlana w przeglądarce po otwarciu załącznika

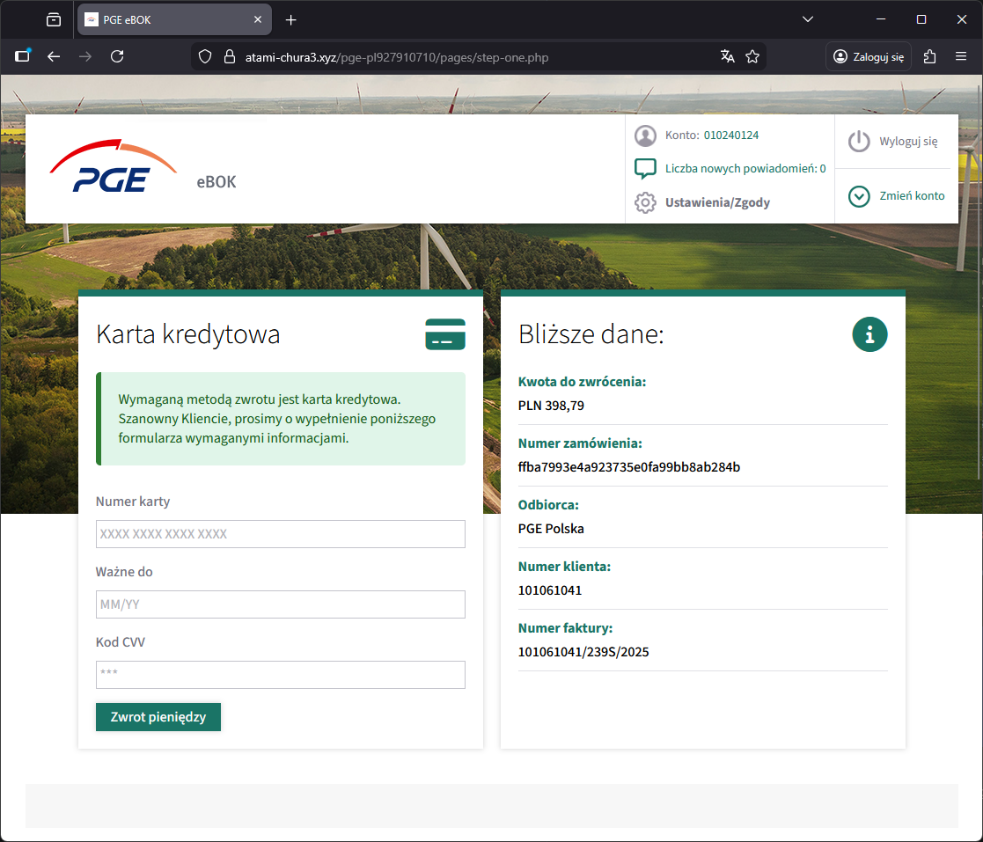

PODWÓJNE NALICZENIE OPŁATY ABONAMENTOWEJ, CZYLI PODSZYCIE POD PGE

Schemat ataku:

Przestępcy podszywając się pod PGE przesyłali fałszywe wiadomości e-mail, w których informowali o rzekomej nadpłacie znajdującej się na koncie. W treści wiadomości e-mail znajdował się link przekierowujący do fałszywej strony, która łudząco przypominała witrynę PGE. Po kliknięciu w link użytkownik trafiał na fałszywą stronę, gdzie wyłudzane były dane logowania do konta oraz informacje o kartach płatniczych.

Zrzuty ekranu z materiałów przestępczych (logo CSIRT KNF w ramach znaku wodnego):

Fałszywa wiadomość e-mail, w której oszuści podszywali się pod PGE (rys. 13):

Rysunek 13 Fałszywa wiadomość e-mail przesyłana przez cyberprzestępców

Strona phishignowa wykorzystywana w opisywanej kampanii (rys. 14):

Rysunek 14 Fałszywa strona, na której oszuści podszywali się pod PGE

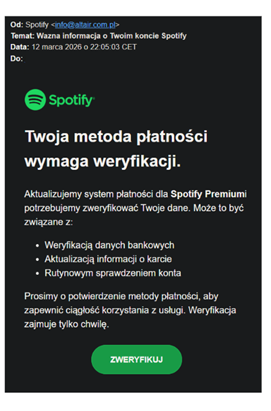

TWOJA METODA PŁATNOŚCI WYMAGA WERYFIKACJI

Schemat ataku:

W ostatnim miesiącu cyberprzestępcy przygotowali kampanię phishingową, w której podszywali się pod serwis Spotify, informując o rzekomym problemie z płatnością za subskrypcję. W treści wiadomości e-mail znajdował się link prowadzący do fałszywej strony logowania, która łudząco przypominała oryginalny adres. Użytkownik proszony był o podanie loginu, hasła oraz danych karty płatniczej. W rzeczywistości była to próba wyłudzenia danych, które mogły zostać wykorzystane do przejęcia konta oraz kradzieży pieniędzy z konta bankowego.

Zrzuty ekranu z materiałów przestępczych (logo CSIRT KNF w ramach znaku wodnego):

Fałszywa wiadomość e-mail podszywająca się pod Spotify (rys. 15):

Rysunek 15 Fałszywa wiadomość e-mail – podszycie pod Spotify

Wygląd stron phishingowych wykorzystywanych w opisywanej kampanii (rys. 16):

Rysunek 16 Wygląd fałszywych stron, na których cyberprzestępcy wyłudzali dane logowania oraz informacje o karatach płatniczych

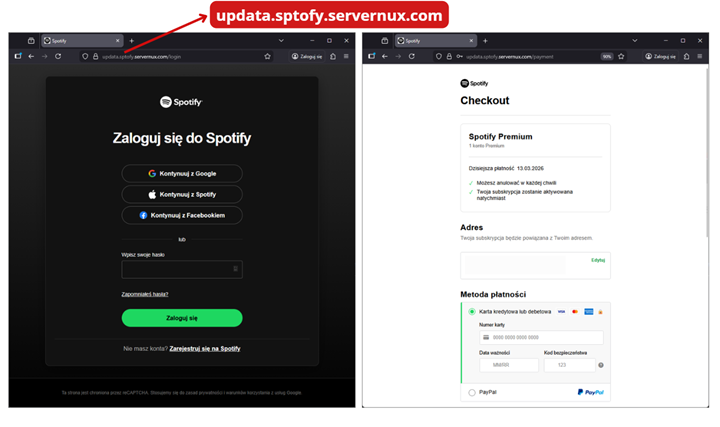

DYSTRYBUCJA ZŁOŚLIWEGO PROGRAMOWANIA - FVNCbot

Schemat ataku:

W ostatnim miesiącu zaobserwowaliśmy kolejną kampanię złośliwego oprogramowania wymierzoną w użytkowników urządzeń z systemem Android. Fałszywe aplikacje dystrybuowane były pod nazwą Token U2F i wykorzystywały wizerunki znanych banków. Złośliwe oprogramowanie wymagało od użytkownika instalacji dodatkowego komponentu wykorzystującego Ułatwienia Dostępu/Accessibility Services, co wiązało się z ryzykiem przejęcia kontroli nad urządzeniem. Zbliżony model oszustwa obserwowaliśmy przy okazji fałszywej aplikacji Klucz Bezpieczeństwa, więcej w naszym Raporcie Rocznym Cyberbezpieczeństwa 2025, na s. 46.

Z materiałem można zapoznać się tutaj:

https://www.knf.gov.pl/knf/pl/komponenty/img/Raport_Roczny_CSIRT_KNF_97516.pdf

Zrzuty ekranu z materiałów przestępczych (logo CSIRT KNF w ramach znaku wodnego):

Wygląd fałszywej aplikacji (rys.17):

Rysunek 17 Kampania złośliwego oprogramowania wymierzona w użytkowników urządzeń z systemem Android

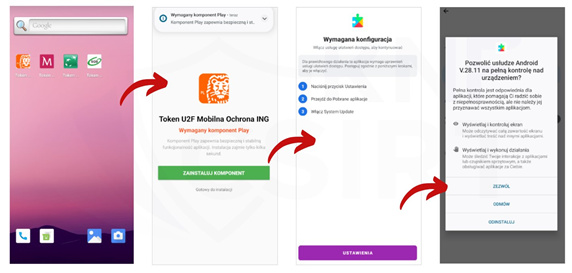

DYSTRYBUCJA ZŁOŚLIWEGO OPROGRAWMOANIA - Fałszywe aplikacje NFC

Schemat ataku:

W ostatnim miesiącu ostrzegaliśmy przed fałszywymi aplikacjami, podszywającymi się pod znane banki. Po uruchomieniu, złośliwe aplikacje prosiły użytkownika o podanie numeru telefonu. Analiza wskazywała również na obecność uprawnień związanych z komunikacją NFC, co mogło sugerować możliwość wykorzystania malware w atakach typu NFC Relay. Atak NFC Relay polega na zdalnym przekazywaniu komunikacji NFC pomiędzy urządzeniem ofiary, a infrastrukturą przestępców, co może umożliwiać nieuprawnione wykorzystanie karty. Więcej o zagrożeniu można przeczytać w Raporcie Rocznym Cyberbezpieczeństwa CSIRT KNF 2025, na stronach 43-45.

Raport:

https://www.knf.gov.pl/knf/pl/komponenty/img/Raport_Roczny_CSIRT_KNF_97516.pdf

Zrzuty ekranu z materiałów przestępczych (logo CSIRT KNF w ramach znaku wodnego):

Wygląd złośliwych aplikacji po uruchomieniu (rys.18):

Rysunek 18 Wygląd złośliwych aplikacji po uruchomieniu

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.