Przegląd wybranych oszustw internetowych - PAŹDZIERNIK 2025

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w październiku 2025 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia bezpośrednio pod banki,

- przesyłka oczekuje na doręczenie,

- ważne ostrzeżenie dotyczące bezpieczeństwa,

- „potwierdź i otrzymaj zwrot”, czyli podszycie pod Play,

- zaktualizuj dane karty, czyli podszycie pod Netflix,

- kradzież kont WhatsApp,

- problem z przetworzeniem płatności,

- atrakcyjne okazje cenowe,

- dystrybucja złośliwego oprogramowania – podszycie pod Bank SGB.

OFERTY FAŁSZYWYCH INWESTYCJI

Dodatkowo, w październiku 2025 roku analitycy CSIRT KNF zgłosili również do blokady 486 fałszywych profili (423 we wrześniu’25), które publikowały reklamy fałszywych inwestycji. W scenariuszu znanym pod nazwą „fraud inwestycyjny” cyberprzestępcy podszywają się pod znane osoby lub instytucje, celem nakłonienia potencjalnej ofiary do zainwestowania środków i otrzymania wysokiej stopy zwrotu. W rzeczywistości prowadzą grę psychologiczną, mającą na celu narażanie ofiary na wysokie starty finansowe.

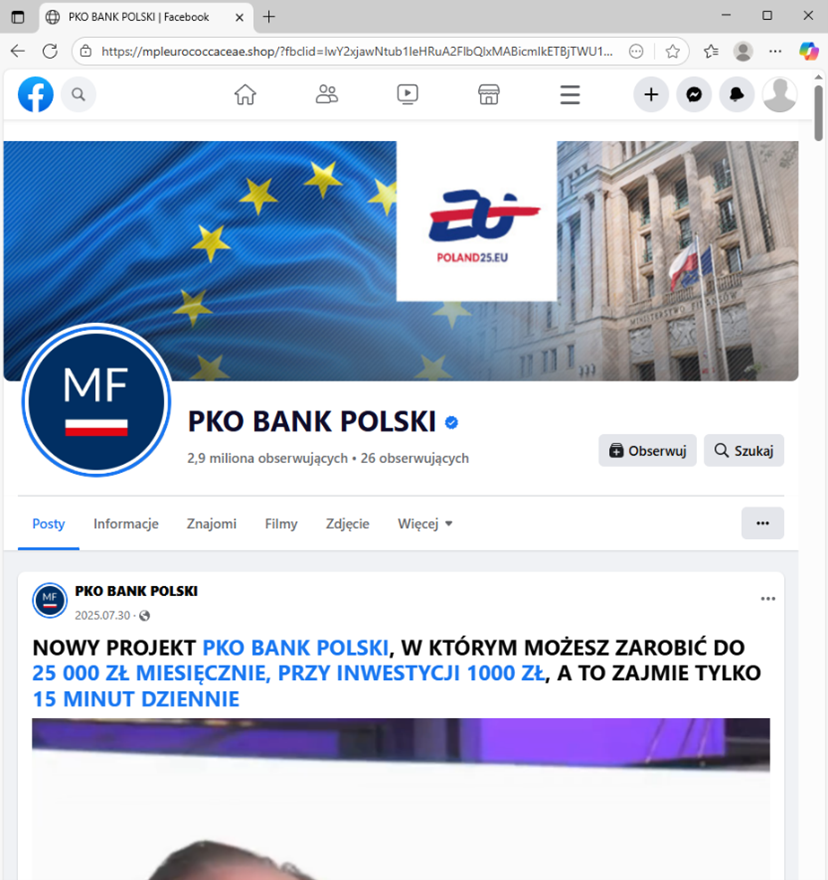

Fałszywe oferty (zarówno w postaci nagrań video, jak i statycznych reklam) dystrybuowane są poprzez reklamy na platformie Facebook (rys. 1).

Rysunek 1 Fałszywe inwestycje – reklamy na platformie Facebook

Reklamy zamieszczane przez cyberprzestępców prowadziły do niebezpiecznych stron z artykułem mającym na celu uwiarygodnienie inwestycji i zachęcenie do pozostawienia swoich danych kontaktowych. W tym przypadku cyberprzestępcy wykorzystywali wizerunek Ministerstwa Finansów.

Rysunek 2 Fałszywe inwestycje – artykuł mający na celu uwiarygodnienie inwestycji

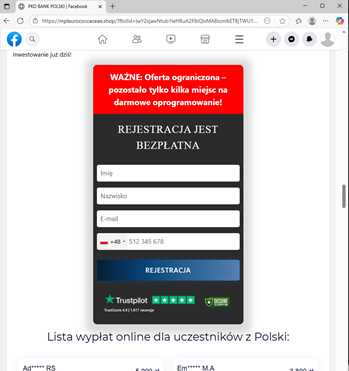

Rysunek 3 Fałszywe inwestycje – formularz rejestracyjny

W kolejnym kroku oszuści zachęcali do pozostawienia swoich danych kontaktowych. Dane pozyskane przez cyberprzestępców umożliwiały im nawiązanie kontaktu z potencjalną osobą, a następnie wyłudzenie środków finansowych.

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W październiku 2025 roku nadal wykorzystywali ten sposób. Zidentyfikowane kampanie phishingowe wykorzystywały wizerunki m.in.:

- Santander Banku Polskiego,

- PKO BP,

- Pekao BP.

„ZWERYFIKUJ SWOJE DANE”, CZYLI PODSZYCIE POD SANTANDER BANK POLSKA

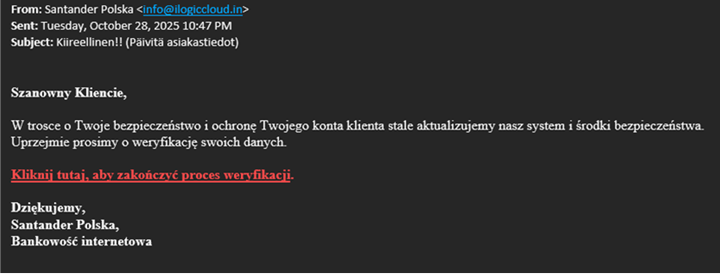

Przestępcy podszywając się pod Santander Bank Polska przesyłali fałszywe wiadomości e-mail, w których informowali o konieczności weryfikacji swoich danych. W rzeczywistości na niebezpiecznych stronach, cyberprzestępcy wyłudzali poświadczenia logowania do bankowości elektronicznej.

Wygląd fałszywej wiadomości e-mail (rys. 4):

Rysunek 4 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywali się pod Santander Bank Polska

Wygląd strony phishingowej (rys. 5):

Rysunek 5 Fałszywa strona, na której cyberprzestępcy wyłudzali poświadczenia logowania użytkowników

„POTWIERDZENIE POSIADANIA AKTUALNEJ KARTY”, CZYLI PODSZYCIE POD SANTANDER BANK POLSKA

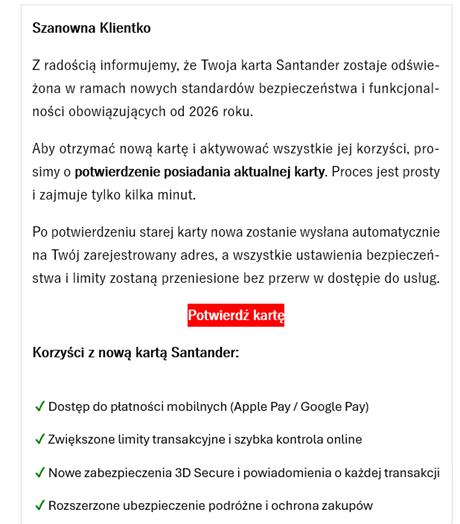

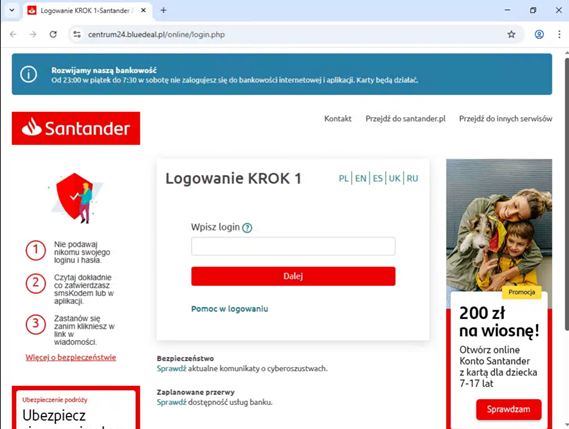

Przestępcy podszywając się pod Santander Bank Polska przesyłali wiadomości e-mail, w których informowali o konieczności potwierdzenia posiadania aktualnej karty, aby możliwe było rzekome otrzymanie nowej karty i aktywowanie wszystkich jej korzyści. Po kliknięciu w link znajdujący się w wiadomości użytkownicy trafiali na niebezpieczną stronę, na której oszuści wyłudzali poświadczenia logowania do bankowości elektronicznej.

Fałszywa wiadomość e-mail:

Wygląd fałszywej wiadomości e-mail, którą przesyłali cyberprzestępcy (rys. 6):

Rysunek 6 Fałszywa wiadomość e-mail, podszywająca się pod Santander Bank Polska

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 7):

Rysunek 7 Storna phishingowa podszywająca się pod Santander Bank Polska, na której oszuści wyłudzali poświadczenia logowania użytkowników

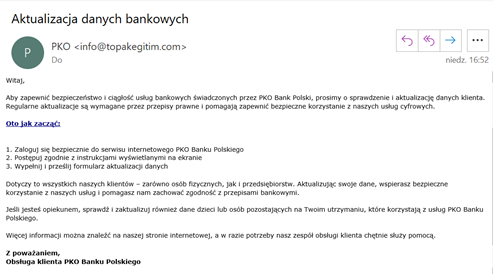

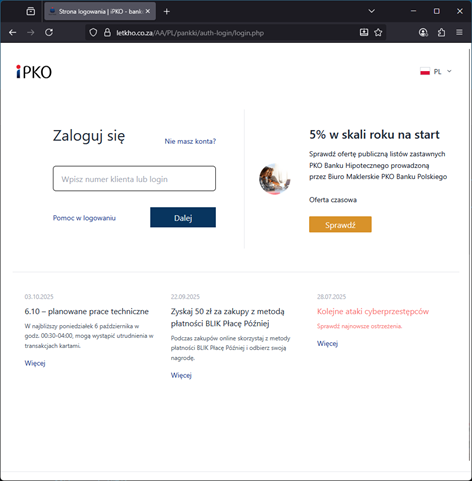

AKTUALIZACJA DANYCH BANKOWYCH, CZYLI PODSZYCIE POD PKO BP

Cyberprzestępcy przesyłali fałszywe wiadomości, w których podszywali się pod PKO BP i informowali o konieczności aktualizacji danych bankowych. Oszuści zachęcali do kliknięcia w znajdujący się w wiadomości link. W rzeczywistości prowadził on na niebezpieczną stronę, na której oszuści wyłudzali poświadczenia logowania do bankowości elektronicznej.

Fałszywa wiadomość e-mail podszywająca się pod PKO BP (rys. 8):

Rysunek 8 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywali się pod PKO BP

Wygląd strony phishingowej, na której oszuści wyłudzali poświadczenia logowania użytkowników (rys. 9)

Rysunek 9 Strona phishingowa, na której oszuści wymagali podania danych logowania do bankowości elektronicznej

ZWIĘKSZ OPROCENTOWANIE SWOICH LOKAT

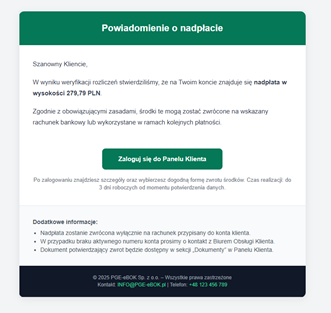

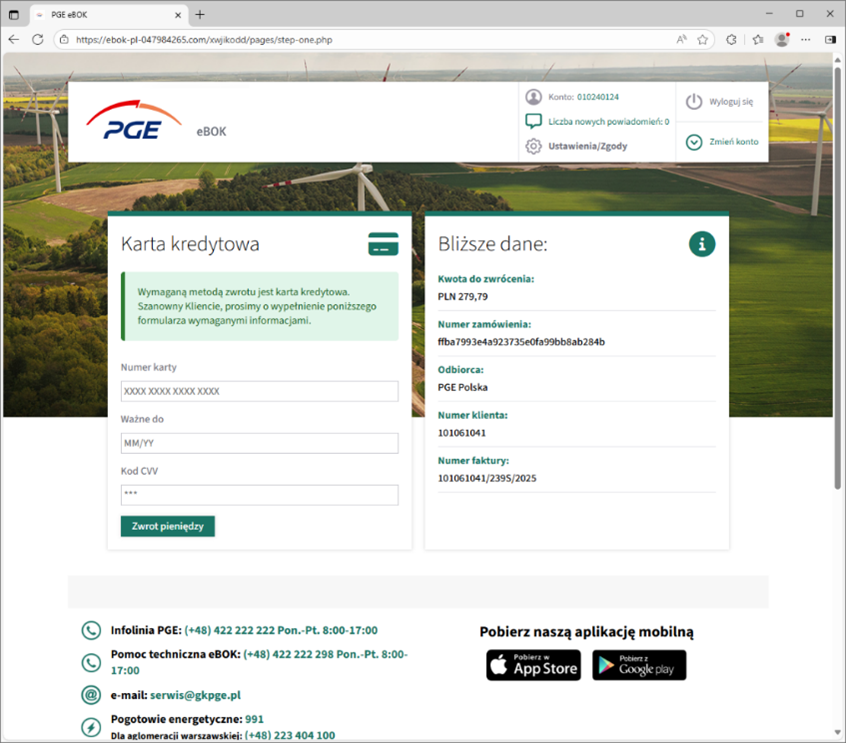

Przestępcy przygotowali kampanię phishingową, w której podszywali się pod firmę PGE i informowali o rzekomej nadwyżce środków. W treści wiadomości znajdował się link przekierowujący do fałszywej strony, która łudząco przypominała witrynę PGE. W rzeczywistości była to próba wyłudzenia informacji o kartach płatniczych.

Przykład wiadomości e-mail przesyłanej przez cyberprzestępców (rys. 10).

Rysunek 10 Wiadomość e-mail, w której cyberprzestępcy podszywali się pod firmę PGE

Rysunek 11 Strona phishingowa, na której oszuści wyłudzali informacje o kartach płatniczych użytkowników

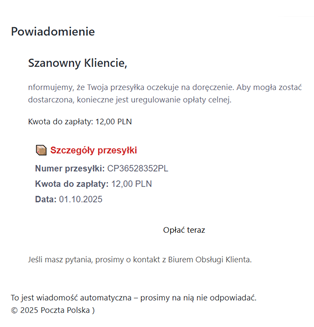

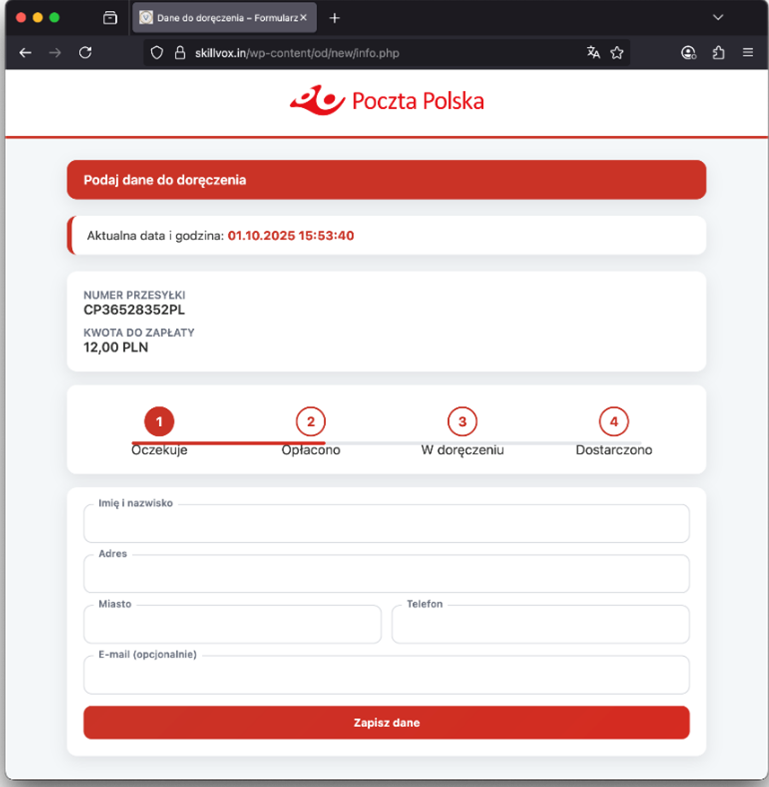

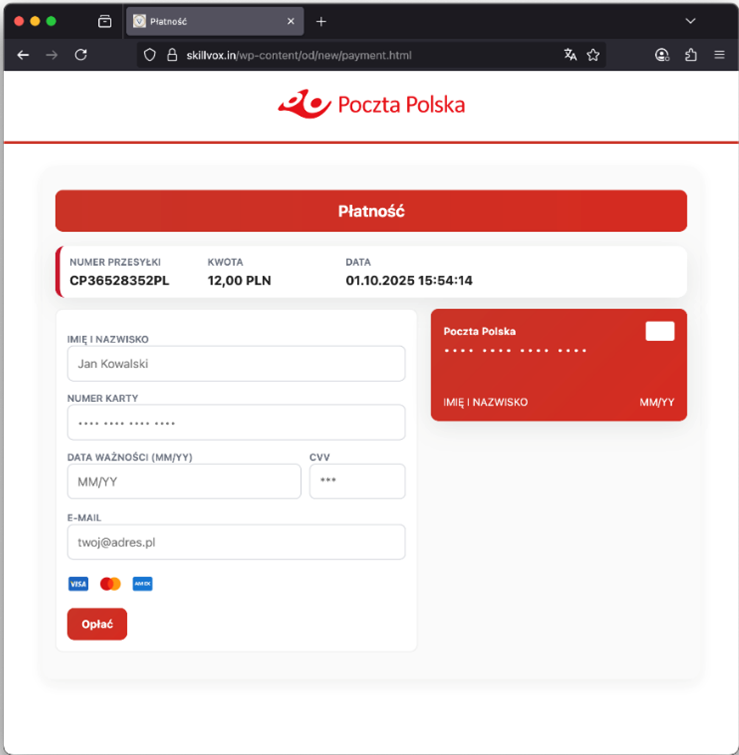

PRZESYŁKA OCZEKUJE NA DORĘCZENIE

Cyberprzestępcy przesyłali także fałszywe wiadomości e-mail, w których podszywali się pod Pocztę Polską i informowali użytkowników o rzekomym problemie z doręczeniem przesyłki i koniecznością uregulowania opłaty celnej. W treści wiadomości znajdował się link prowadzący do niebezpiecznej strony, która łudząco przypominała oryginalny serwis. Użytkownik proszony był o podanie danych osobowych oraz informacji o karcie płatniczej.

Fałszywa wiadomość e-mail podszywająca się pod Pocztę Polską (rys. 12):

Rysunek 12 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywali się pod Pocztę Polską

Wygląd stron phishingowych wykorzystywanych w opisywanej kampanii (rys. 13-14):

Rysunek 13 Wygląd fałszywej strony podszywającej się pod Pocztę Polską 1/2

Rysunek 14 Wygląd fałszywej strony podszywającej się pod Pocztę Polską 2/2

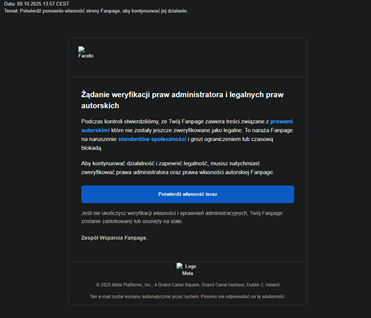

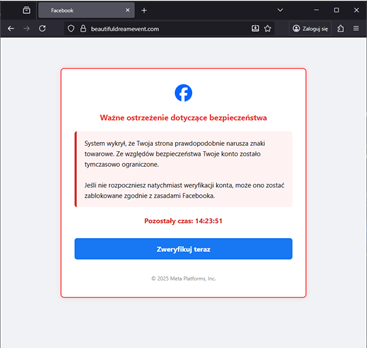

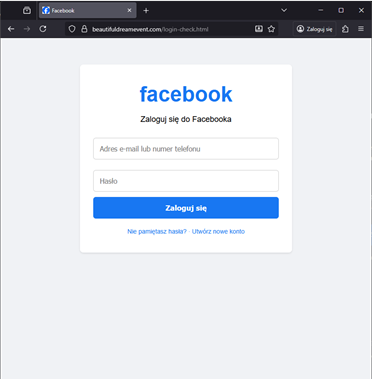

WAŻNE OSTRZEŻENIE DOTYCZĄCE BEZPIECZEŃSTWA

Przestępcy przygotowali kampanię phishingową podszywającą się pod serwis społecznościowy Facebook. Oszuści przesyłali do użytkowników wiadomości z informacją o rzekomym naruszeniu znaków towarowych i tymczasowym ograniczeniu konta. Link z wiadomości prowadził na niebezpieczną stronę, na której oszuści wykradali dane logowania użytkowników. Przejęte w ten sposób konta wykorzystywane były do dalszych przestępstw.

Fałszywa wiadomość e-mail podszywająca się pod portal Facebook rys. 15):

Rysunek 15 Fałszywa wiadomość, w której cyberprzestępcy podszywali się pod serwis społecznościowy Facebook

Wygląd stron phishingowych (rys. 16 - 17):

Rysunek 16 Strona phishingowa – podszycie pod serwis społecznościowy Facebook 1/2

Rysunek 17 Strona phishingowa – podszycie pod serwis społecznościowy Facebook 2/2

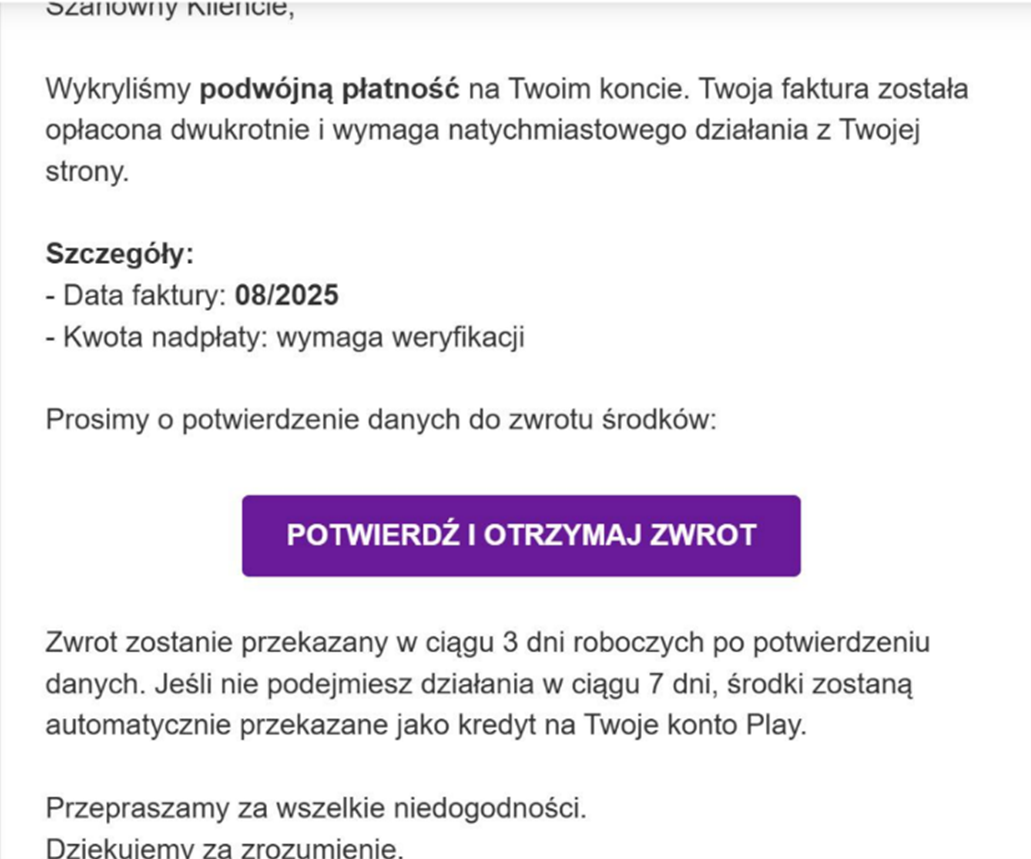

„POTWIERDŹ I OTRZYMAJ ZWROT”, CZYLI PODSZYCIE POD PLAY

W październiku 2025 cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których podszywali się pod sieć Play i informowali o rzekomej możliwości otrzymania zwrotu środków. Link znajdujący się w wiadomości prowadził do niebezpiecznej strony wyłudzającej loginy i hasła do konta oraz informacje o kartach płatniczych.

Fałszywa wiadomość e-mail podszywająca się pod sieć Play rys. 18):

Rysunek 18 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywali się pod sieć Play

Wygląd strony phishingowej wykorzystywanej w opisywanej kampanii (rys. 19):

Rysunek 19 Wygląd fałszywej strony podszywającej się sieć Play

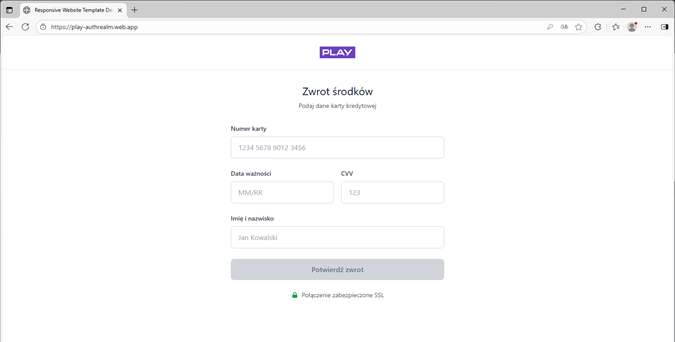

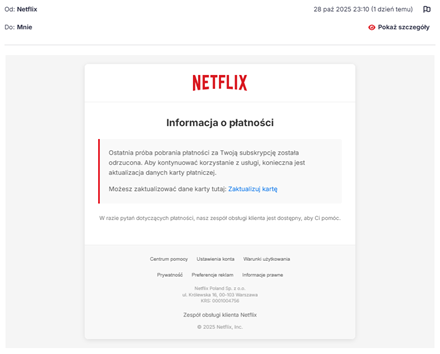

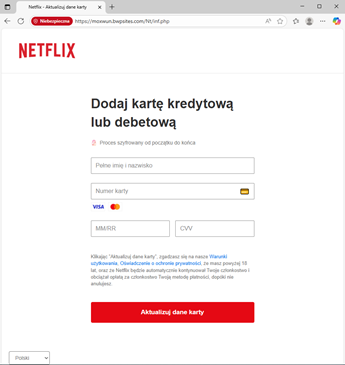

ZAKTUALIZUJ DANE KARTY, CZYLI PODSZYCIE POD NETFLIX

W ostatnim miesiącu cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których informowali użytkowników o rzekomej konieczności aktualizacji danych karty płatniczej. W rzeczywistości oszuści na niebezpiecznych stronach wyłudzali informacje o kartach płatniczych użytkowników.

Fałszywa wiadomość e-mail podszywająca się pod serwis streamingowy Netflix (rys. 20):

Rysunek 20 Fałszywa wiadomość e-mail podszywająca się pod serwis Netflix

Wygląd strony phishingowej wykorzystywanej w opisywanej kampanii (rys. 21):

Rysunek 21 Wygląd fałszywej strony wyłudzającej informacje o karcie płatniczej

KRADZIEŻ KONT WHATSAPP

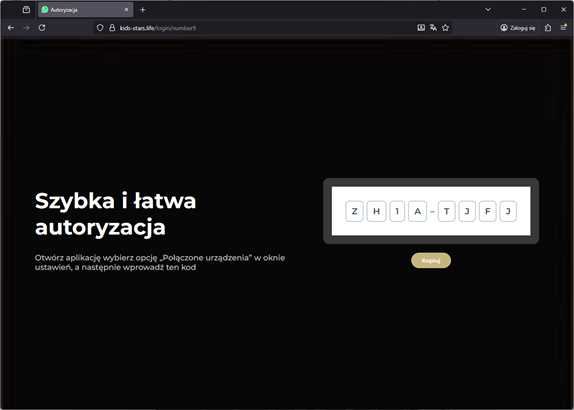

Cyberprzestępcy przygotowali kampanię phishingową, w której pod pretekstem prośby o oddanie głosu w głosowaniu przejmowali konta WhatsApp. Fałszywy link z wiadomości SMS prowadził do fikcyjnej strony, która wyglądała jak portal do głosowania. Na stronie oszuści prosili o połączenie urządzenia aplikacji WhatsApp, poprzez wybranie opcji „Połączone urządzenia” i wpisania wyświetlanego tam kodu. W rzeczywistości, wykonując te kroki użytkownik przekazywał kontrolę nad swoim kontem WhatsApp w ręce przestępców. Przejęte konta były następnie wykorzystywane do dalszego rozsyłania złośliwych wiadomości i wyłudzania pieniędzy. Po wykonaniu całego procesu, strona uruchamia złośliwy skrypt, który tworzył wiele wątków (Web Workerów) wykonujących ciągłe, ciężkie obliczenia – celowo obciążające procesor komputera lub telefonu, co mogło zawiesić przeglądarkę i utrudnić reakcję ofiary.

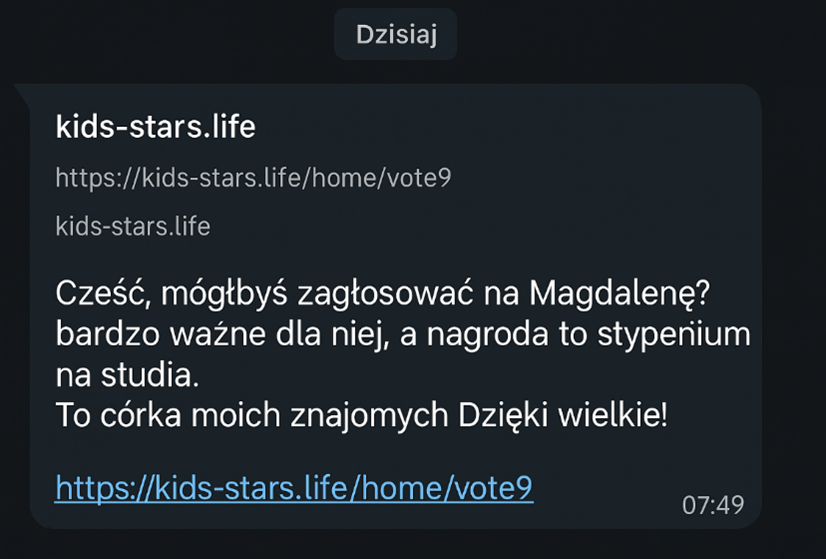

Fałszywa wiadomość SMS, którą przesyłali cyberprzestępcy (rys. 22):

Rysunek 22 Fałszywa wiadomość SMS, w której cyberprzestępcy zachęcali do oddania swojego głosu

Wygląd strony phishingowej wykorzystywanej w opisywanej kampanii (rys. 23):

Rysunek 23 Wygląd fałszywej strony, na której oszuści prosili o połączenia urządzenia aplikacji WhatsApp i wpisanie wyświetlanego tam kodu

PROBLEM Z PRZETWORZENIEM PŁATNOŚCI

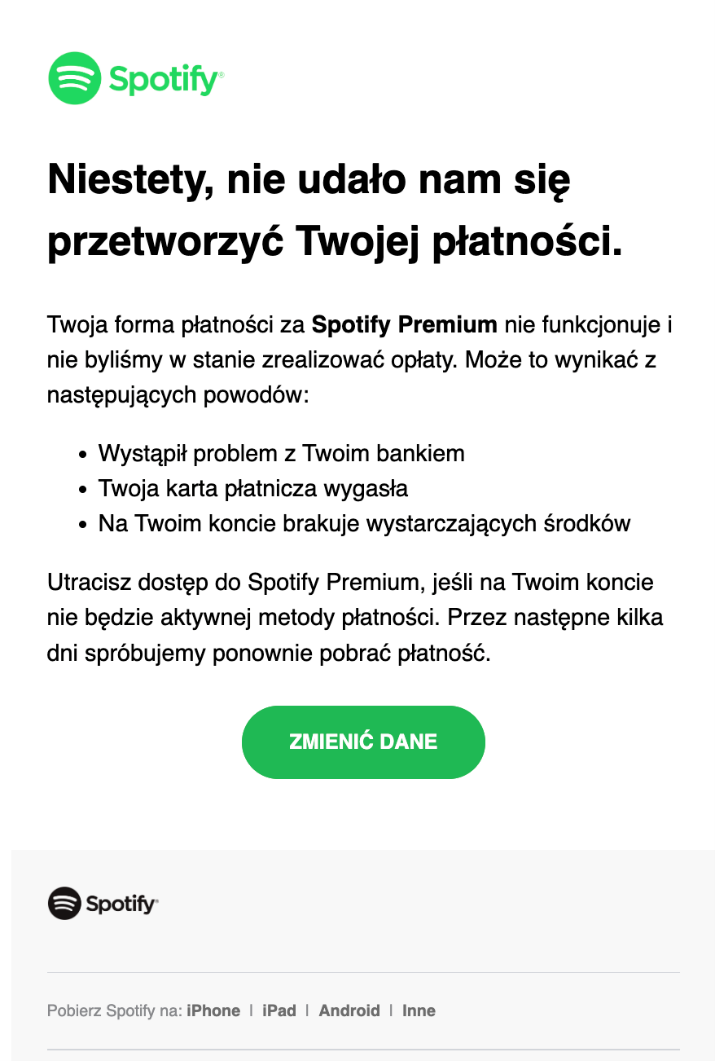

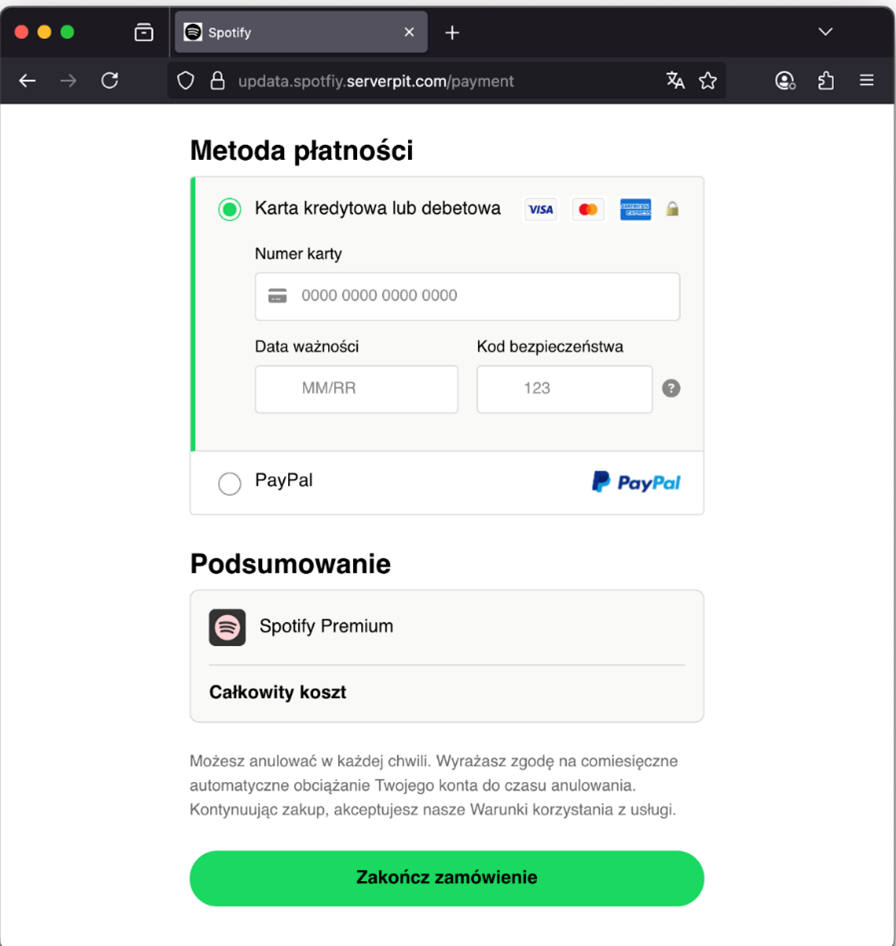

Cyberprzestępcy przesyłali także fałszywe wiadomości e-mail, w których podszywali się pod serwis streamingowy Spotify i informowali użytkowników o rzekomym problemie z płatnością za subskrypcję. W treści wiadomości znajdował się link prowadzący do niebezpiecznej strony, która łudząco przypominała oryginalny serwis. Użytkownik proszony był o podanie danych karty płatniczej.

Fałszywa wiadomość e-mail podszywająca się pod Spotify (rys. 24):

Rysunek 24 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywali się pod Spotify

Wygląd strony phishingowej wykorzystywanej w opisywanej kampanii (rys. 25):

Rysunek 25 Wygląd fałszywej strony podszywającej się pod serwis Spotify

ATRAKCYJNE OKAZJE CENOWE

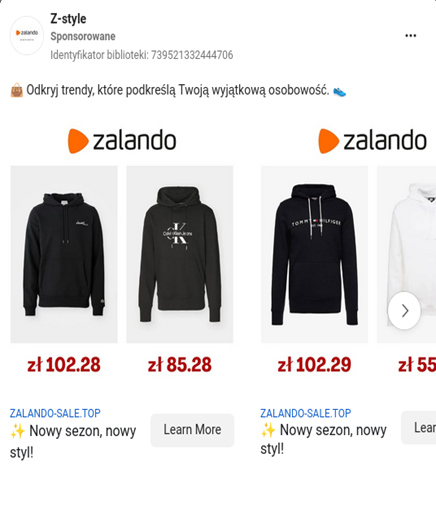

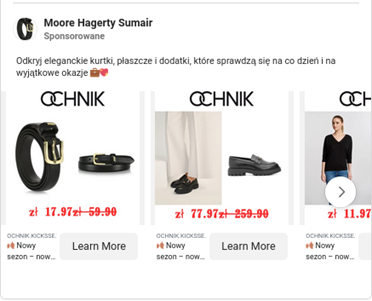

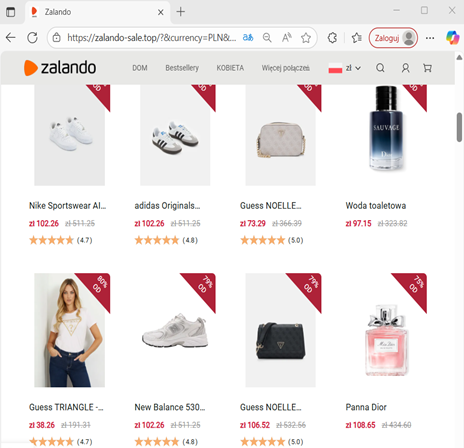

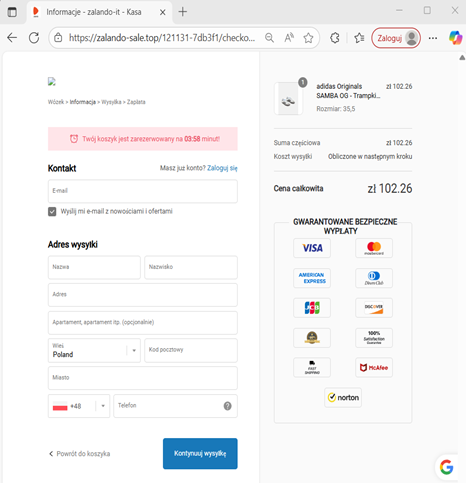

Cyberprzestępcy publikowali reklamy, w których oferowali produkty w konkurencyjnych cenach. Na stronach phishingowych podszywali się pod sklep Zalando oraz Ochnik. Po wejściu na stronę, ofiara musiała wypełnić formularz osobowy, a następnie zachęcana była do wpisania danych karty płatniczej. W ten sposób dane te trafiały w ręce przestępców.

Reklamy na platformie Facebook, w których oszuści podszywali się pod znane marki (rys. 26):

Rysunek 26 Reklama na portalu Facebook – podszycie pod sklep Zalando

Rysunek 27 Reklama na portalu Facebook – podszycie pod sklep Ochnik

Strony phishingowe wyłudzające dane kart płatniczych (rys. 28-39)

Rysunek 28 Strona phishingowa – fałszywa sprzedaż 1/2

Rysunek 29 Strona phishingowa – fałszywa sprzedaż 2/2

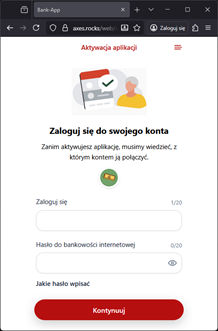

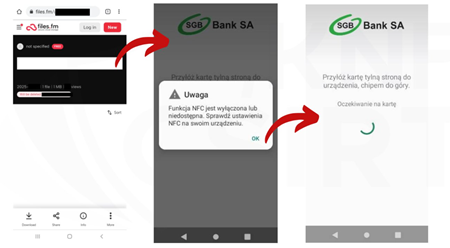

DYSTRYBUCJA ZŁOŚLIWEGO OPROGRAMOWANIA – PODZYCIE POD BANK SGB

W ostatnim miesiącu cyberprzestępcy przygotowali złośliwą aplikację podszywającą się pod Bank SGB. Złośliwe oprogramowanie na Androida zostało udostępnione przez atakujących w serwisie chmurowym files.fm. Celem była kradzież pieniędzy z kart użytkowników.

Jak działa atak?

- Ofiara dostaje link do pobrania „aplikacji bankowej” spoza oficjalnego sklepu,

- Po instalacji aplikacja nakłania do przyłożenia karty do NFC w telefonie,

- Może to skutkować kradzieżą środków lub przejęciem danych karty.

Wygląd fałszywej aplikacji (rys. 30):

Rysunek 30 Wygląd fałszywej aplikacji

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.