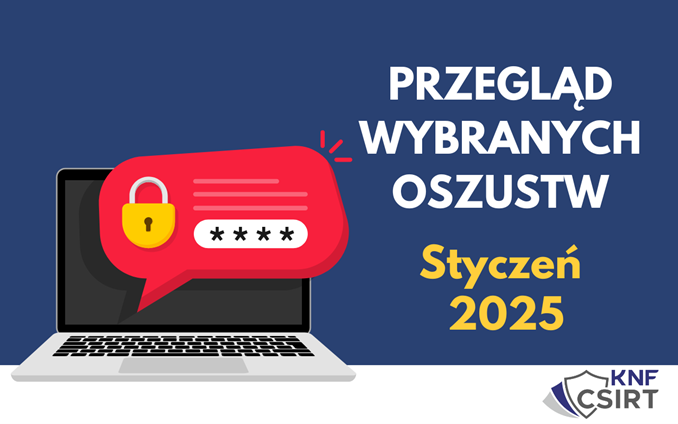

Przegląd wybranych oszustw internetowych - STYCZEŃ 2025

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w styczniu 2025 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia bezpośrednio pod banki,

- „Dodatkowe pieniądze czekają, czyli podszycie pod mObywatel i administrację publiczną,

- „Wykorzystaj swoje punkty premiowe”, czyli podszycie pod T-mobile,

- „Uiszczenie opłaty dostawczej” czyli podszycie pod InPost,

- powiadomienie o zwrocie, czyli podszycie pod PZU,

- podszycie pod Pocztę Polską,

- podszycie mail pod home.pl,

- „Aktualizację danych płatności”, czyli podszycie pod Netflix,

- dystrybucję złośliwego oprogramowania – podszycie pod OLX.

OFERTY FAŁSZYWYCH INWESTYCJI

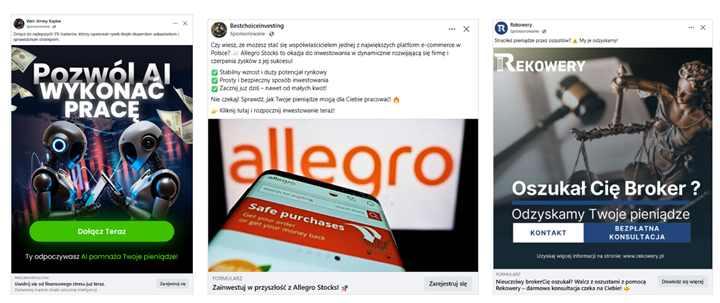

W styczniu 2025 roku analitycy CSIRT KNF zgłosili do blokady 105 fałszywych profili (84 w grudniu’24), które publikowały fałszywe reklamy inwestycyjne (rys. 1).

Rysunek 1Fałszywe reklamy inwestycyjne

Cyberprzestępcy w fałszywych ofertach wykorzystywali motyw związany ze sztuczną inteligencją. Niejednokrotnie, cyberprzestępcy w publikowanych fałszywych reklamach oferowali rzekomą pomoc w odzyskaniu środków osobom, które padły już wcześniej ofiarami fraudu inwestycyjnego. Wszystko po to, ażeby prowadzić grę psychologiczną i nakłaniać do przekazania im kolejnych oszczędności. Dodatkowo przestępcy coraz częściej wykorzystują technologię deepfake do tworzenia swoich materiałów, mając na celu zwiększanie poziomu manipulacji. Dzięki wykorzystaniu tego typu technologii atakujący wykorzystują wizerunki znanych osób, generując nagrania video na których przedstawiona jest treść zachęcająca do rzekomych inwestycji.

Fałszywe oferty (zarówno w postaci nagrań video, jak i statycznych reklam) dystrybuowane są poprzez:

- reklamy na platformie Facebook,

- reklamy w wyszukiwarce Google,

- reklamy w wyszukiwarce MSN,

- reklamy w serwisie społecznościowym Twitter.

Po kliknięciu w link ofiara trafia na stronę, na której wymagane jest dokonanie rzekomej rejestracji. Dane pozyskane przez cyberprzestępców w ten sposób umożliwiają im nawiązanie kontaktu z potencjalną, już zmanipulowaną osobą, a w kolejnym kroku kradzież jej środków.

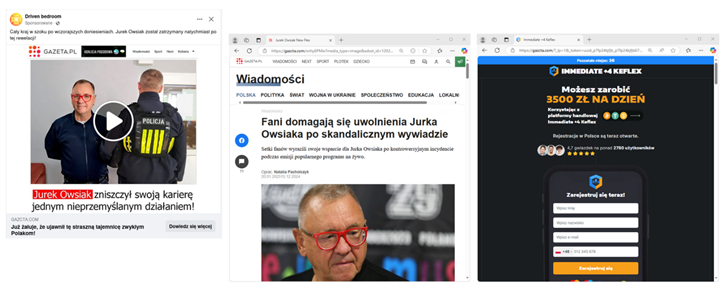

Zdarza się również, że innym sposobem na wzmocnienie prowadzanej gry psychologicznej, jest wykorzystanie wizerunku znanych osób. W styczniu 2025 przestępcy przygotowali fałszywe strony, na których informowali ofiary o rzekomej możliwości „bezpiecznego zarobku” (rys.2). Strony te dystrybuowane były przy wykorzystaniu reklam na platformie Facebook.

Rysunek 2 Fałszywe reklamy inwestycyjne dystrybuowane na platformie Facebook

ZIDENTYFIKOWANE KAMPANIE PRZESTĘPCZE

W tej części raportu przedstawiamy zidentyfikowane kampanie przestępcze podszywające się bezpośrednio pod podmioty z sektora finansowego oraz inne organizacje, mające na celu wykradanie informacji osobowych i/lub danych produktów bankowych.

PODSZYCIA BEZPOŚREDNIO POD BANKI

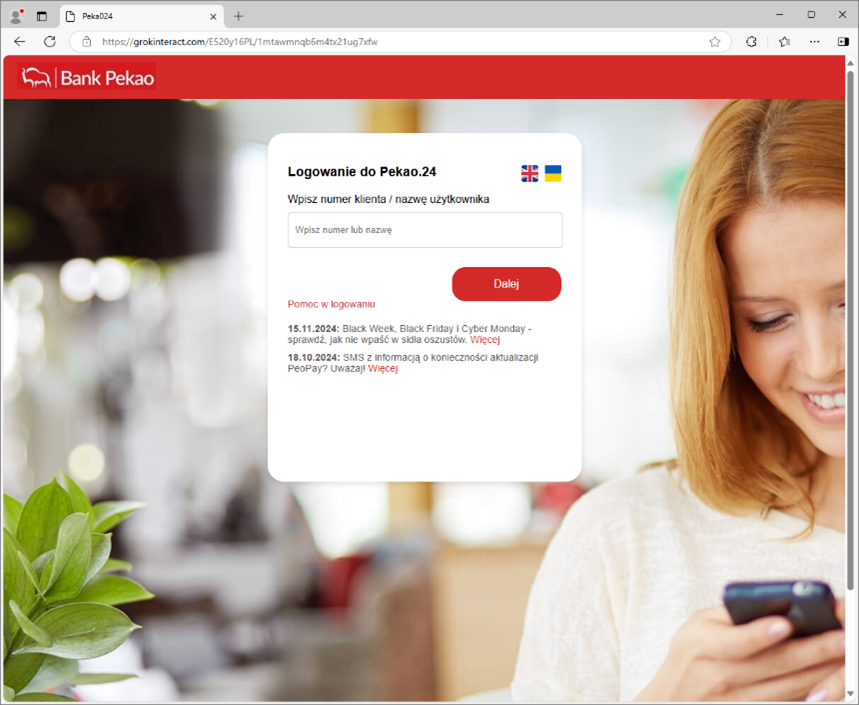

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W styczniu 2025 roku nadal wykorzystywali ten sposób.

FAŁSZYWE REKLAMY NA PLATFORMIE FACEBOOK

Przestępcy podszywając się pod polskie banki publikowali reklamy na platformie Facebook. Pod pretekstem rzekomej możliwości otrzymania dodatkowych +3% do już otwartej lokaty oraz uzyskania bonu upominkowego wyłudzali dane uwierzytelniające do bankowości elektronicznej.

Wygląd reklamy publikowanej na platformie Facebook (rys. 3):

Rysunek 3 Reklama podszywająca się pod Bank Pekao

Wygląd strony phishingowej wykorzystywanej przez oszustów (rys. 4):

Rysunek 4 Strona phishingowa - podszycie pod Santander Bank Polska

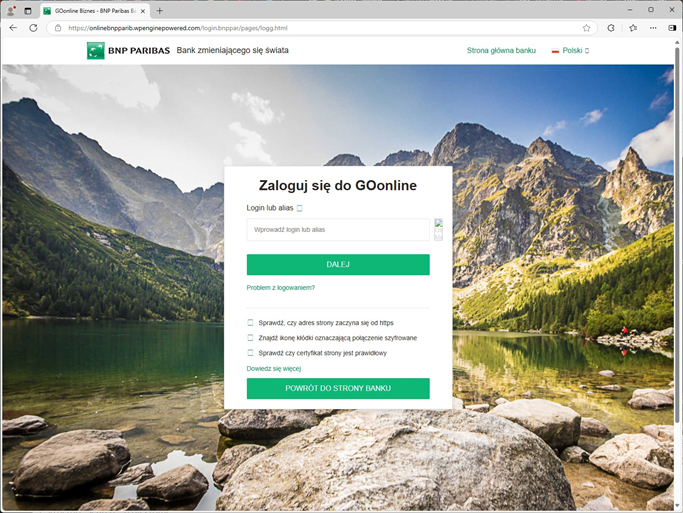

Rysunek 5 Reklama podszywająca się pod PKO BP

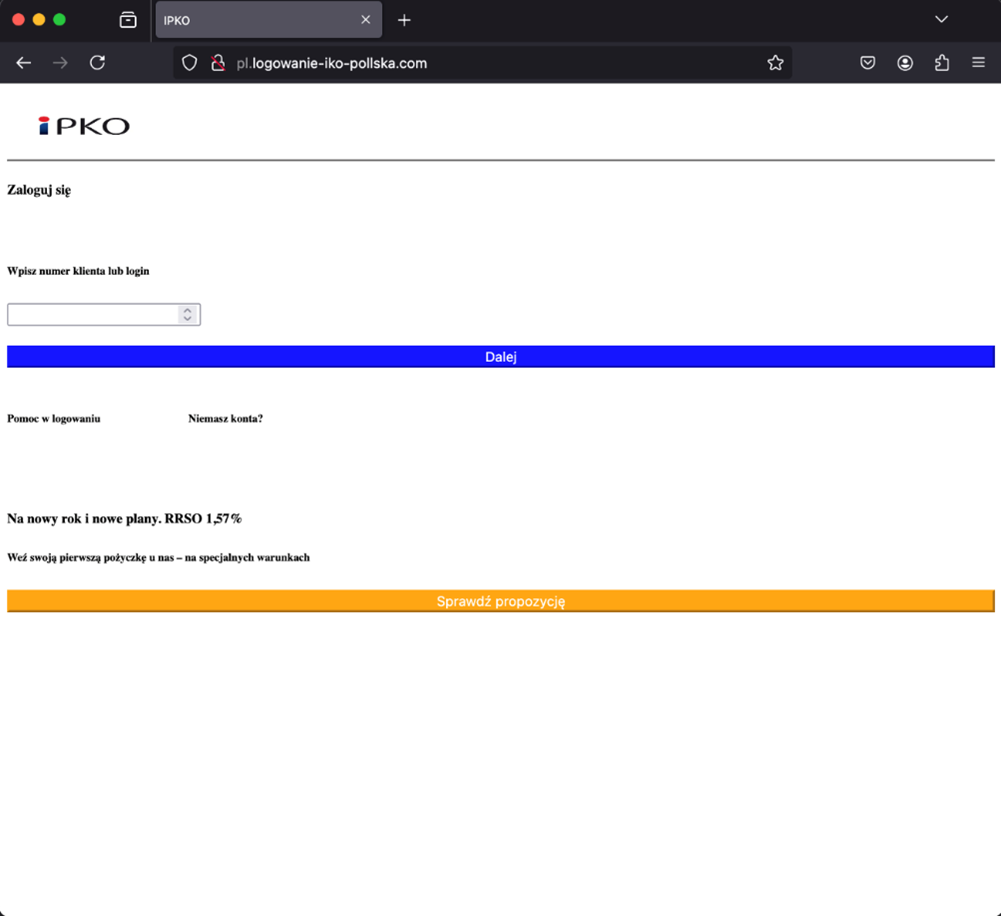

Rysunek 6 Strona phishingowa - podszycie pod PKO BP

DOSTĘP ZABLOKOWANY, CZYLI PODSZYCIE POD ALIOR BANK

Przestępcy podszywając się pod Alior Bank wysyłali wiadomości SMS. Informowali w nich o rzekomym zablokowaniu dostępu z powodu podejrzenia nieprawidłowości. Oszuści zachęcali do kliknięcia w link, który prowadził na stronę phishingową podszywającą się pod serwis logowania do bankowości elektronicznej.

Reklamy na platformie Facebook:

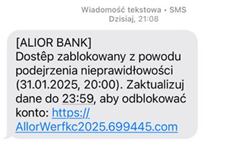

Wygląd wiadomości SMS (rys. 7):

Rysunek 7 Wiadomość SMS- podszycie pod Alior Bank

Wygląd strony phishingowej wyłudzających dane logowania (rys. 8):

Rysunek 8 Strona phishingowa wyłudzająca dane logowania - podszycie pod Alior Bank

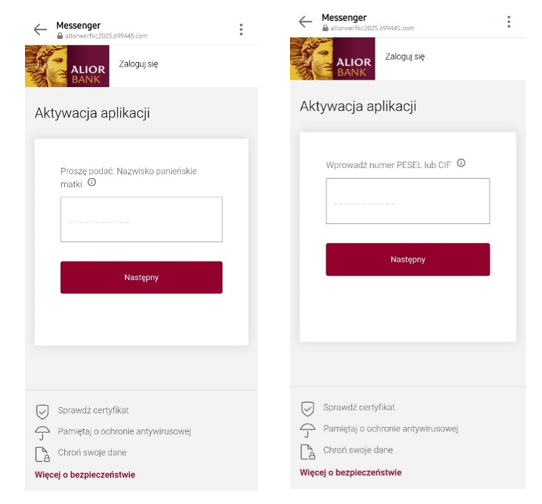

PODSZYCIE POD BNP PARIBAS

Przestępcy podszywając się pod Bank BNP Paribas wyłudzali dane logowania do bankowości elektronicznej. Tłumaczyli to rzekomymi względami bezpieczeństwa i koniecznością weryfikacji poprawności danych.

Wygląd strony phishingowej wyłudzających dane logowania (rys. 9):

Rysunek 9 Strona phishingowa - podszycie pod Bank BNP Paribas

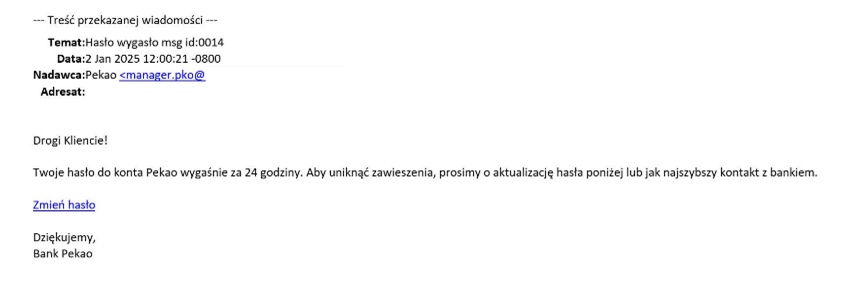

PODSZYCIE MAIL POD BANK PEKAO

Przestępcy podszywając się pod Bank Pekao wysyłali wiadomości e-mail informowali o rzekomym wygaśnięciu hasła i konieczności jego aktualizacji. W rzeczywistości link ukryty pod przyciskiem „Zmień hasło” prowadził na stronę phishingową, podszywającą się pod stronę logowania do bankowości elektronicznej Banku Pekao. W ten sposób atakujących wyłudzali poświadczenia logowania.

Przykładowa wiadomości e-mail oraz wizerunek fałszywej strony wykorzystywany w opisywanej kampanii phishingowej (rys. 10):

Rysunek 10 Wiadomość e-mail i strona phishingowa - podszycie pod Bank Pekao

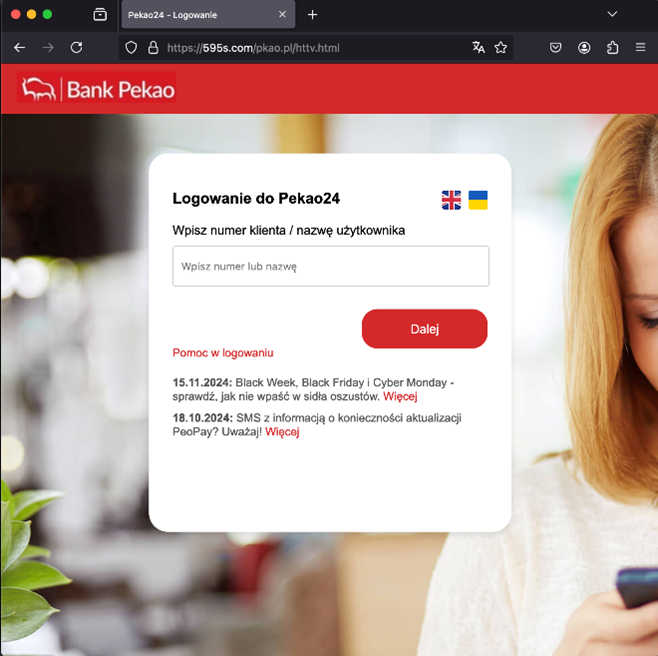

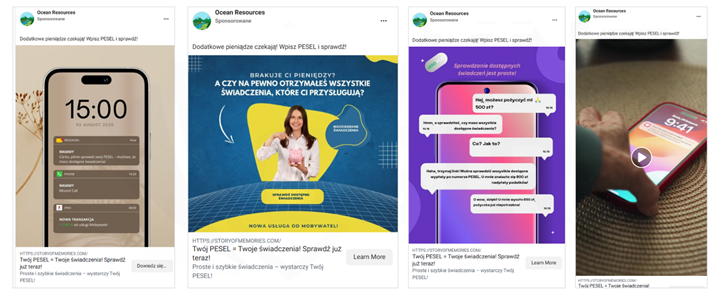

"DODATKOWE PIENIĄDZE CZEKAJĄ", CZYLI PODSZYCIE POD MOBYWATELI ADMINISTRACJĘ PUBLICZNĄ

Cyberprzestępcy podszywając się pod mObywatel i administrację publiczną publikowali fałszywe reklamy na portalu społecznościowym Facebook. Oszuści zachęcali do sprawdzenia dostępności świadczeń socjalnych, a w rzeczywistości przekierowywali na fałszywe strony, gdzie wykradali dane osobowe oraz poświadczenia logowania do bankowości elektronicznej.

Fałszywe reklamy publikowane przez cyberprzestępców (rys. 11):

Rysunek 11 Fałszywe reklamy zachęcające do sprawdzenia dostępności świadczeń socjalnych

Wygląd stron phishingowych(rys. 12):

Rysunek 12 Fałszywe strony wyłudzające dane osobowe oraz poświadczenia logowania do bankowości elektronicznej

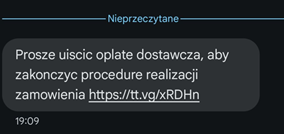

"WYKORZYSTAJ SWOJE PUNKTY PREMIOWE", CZYLI PODSZYCIE POD T-MOBILE

Cyberprzestępcy przesyłali fałszywe wiadomości SMS, w których podszywali się pod T-Mobile. Linki w wiadomościach kierowały na fałszywą stronę, która wizualnie przypominała serwis Orange – zastosowano podobną szatę graficzną, a logo zostało lekko zmodyfikowane. Na niebezpiecznej stronie oszuści informowali o możliwości wymiany punktów, a w kolejnym kroku wyłudzali dane osobowe oraz informacje o kartach płatniczych.

Zrzuty ekranu z materiałów przestępczych (logo CSIRT KNF w ramach znaku wodnego):

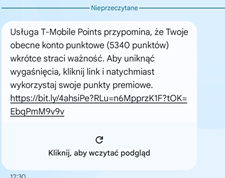

Fałszywa wiadomość SMS podszywająca się pod T-Mobile (rys. 13):

Rysunek 13 Fałszywa wiadomość SMS – podszycie pod T-Mobile

Wygląd stron phishingowych(rys. 14):

Rysunek 14 Strony phishingowe - podszycie pod Orange

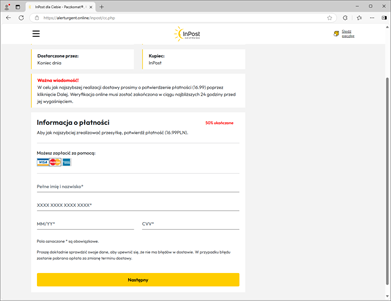

"UISZCZENIE OPŁATY DOSTAWCZEJ", CZYLI PODSZYCIE POD INPOST

Cyberprzestępcy podszywając się pod firmę InPost, informowali o rzekomej konieczności uiszczenia opłaty dostawczej. W rzeczywistości wyłudzali dane kart płatniczych. Podobna kampania phishingowa miała już nieraz miejsce w latach 2023 i 2024.

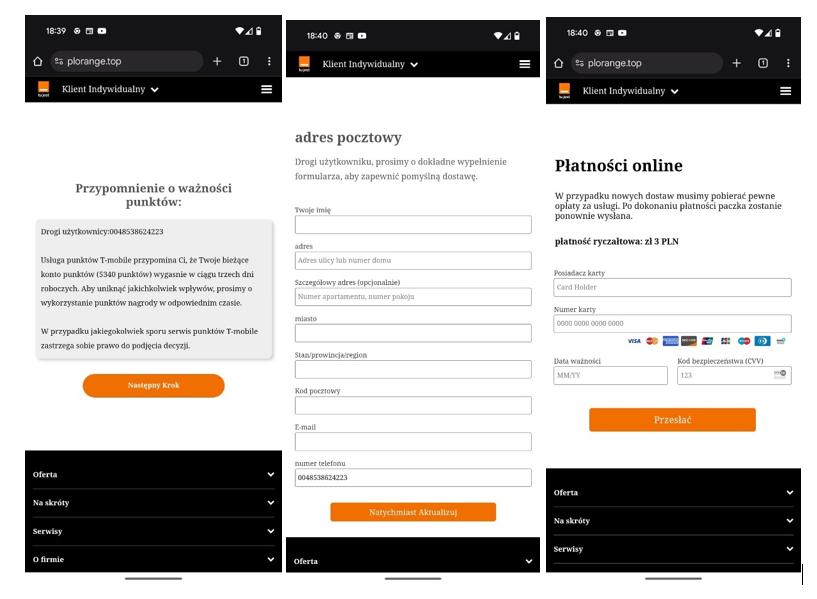

Wiadomości SMS wykorzystywane w opisanej kampanii (rys. 15):

Rysunek 15 Wiadomość SMS podszywająca się pod firmę InPost

Przykład strony phishingowej (rys. 16):

Rysunek 16 Strona phishingowa, podszywające się pod firmę InPost

POWIADOMIENIE O ZWROCIE CZYLI PODSZYCIE POD PZU

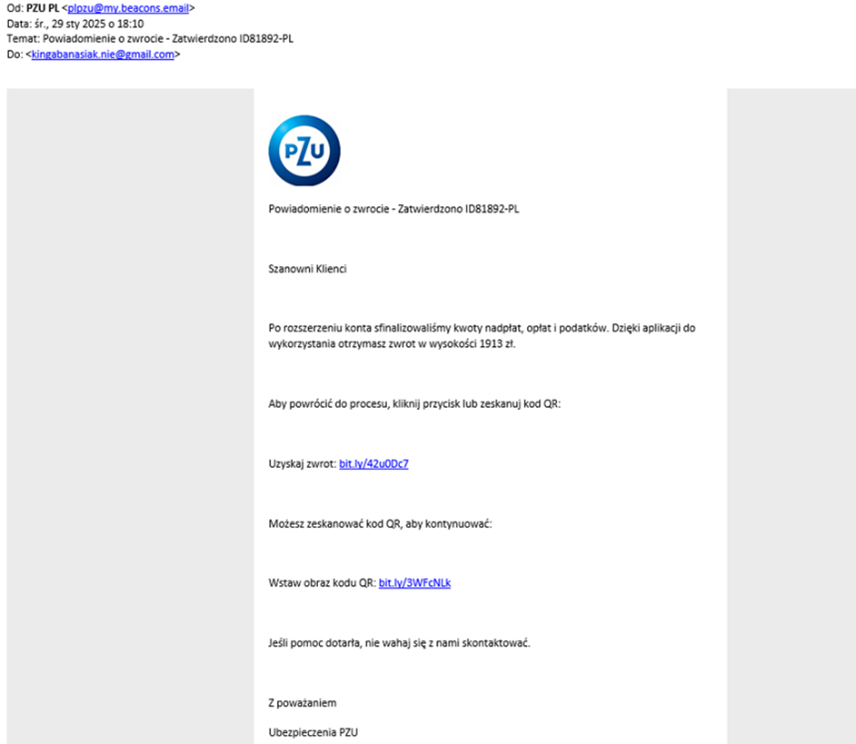

Cyberprzestępcy przesyłali fałszywe wiadomości e-mail (rys.17), w których informowali o możliwości otrzymania rzekomego zwrotu pieniędzy. Oszuści zachęcali do zeskanowania kodu QR, a w rzeczywistości kierowali na fałszywe strony wyłudzające dane kart płatniczych(rys. 18).

Wygląd wiadomości e-mail, którą przesyłali cyberprzestępcy:

Rysunek 17 Fałszywa wiadomość e-mail, podszywająca się pod PZU

Rysunek 18 Wygląd fałszywej strony wyłudzającej dane kart płatniczych

PODSZYCIE POD POCZTĘ POLSKĄ

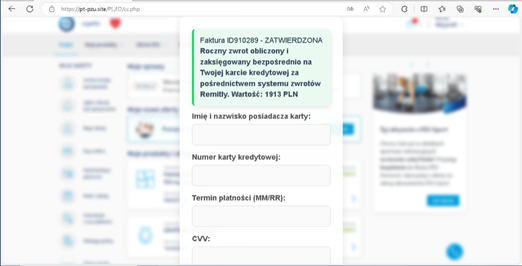

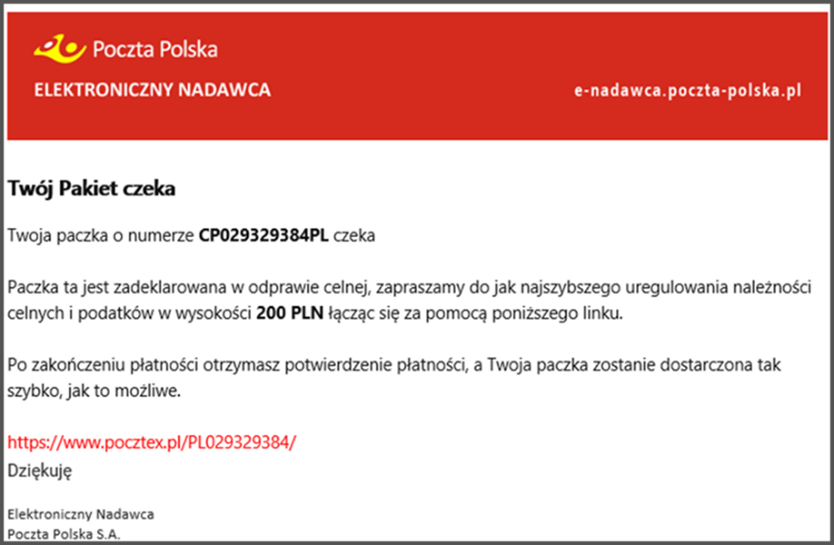

Cyberprzestępcy prowadzili znaną już w Polsce kampanię phishingową podszywająca się pod Pocztę Polską. W tym przypadku przesyłali fałszywe wiadomości e-mail, w których informowali o konieczności uregulowania należności celnych i podatków. Link znajdujący się w wiadomości prowadził do niebezpiecznej strony wyłudzającej dane osobowe oraz informacje o kartach płatniczych.

Wiadomość e-mail zawierająca stronę phishingową (rys. 19).

Rysunek 19 Fałszywa wiadomość SMS podszywająca się pod Pocztę Polską

Przykłady stron phishingowych, które oszuści wykorzystywali w opisywanej kampanii (rys. 20).

Rysunek 20 Strony phishingowe - podszycie pod Pocztę Polską

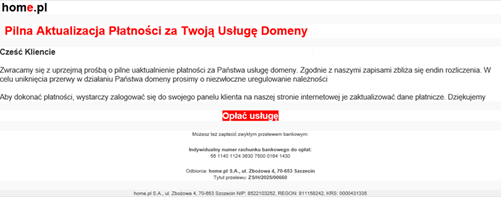

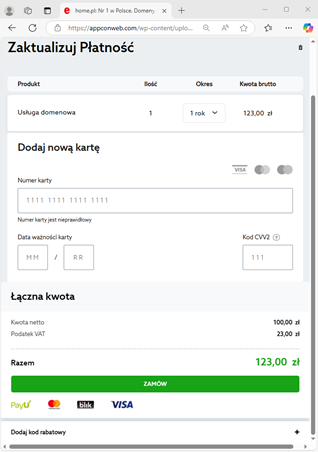

PODSZYCIE MAIL POD HOME.PL

Cyberprzestępcy przygotowali kampanię phishingową, podszywającą się pod home.pl. Oszuści przesyłali fałszywe wiadomości e-mail, w których informowali o rzekomej konieczności aktualizacji systemu (rys.21). W rzeczywistości ich celem było wyłudzenie danych logowania do panelu klienta poprzez przekierowanie na podrobioną stronę (rys.22).

Przykładowa wiadomość e-mail przesyłana przez cyberprzestępców (rys.21).

Rysunek 21 Wiadomość e-mail – podszycie pod serwis home.pl

Wizerunek fałszywej strony wykorzystywany w opisywanej kampanii phishingowej (rys. 22).

Rysunek 22 Przykład fałszywej strony – podszycie pod serwis home.pl

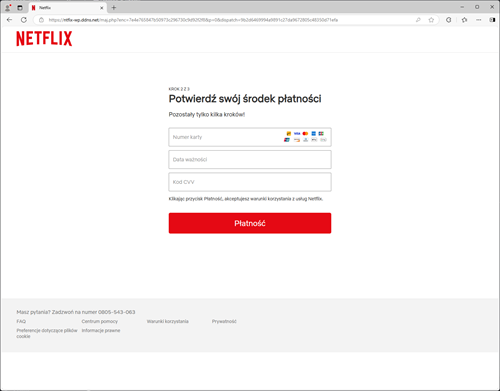

"AKTUALIZACJA DANYCH PŁATNOŚCI", CZYLI PODSZYCIE POD NETFLIX

Przestępcy przygotowali kampanię phishingową i informowali o rzekomym zawieszeniu konta na platformie Netflix. Odblokowanie konta wymagało aktualizacji danych transakcyjnych. W rzeczywistości link z wiadomości e-mail prowadził do strony phishingowej. W ten sposób oszuści chcieli pozyskać informację o danych kart płatniczych.

Wiadomość e-mail wykorzystywana w opisywanej kampanii phishingowej (rys. 23):

Rysunek 23 Przykład fałszywej wiadomości e-mail – podszycie pod serwis Netflix

Przykład fałszywej strony phishingowej podszywającej się pod serwis Netflix (rys. 24):

Rysunek 24 Przykład fałszywej strony – podszycie pod serwis Netflix

DYSTRYBUCJA ZŁOŚLIWEGO OPROGRAMOWANIA, CZYLI PODSZYCIE POD OLX

W styczniu 2025 roku miała miejsce kampania podszywająca się pod OLX Payments. Po jej uruchomieniu, użytkownik prowadzony był do instalacji kolejnej fałszywej aplikacji Google Services. W kolejnym kroku użytkownik trafiał na formularz wykorzystujący logotyp InPost i informujący o możliwości odbioru środków finansowych. Cyberprzestępcy w ten sposób próbowali wykradać dane logowania do bankowości internetowej.

Zachęcamy do zapoznania się z filmikiem, w którym pokazujemy sposób działania fałszywej aplikacji:

https://x.com/CSIRT_KNF/status/1882074515229807056

Wygląd fałszywej aplikacji (rys. 25).

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.