Przegląd wybranych oszustw internetowych - MAJ 2025

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w maju 2025 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia bezpośrednio pod banki,

- niekompletny adres, czyli podszycie pod Pocztex,

- usługa hostingowa aulowana,

- domena wygaśnie za 24 godziny,

- problemy z dostarczeniem przesyłki, czyli podszycie pod DPD,

- zaktualizuj dane płatności, czyli podszycie pod Spotify,

- fałszywe wiadomości podszywające się pod Facebook,

- dystrybucja złośliwego oprogramowania – podszycie pod nieistniejącą aplikację „IKO Lokata”.

OFERTY FAŁSZYWYCH INWESTYCJI

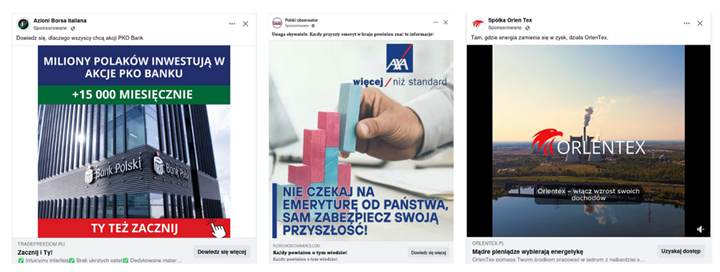

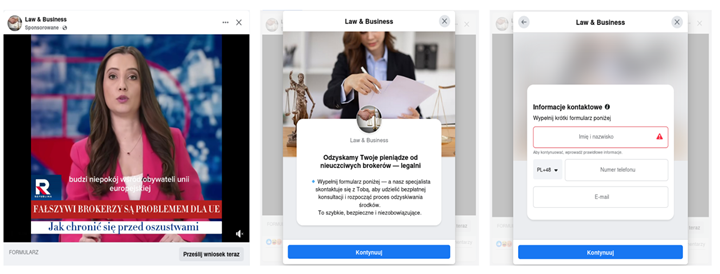

W maju 2025 roku analitycy CSIRT KNF zgłosili również do blokady 189 fałszywych profili (246 w kwietniu’25), które publikowały reklamy fałszywych inwestycji (rys. 1).

Rysunek 1 Reklamy fałszywych inwestycji

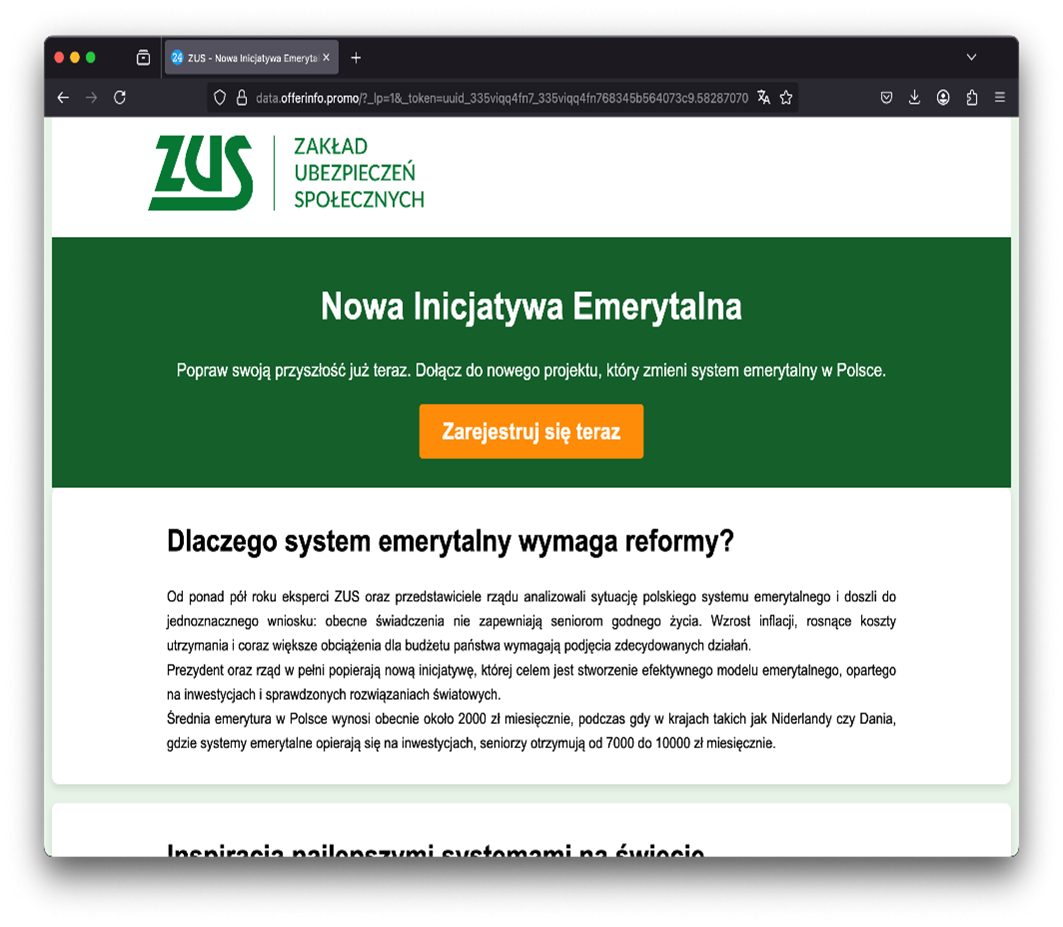

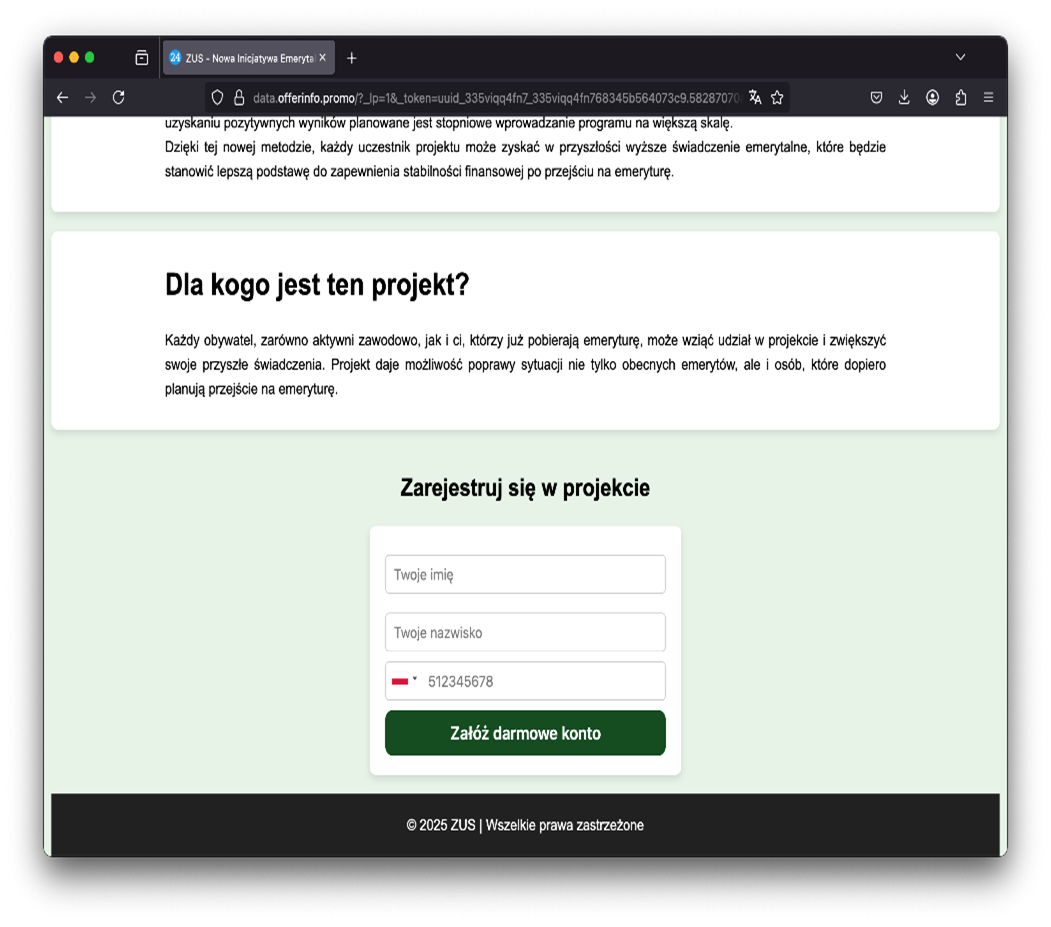

Po kliknięciu w reklamę ofiara trafiała na stronę z artykułem mającym na celu uwiarygodnienie inwestycji i zachęcenie do pozostawienia swoich danych kontaktowych. W kolejnym etapie oszustwa cyberprzestępcy kontaktowali się z ofiarami i wyłudzali środki finansowe użytkowników. W tym przypadku cyberprzestępcy, aby wzmocnić prowadzoną grę psychologiczną podszywali się pod Zakład Ubezpieczeń Społecznych. (rys. 2-3).

Rysunek 2 Fałszywe inwestycje – artykuł mający na celu uwiarygodnienie programu inwestycyjnego

Rysunek 3 Fałszywe inwestycje – formularz rejestracyjny

Powtarzającym się schematem jest również drugi etap omawianego oszustwa. W nim, przestępcy publikują informacje o rzekomej możliwości odzyskania utraconych wcześniej pieniędzy. W rzeczywistości, jest to ponowna próba oszukania osób, której już wcześniej dały się nabrać na ten scenariusz (rys. 4).

Rysunek 4 Fałszywe inwestycje – drugi etap schematu przestępstwa

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W maju 2025 roku nadal wykorzystywali ten sposób.

"WYMAGANE DOKONANIE AUTORYZACJI"

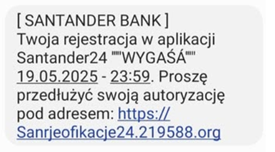

Przestępcy podszywając się pod Santander Bank Polska przesyłali wiadomości SMS, w których informowali użytkowników o konieczności dokonania autoryzacji. Link, który znajdował się w wiadomości SMS prowadził na niebezpieczną stronę, gdzie cyberprzestępcy wyłudzali poświadczenia logowania użytkowników.

Wygląd fałszywej wiadomości SMS, którą przesyłali cyberprzestępcy (rys. 5):

Rysunek 5 Fałszywa wiadomość SMS, w której cyberprzestępcy podszywają się pod Santander Bank Polska

Wygląd strony phishingowej (rys. 6):

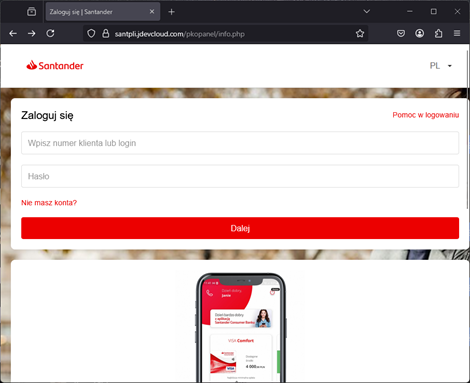

Rysunek 6 Fałszywa strona, na której cyberprzestępcy wyłudzali poświadczenia logowania użytkowników

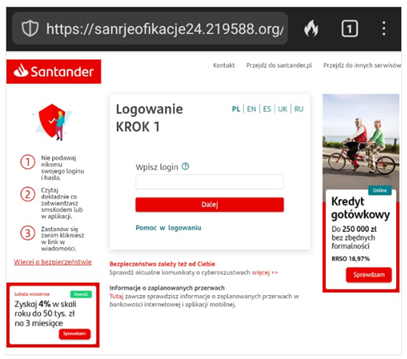

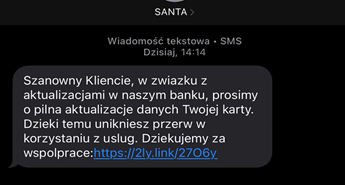

PILNA AUTORYZACJA DANYCH

Przestępcy podszywając się pod Santander Bank Polska wysyłali wiadomości SMS i informowali o konieczności pilnej aktualizacji danych karty. W rzeczywistości link znajdujący się w wiadomości prowadził na stronę phishingową, podszywającą się pod stronę logowania do bankowości elektronicznej. W ten sposób atakujący wyłudzali poświadczenia logowania użytkowników.

Przykładowa wiadomość SMS wykorzystywana w opisywanej kampanii phishingowej (rys. 7).

Rysunek 7 Wiadomość SMS podszywająca się pod Santander Bank Polska

Wygląd strony phishingowej (rys. 8):

Rysunek 8 Wygląd fałszywej strony wyłudzającej poświadczenia logowania

NIEKOMPLETNY ADRES CZYLI PODSZYCIE POD POCZTEX

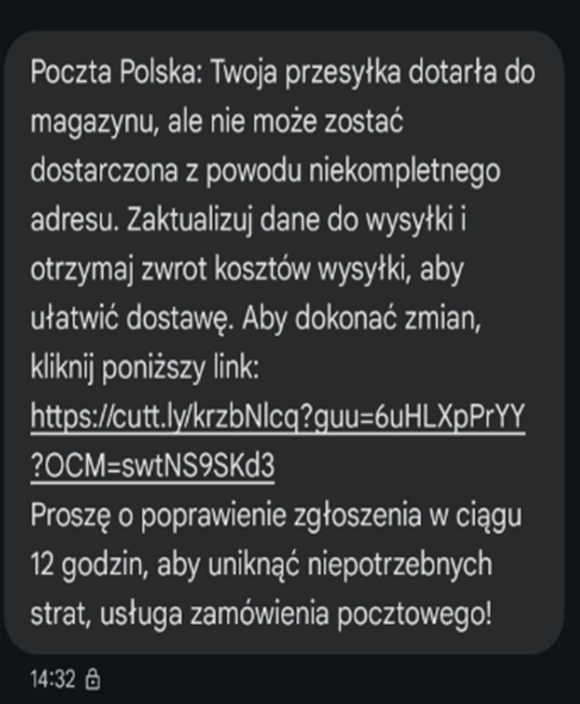

Cyberprzestępcy podszywając się pod Pocztex informowali o rzekomej konieczności aktualizacji adresu dostawy. Oszuści zachęcali do kliknięcia w link, który w rzeczywistości prowadził do strony phishingowej. W ten sposób oszuści chcieli pozyskać informację o danych kart płatniczych użytkowników.

Wiadomość SMS, którą wykorzystywali cyberprzestępcy w opisywanej kampanii (rys. 9):

Rysunek 9 Wiadomość SMS podszywająca się pod Pocztex

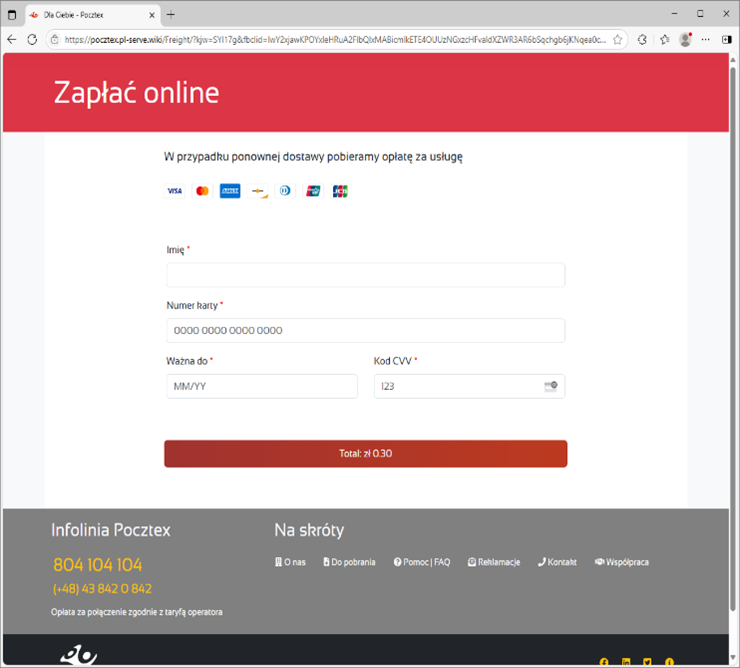

Przykład strony phishingowej (rys. 10):

Rysunek 10 Strona phishingowa podszywająca się pod Pocztex

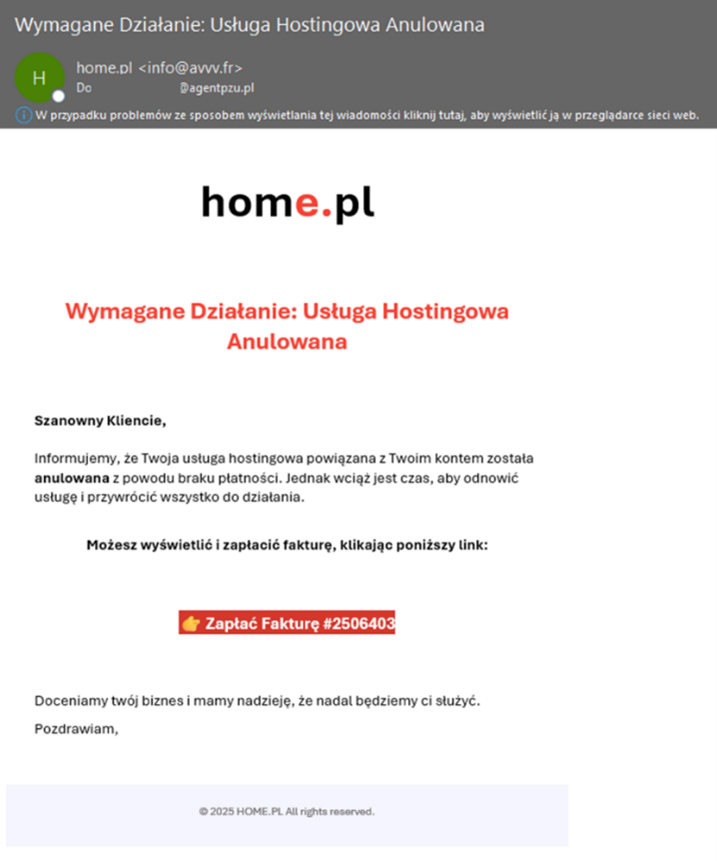

USŁUGA HOSTINGOWA ANULOWANA

Cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których podszywali się pod home.pl. Oszuści, w treści wiadomości informowali o tym, iż usługa hostingowa powiązana z kontem użytkownika została anulowana z powodu braku płatności. W rzeczywistości, po kliknięciu w link z wiadomości użytkownik trafiał na fałszywą stronę wyłudzającą dane kart płatniczych.

Przykładowa wiadomość e-mail, którą wykorzystywali cyberprzestępcy w opisywanej kampanii (rys. 11):

Rysunek 11 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywali się pod home.pl

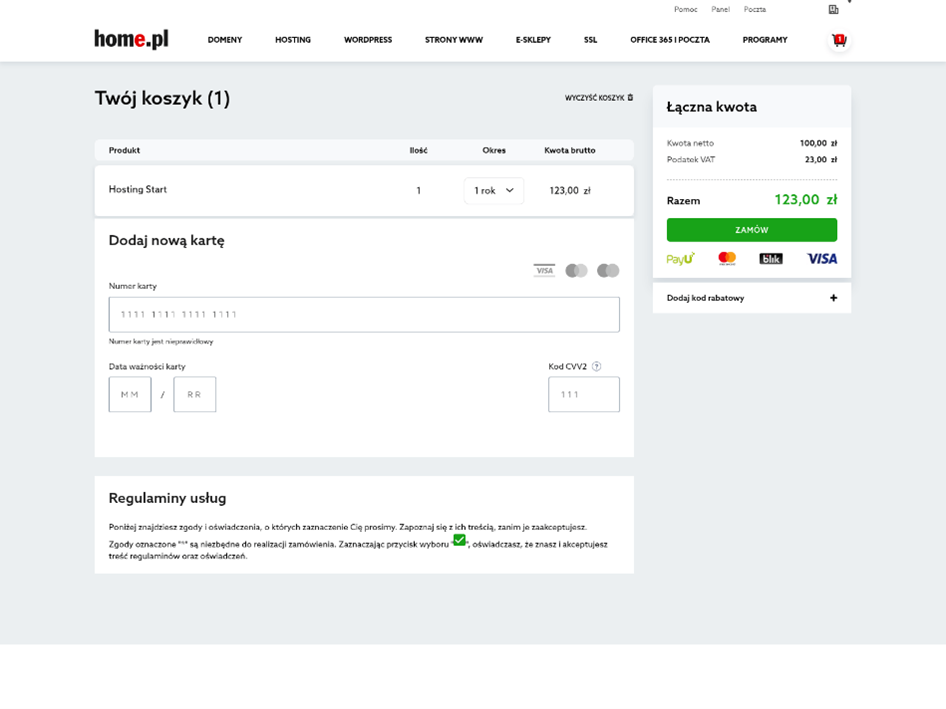

Wygląd strony podszywającej się pod home.pl (rys. 12):

Rysunek 12 Fałszywa strona podszywająca się pod home.pl, wyłudzająca dane kart płatniczych

DOMENA WYGAŚNIE ZA 24 GODZINY

Przestępcy podszywając się pod home.pl wysyłali także wiadomości e-mail, w których informowali, iż okres ważności domeny dobiega końca i konieczne jest uiszczenie opłaty. Oszuści zachęcali do kliknięcia w zawarty w wiadomości, link. W rzeczywistości prowadził on na stronę phishingową wyłudzającą dane logowania do kont użytkowników.

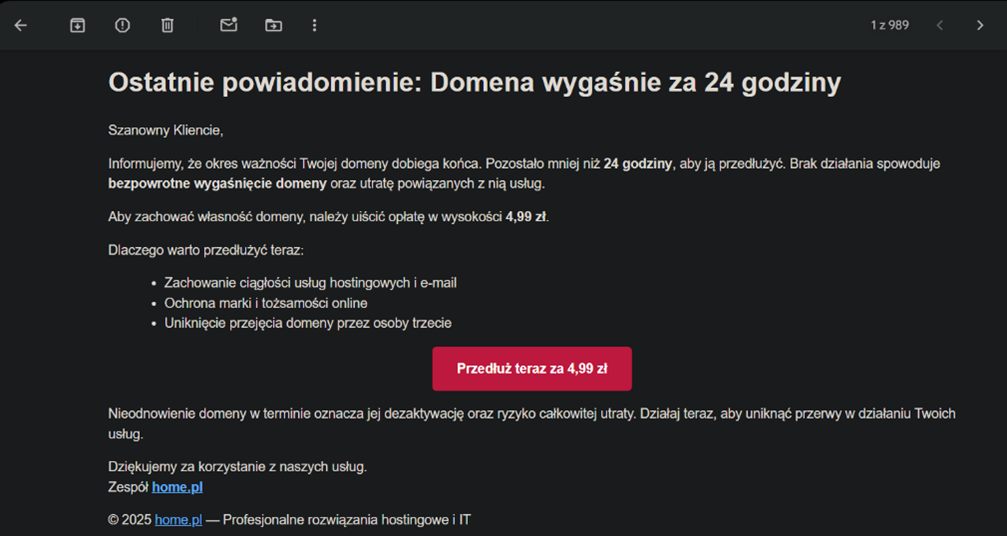

Przykładowa wiadomość e-mail wykorzystywana w opisywanej kampanii phishingowej (rys. 13):

Rysunek 13 Wiadomość e-mail, którą przesyłali cyberprzestępcy

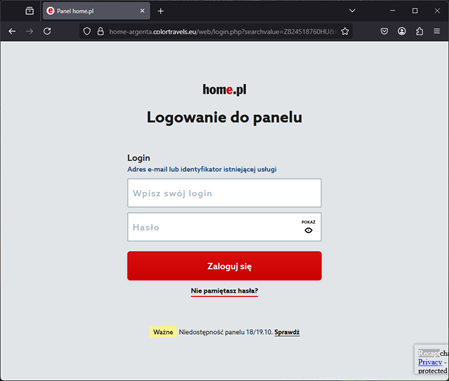

Wygląd strony podszywającej się pod home.pl (rys. 14):

Rysunek 14 Fałszywa strona podszywająca się pod home.pl, wyłudzająca dane logowania do kont użytkowników

PROBLEMY Z DOSTARCZENIEM PRZESYŁKI, CZYLI PODSZYCIE POD DPD

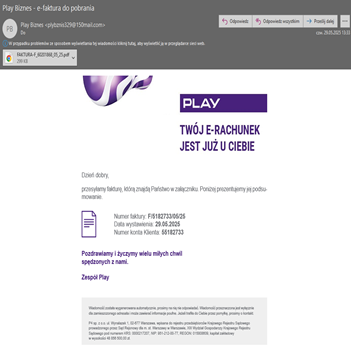

Cyberprzestępcy podszywając się pod firmę Play przesyłali fałszywe wiadomości e-mail, w których informowali o wystawieniu faktury. Wiadomość e-mail zawierała niebezpieczny załącznik, w którym znajdował się link do niebezpiecznej strony wyłudzającej loginy i hasła użytkowników do konta.

Fałszywa wiadomość e-mail podszywająca się pod firmę Play (rys. 15):

Rysunek 15 Fałszywa wiadomość e-mail podszywająca się pod firmę Play

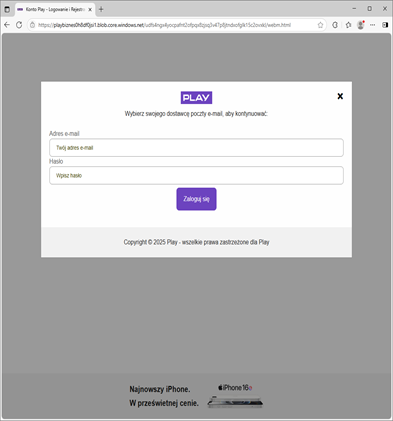

Wygląd strony phishingowej (rys. 16):

Rysunek 16 Strona phishingowa – podszycie pod firmę Play

"ZAKTUALIZUJ DANE PŁATNOŚCI", CZYLI PODSZYCIE POD SPOTIFY

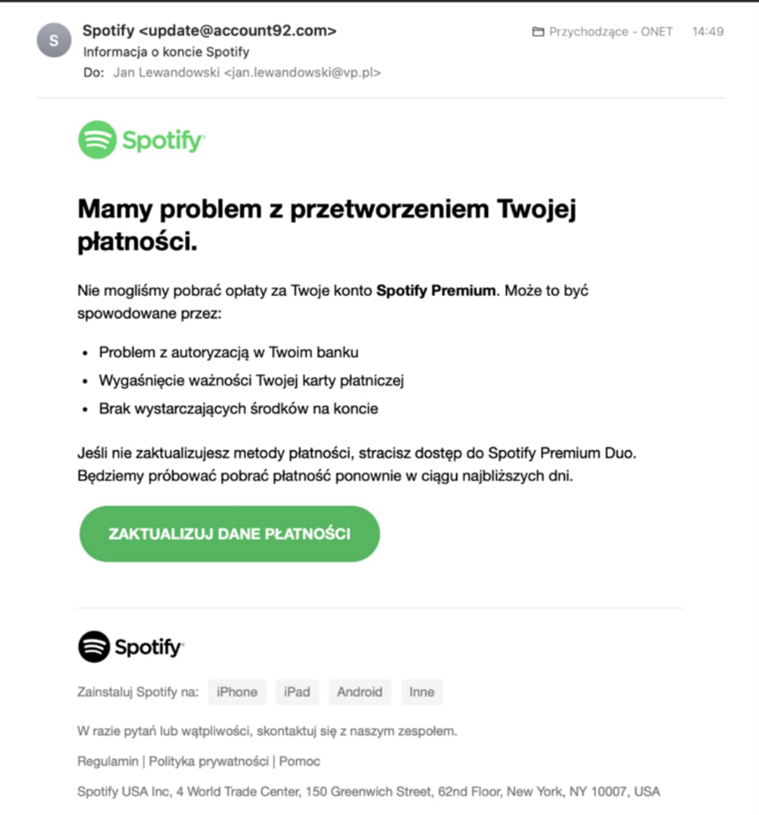

Cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których podszywali się pod serwis Spotify i informowali o problemach z przetworzeniem płatności. Oszuści wymagali wprowadzenia danych logowania do konta.

Wygląd fałszywej wiadomości e-mail, w której cyberprzestępcy podszywali się pod Spotify (rys. 17):

Rysunek 17 Fałszywa wiadomość e-mail podszywająca się pod Spotify

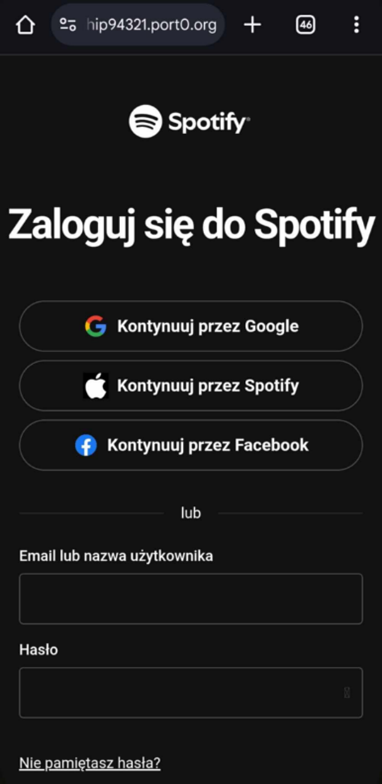

Wygląd strony phishingowej wykorzystywanej w opisanej kampanii (rys. 18):

Rysunek 18 Strona phishingowa – podszycie pod Spotify

FAŁSZYWE WIADOMOŚCI PODSZYWAJĄCE SIĘ POD FACEBOOK

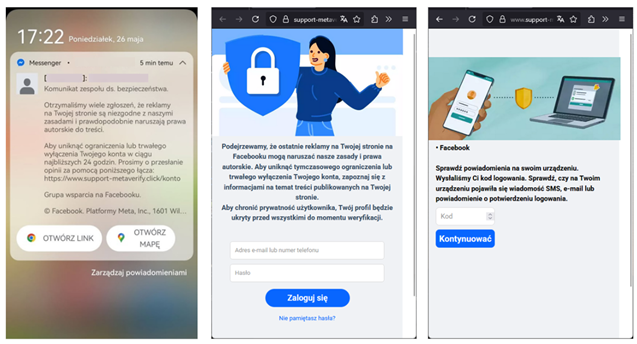

Cyberprzestępcy przesyłali do użytkowników wiadomości z informacją o rzekomym naruszeniu zasad portalu Facebook. Link z wiadomości prowadził na niebezpieczną stronę, na której oszuści wykradali dane logowania użytkowników. Przejęte w ten sposób konta wykorzystywane były do dalszych przestępstw.

Wygląd fałszywej wiadomości oraz stron phishingowych (rys. 19):

Rysunek 19 Fałszywa wiadomość na komunikatorze Messenger oraz strony phishingowe wyłudzające dane logowania

DYSTRYBUCJA ZŁOŚLIWEGO OPROGRAMOWANIA - PODSZYCIE POD NIEISTNIEJĄCĄ APLIKACJĘ "IKO Lokata"

W ostatnim miesiącu cyberprzestępcy publikowali fałszywe reklamy na portalu społecznościowym Facebook, zachęcające do pobrania złośliwej aplikacji na Androida. Malware podszywał się pod rzekomo oficjalną aplikację „IKO Lokata” – która nie istnieje. Po instalacji pobierany był kolejny złośliwy moduł i wymagane były uprawnienia Dostępności, co mogło prowadzić do przejęcia kontroli nad urządzeniem. Malware mógł wyświetlać fałszywą nakładkę na aplikację bankową, nakłaniając ofiarę do wprowadzenia kodu PIN.

Wygląd fałszywej aplikacji (rys. 23).

Rysunek 20 Wygląd fałszywej aplikacji

Zachęcamy także do zapoznania się z bieżącą analizą kampanii, a także potencjalnymi konsekwencjami zainstalowania złośliwej aplikacji na urządzeniu.

Materiał dostępny jest tutaj:

https://cebrf.knf.gov.pl/images/IKO%20Lokata%20Malware%20-%20Analiza.pdf

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.